Введение

В этом испытании вы примерите на себя роль младшего аналитика по кибербезопасности, расследующего возможную утечку данных в компании Cybertech Industries. Команда безопасности зафиксировала необычную сетевую активность в нерабочее время и предоставила вам файл захвата пакетов, содержащий подозрительный трафик.

Ваша задача — использовать Wireshark для анализа предоставленного файла захвата, создав фильтр отображения, который изолирует только зашифрованный трафик HTTPS (порт TCP 443). Этот метод фильтрации поможет вам сосредоточиться на потенциально конфиденциальных коммуникациях, которые могут быть связаны с предполагаемым взломом. После создания соответствующего фильтра вы сохраните его в текстовый файл для отчетности.

Фильтрация зашифрованного веб-трафика

Работая младшим аналитиком по кибербезопасности, вы расследуете инцидент в Cybertech Industries. Служба безопасности обнаружила странную сетевую активность и нуждается в вашей помощи. Вам передан файл с дампом трафика, записанный в момент подозрительной активности.

Задачи

- Используйте фильтр отображения Wireshark, чтобы вывести только зашифрованный HTTPS-трафик, отфильтровав данные по порту TCP 443.

Требования

- Откройте файл

suspicious_traffic.pcapng, расположенный в директории~/project, с помощью Wireshark. - Создайте фильтр отображения для изоляции только HTTPS-трафика (порт TCP 443).

- Сохраните созданный фильтр в файл

https_filter.txtв директории~/project. Файл должен содержать только само выражение фильтра (одной строкой).

Примеры

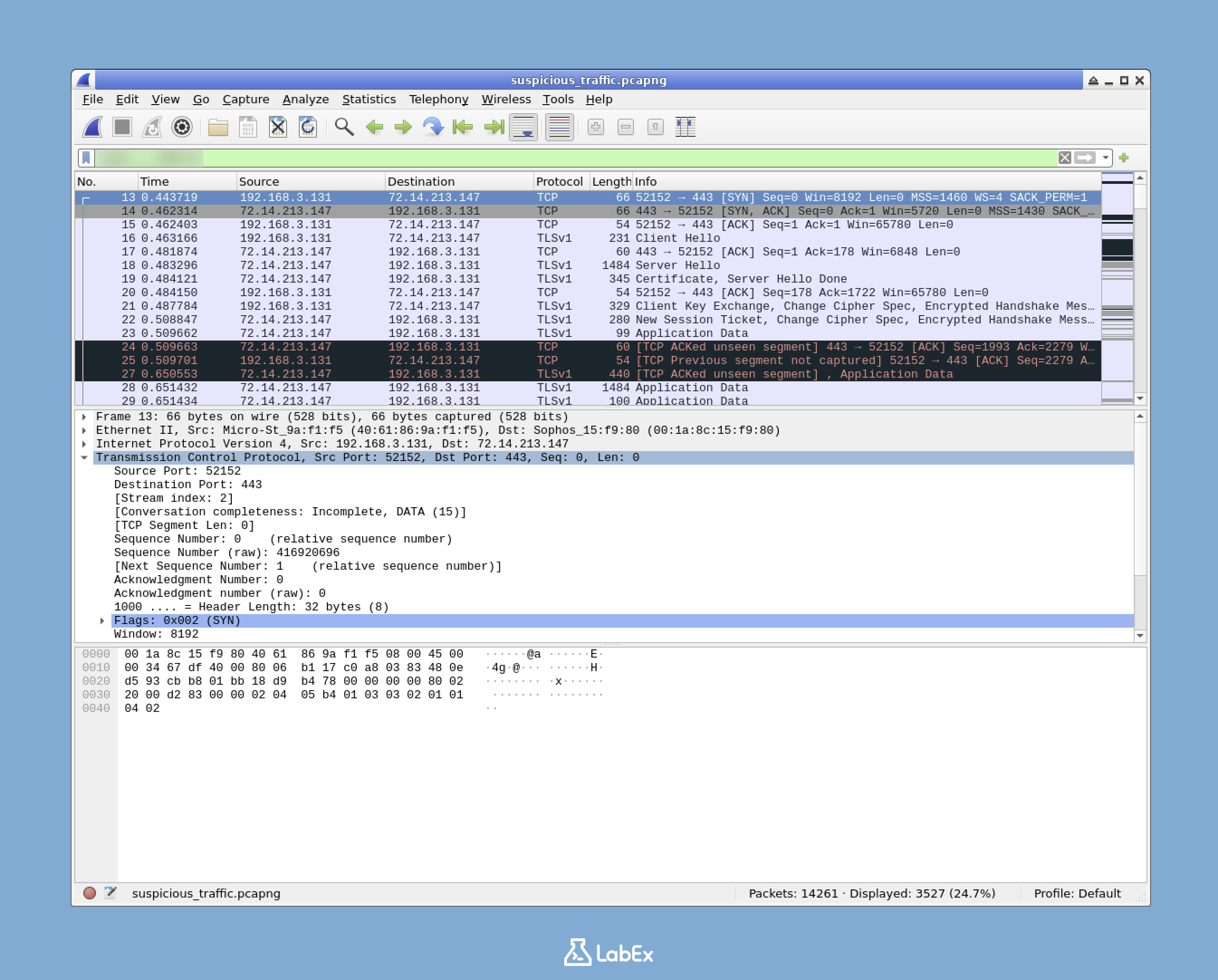

При успешном применении правильного фильтра вы увидите результат, похожий на этот:

В списке пакетов должны остаться только те, которые используют порт TCP 443 — стандартный порт для протокола HTTPS.

Ваш сохраненный файл должен содержать только строку фильтра, например:

ip.addr == 8.8.8.8

(Примечание: это лишь пример формата фильтра, а не само решение).

Подсказки

- В Wireshark фильтры отображения вводятся в специальной строке в верхней части главного окна.

- Выражение фильтра должно быть нацелено на номер порта TCP, который стандартно используется для HTTPS.

- Помните, что в выражениях фильтров на номера портов можно ссылаться через

tcp.port. - Обратитесь к разделу «Использование фильтров отображения» из предыдущих материалов для получения дополнительной информации.

- Убедитесь, что в текстовый файл сохранен только текст выражения фильтра, без каких-либо пояснений или лишних символов.

Резюме

В этом испытании я выступил в роли младшего аналитика по кибербезопасности, расследуя потенциальную утечку данных в Cybertech Industries путем анализа подозрительного сетевого трафика. С помощью Wireshark я научился создавать и применять фильтры отображения для изоляции зашифрованного HTTPS-трафика, ориентируясь на коммуникации по порту TCP 443.

Упражнение включало в себя открытие файла захвата пакетов, применение правильного синтаксиса фильтра в строке Wireshark и сохранение выражения фильтра в текстовый файл. Этот практический навык критически важен для аналитиков безопасности, которым необходимо быстро идентифицировать и изучать зашифрованный веб-трафик в ходе расследований, отсеивая нерелевантные сетевые данные.