Введение

В этой лабораторной работе вы научитесь захватывать и анализировать сетевой трафик с помощью Wireshark, популярного анализатора сетевых протоколов. Анализ сетевого трафика имеет важное значение в кибербезопасности, позволяя выявлять потенциальные угрозы и отслеживать сетевую активность.

К концу этой лабораторной работы вы приобретете практический опыт захвата и анализа сетевых пакетов с помощью Wireshark, что является ценным навыком для расследования инцидентов безопасности.

Захват сетевого трафика

В этом шаге мы научимся запускать Wireshark, захватывать сетевой трафик и сохранять его для анализа. Захват сетевых пакетов позволяет вам видеть все данные, проходящие через ваши сетевые интерфейсы, обеспечивая видимость сетевых коммуникаций.

Что такое сетевой пакет?

Прежде чем мы начнем, давайте разберемся, что такое сетевой пакет. Пакет (packet) — это отформатированная единица данных, которая передается по сети. Когда вы выполняете какие-либо действия в Интернете (например, посещаете веб-сайт, отправляете электронное письмо или смотрите видео), данные разбиваются на более мелкие фрагменты или "пакеты" и отправляются по сети к месту назначения.

Каждый пакет содержит:

- Адреса источника и назначения (аналогично адресам отправителя и получателя на письме)

- Полезную нагрузку (payload) (фактические данные или содержание сообщения)

- Метаданные (metadata) (информация о том, как обрабатывать пакет)

Реальное применение: В кибербезопасности понимание структуры пакета имеет основополагающее значение для обнаружения подозрительного поведения. Например, пакет с необычными адресами источника или портами назначения может указывать на то, что кто-то пытается сканировать вашу сеть.

Запуск Wireshark

Сначала откроем Wireshark, выполнив следующую команду в терминале:

wireshark

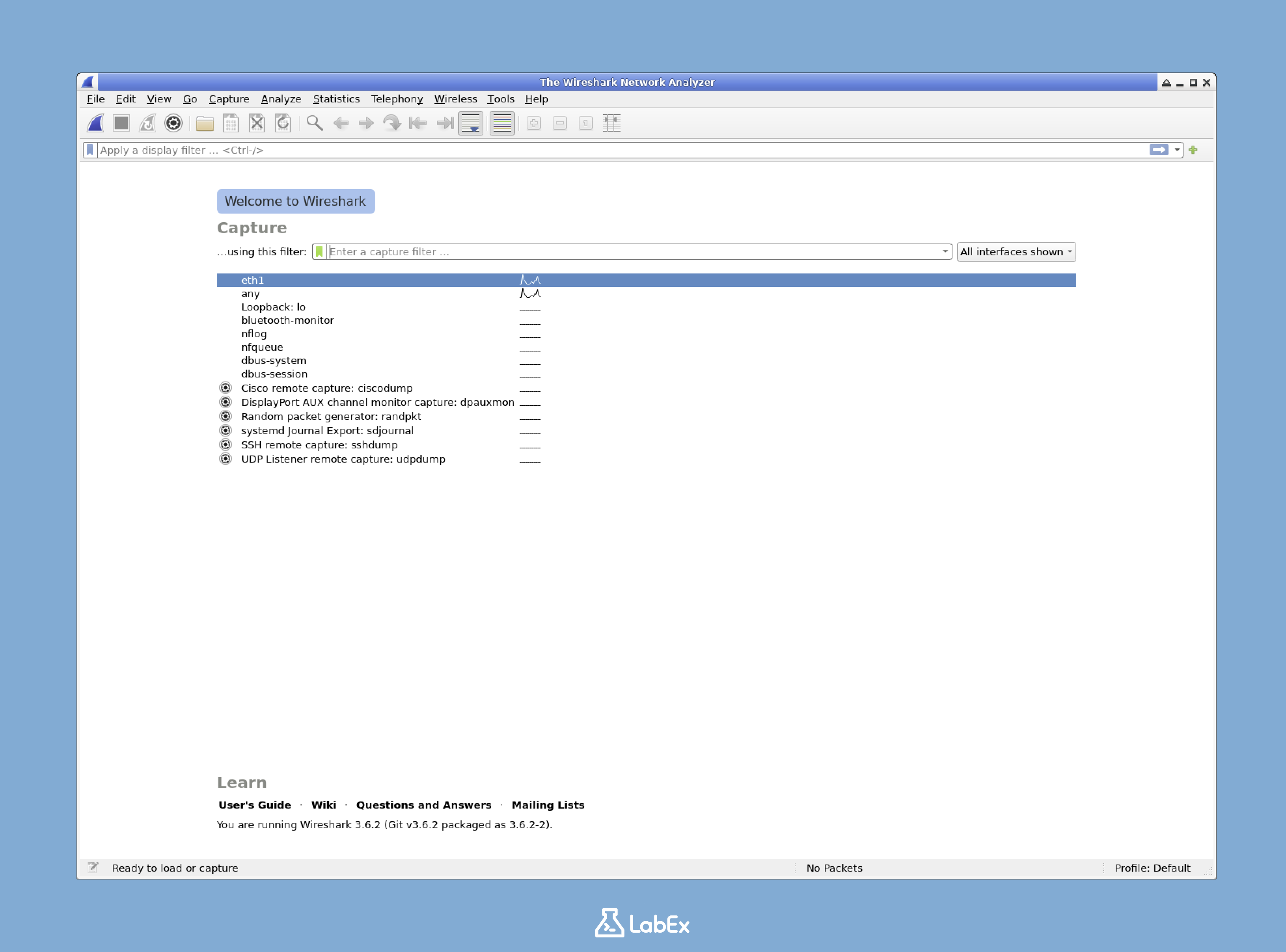

После выполнения этой команды откроется приложение Wireshark. Вы должны увидеть основной интерфейс Wireshark, который отображает доступные сетевые интерфейсы.

Вывод будет выглядеть примерно так:

Примечание для начинающих: Если вы впервые используете Wireshark, не беспокойтесь обо всех параметрах, которые вы видите. Мы сосредоточимся на основных функциях, необходимых для базового захвата и анализа пакетов.

Выбор сетевого интерфейса

Прежде чем вы сможете захватывать пакеты, вам нужно выбрать, какой сетевой интерфейс (network interface) отслеживать. Каждый интерфейс представляет собой различное сетевое соединение в вашей системе.

В главном окне Wireshark вы увидите список доступных сетевых интерфейсов. Рядом с каждым интерфейсом находится небольшой график, показывающий текущую активность.

Для этой лабораторной работы дважды щелкните интерфейс eth1. Обычно это основной интерфейс Ethernet. Если вы не видите eth1, выберите любой интерфейс, который показывает активность (движущийся график).

Совет: График рядом с каждым интерфейсом показывает уровень сетевой активности на этом интерфейсе. Выбор интерфейса с большей активностью даст более интересные результаты захвата.

Что происходит: Когда вы выбираете интерфейс, вы говорите Wireshark, какой "сетевой канал" (network pipe) прослушивать. Разные интерфейсы могут показывать разные типы трафика - например, соединения Wi-Fi и Ethernet.

Запуск захвата пакетов

После того, как вы выберете интерфейс, Wireshark должен автоматически начать захват пакетов. Если этого не произошло, вы можете запустить захват вручную, щелкнув значок синего акульего плавника на панели инструментов или нажав Ctrl+E.

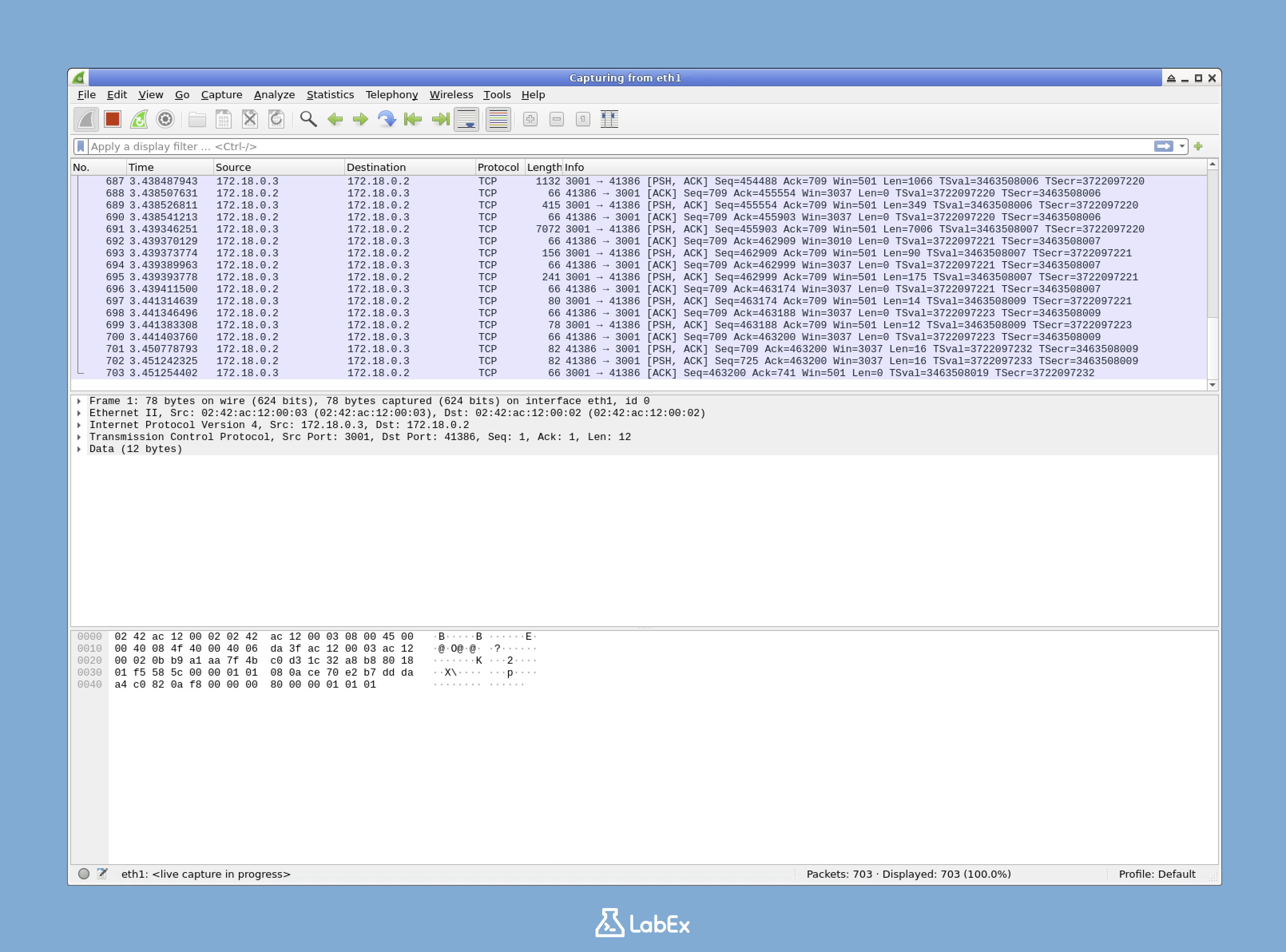

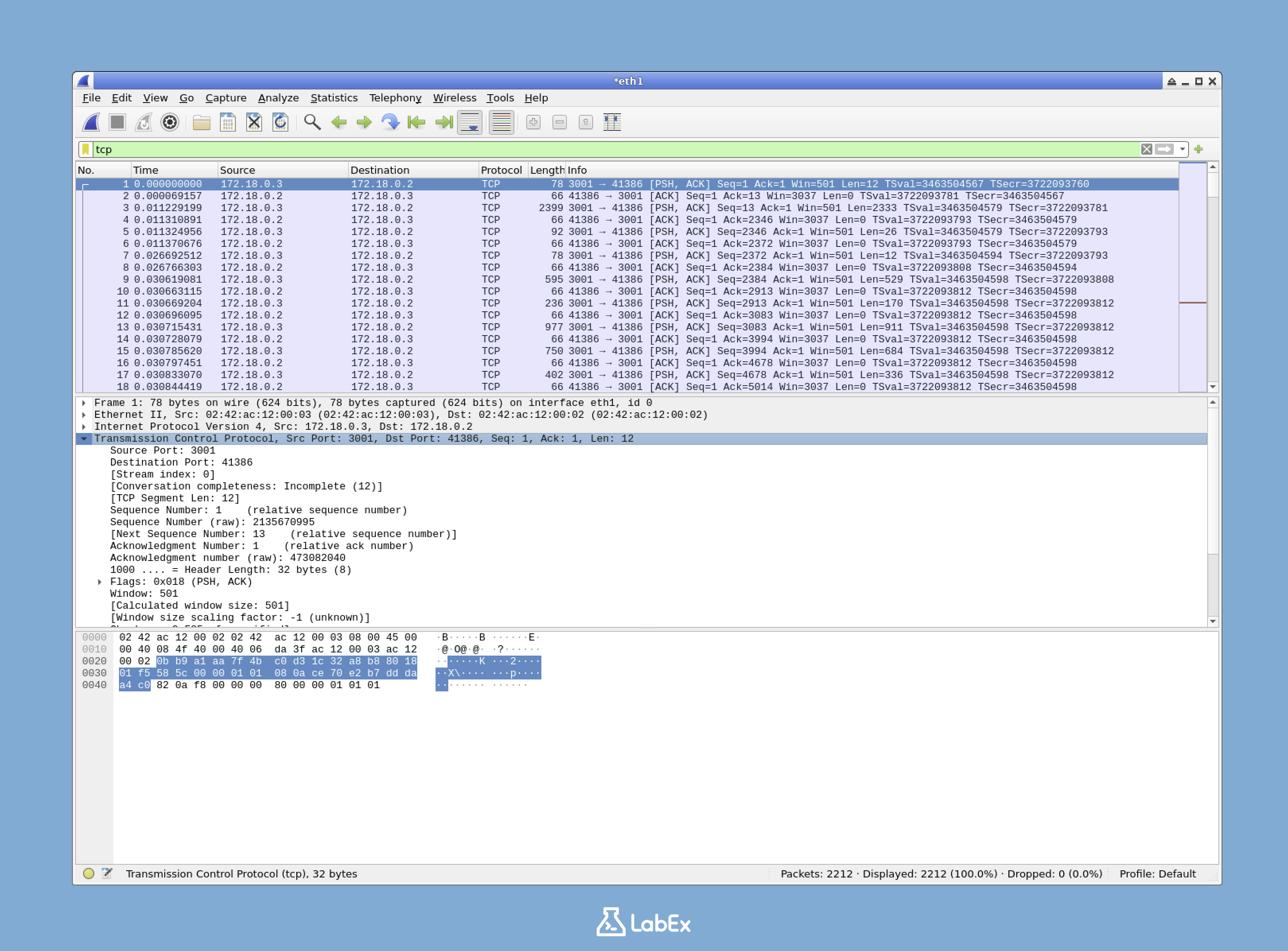

Во время захвата вы увидите пакеты, появляющиеся в режиме реального времени в главном окне:

Дайте захвату поработать примерно 30-60 секунд, чтобы собрать достаточно сетевого трафика для анализа.

Примечание по безопасности: Помните, Wireshark захватывает весь трафик, проходящий через выбранный сетевой интерфейс. При использовании в производственной среде или в общей сети убедитесь, что у вас есть разрешение на выполнение такого мониторинга, поскольку он может захватывать конфиденциальную информацию.

Что ожидать: Во время захвата вы, вероятно, увидите разные цветные линии, быстро появляющиеся на дисплее. Каждая линия представляет собой пакет, а цвета указывают на разные протоколы (например, синий для TCP, светло-зеленый для HTTP).

Понимание списка пакетов

Во время захвата обратите внимание на основной список пакетов в окне Wireshark. Каждая строка представляет собой один пакет с несколькими столбцами информации:

- No.: Номер пакета в этой сессии захвата

- Time: Время захвата пакета

- Source: IP-адрес или имя хоста отправляющего устройства

- Destination: IP-адрес или имя хоста принимающего устройства

- Protocol: Используемый сетевой протокол (TCP, UDP, HTTP и т. д.)

- Length: Размер пакета в байтах

- Info: Дополнительные сведения о пакете

Wireshark использует разные цвета для выделения различных протоколов, что упрощает идентификацию различных типов трафика.

Глубокое погружение: Цветовое кодирование - мощная функция Wireshark. Например, красный цвет часто используется для обозначения ошибок, светло-синий - для трафика TCP, а светло-зеленый - для трафика HTTP. Эта визуальная подсказка помогает быстро идентифицировать интересующий вас трафик.

Совет по сортировке: Вы можете щелкнуть заголовок любого столбца, чтобы отсортировать список пакетов. Например, щелчок по заголовку "Protocol" сгруппирует вместе похожие протоколы, что полезно при поиске определенных типов трафика.

Остановка захвата

После захвата в течение 30-60 секунд остановите захват, щелкнув значок красного квадрата на панели инструментов или снова нажав Ctrl+E.

Зачем останавливать?: Хотя Wireshark может захватывать пакеты неограниченно долго, остановка через разумный период помогает поддерживать управляемый размер файла и упрощает анализ. Для конкретных исследований вы можете запускать захват на более длительные периоды.

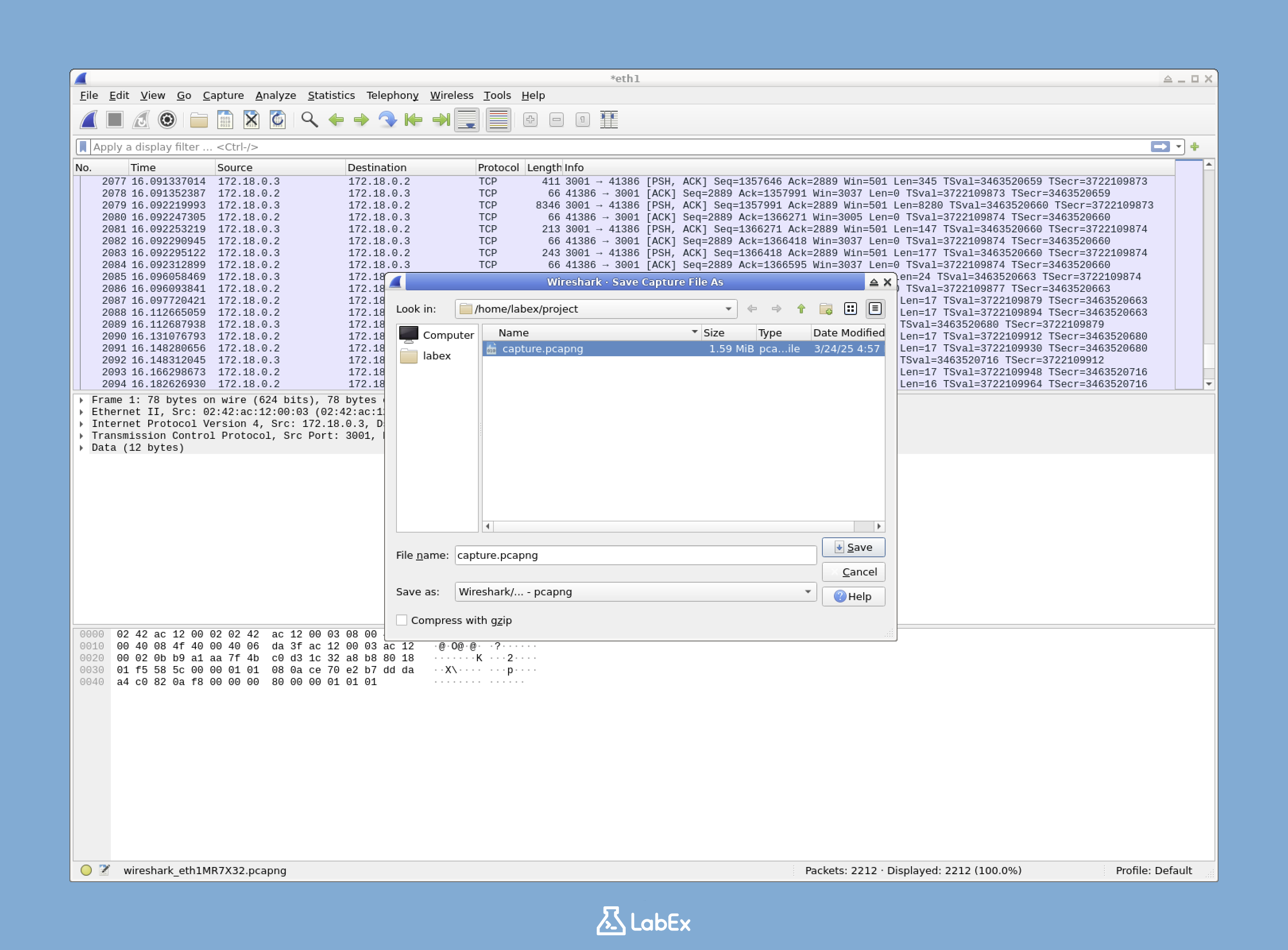

Сохранение захваченных пакетов

Теперь давайте сохраним захваченный сетевой трафик для последующего анализа:

- Щелкните

Fileв меню в верхней части окна Wireshark - Выберите

Save As - Перейдите в каталог

/home/labex/project - Введите

capture.pcapngв качестве имени файла - Нажмите кнопку

Save

Диалоговое окно сохранения будет выглядеть следующим образом:

Формат файла .pcapng является собственным форматом Wireshark для хранения захваченных пакетов. Он содержит всю информацию о ваших захваченных пакетах и может быть повторно открыт в Wireshark для дальнейшего анализа.

Расширенные знания: Wireshark также поддерживает старый формат .pcap и другие форматы для импорта/экспорта. Формат .pcapng предоставляет больше возможностей, чем старый формат .pcap, таких как поддержка захвата с нескольких интерфейсов и аннотации пакетов.

Теперь вы успешно захватили сетевой трафик и сохранили его для анализа. На следующем шаге мы рассмотрим, как анализировать эти захваченные данные.

Изучение интерфейса Wireshark

Теперь, когда вы захватили сетевой трафик, давайте научимся анализировать его с помощью интерфейса Wireshark. Понимание этого интерфейса необходимо для эффективного анализа сетевого трафика.

Структура интерфейса Wireshark

Интерфейс Wireshark разделен на три основные панели:

- Панель списка пакетов (Packet List Pane) (верхняя): Отображает все захваченные пакеты с основной информацией

- Панель деталей пакета (Packet Details Pane) (средняя): Отображает подробную информацию о выбранном пакете

- Панель байтов пакета (Packet Bytes Pane) (нижняя): Отображает необработанные данные (raw data) выбранного пакета в шестнадцатеричном (hexadecimal) и ASCII формате

Чтобы подробно изучить пакет, просто щелкните его в панели списка пакетов. Подробности об этом пакете появятся в нижних панелях.

Эта трехпанельная структура позволяет просматривать как общий обзор высокого уровня, так и детали низкого уровня, что имеет решающее значение для всестороннего сетевого анализа.

Совет по настройке: Wireshark позволяет настраивать структуру интерфейса. Вы можете изменить размер каждой панели, перетаскивая разделители между ними, или полностью скрыть панель, щелкнув правой кнопкой мыши разделитель и выбрав "Hide". Если вы случайно скроете панель, вы можете восстановить ее через View > Panes в меню.

Навигация по интерфейсу Wireshark

Чтобы подробно изучить пакет:

- Щелкните пакет в панели списка пакетов

- Подробности об этом пакете появятся в нижних панелях

- Просмотрите панель деталей пакета, чтобы просмотреть структурированную информацию о пакете

- Просмотрите панель байтов пакета, чтобы понять необработанное шестнадцатеричное и ASCII представление пакета

Совет по практике: Попробуйте выбрать разные пакеты в панели списка пакетов и понаблюдайте, как две другие панели обновляются, чтобы отображать информацию о выбранном пакете. Попробуйте пакеты с разными типами протоколов, чтобы увидеть различную информацию, которую они содержат.

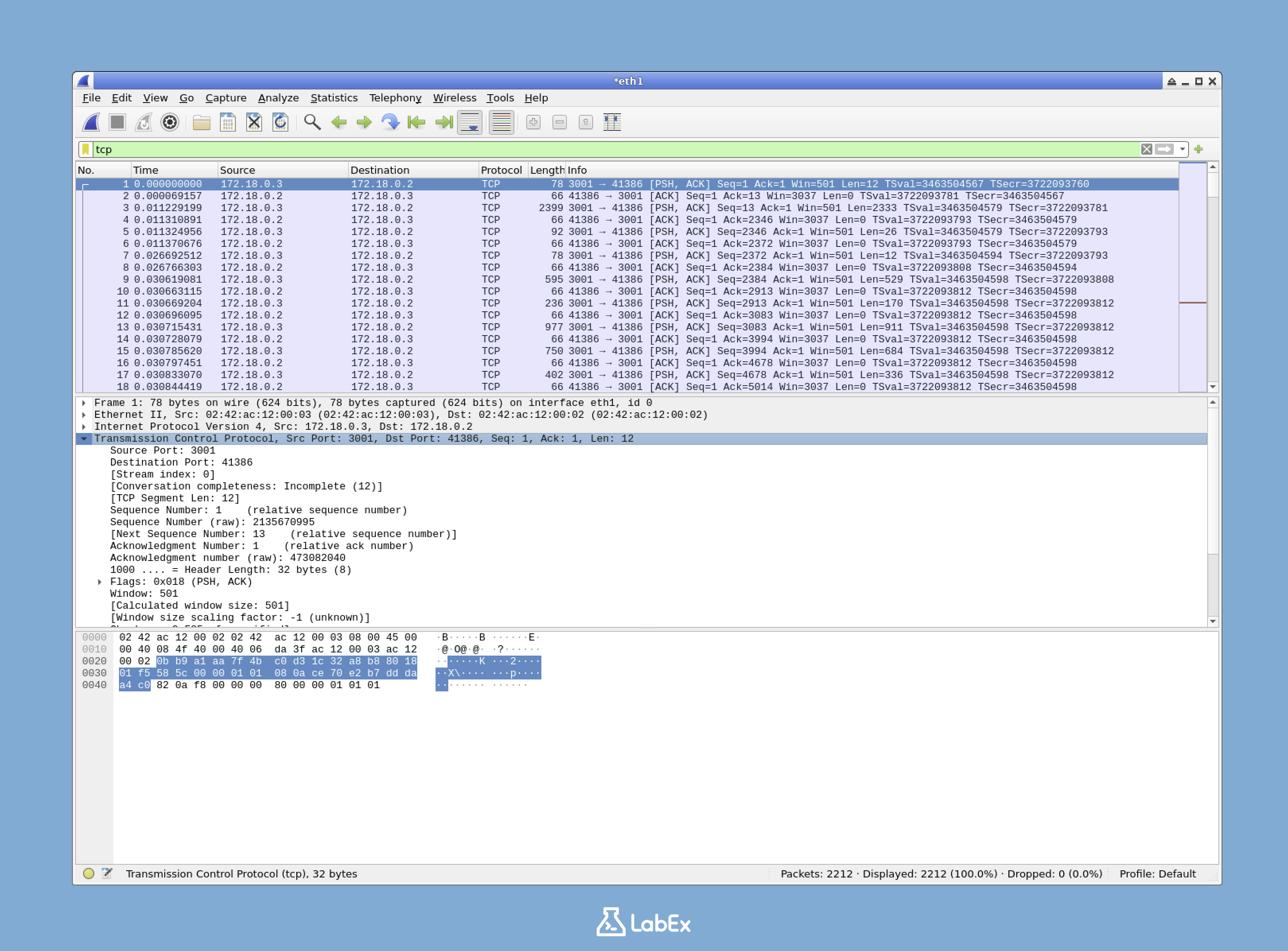

Понимание панели деталей пакета

Панель деталей пакета показывает многоуровневую информацию о пакете, отражающую стек сетевых протоколов (network protocol stack):

- Уровень кадра (Frame Layer): Физическая информация о захвате пакета (время захвата, длина кадра)

- Уровень Ethernet: Содержит MAC-адрес и другую информацию канального уровня (link layer)

- Уровень IP (Internet Protocol): Содержит информацию об IP-адресе

- Транспортный уровень (TCP/UDP): Содержит номера портов и информацию о сессии

- Прикладной уровень (HTTP, DNS и т. д.): Содержит данные, специфичные для приложения

Общие знания: Это многоуровневое отражение соответствует модели OSI (Open Systems Interconnection) или модели TCP/IP, которая является стандартной моделью для сетевой коммуникации. Понимание этих уровней помогает вам понять, как работает сетевая коммуникация.

Визуализация: Представьте себе эти слои как конверт внутри конверта. Самый внешний слой (Frame) содержит все. Внутри него находится уровень Ethernet, затем уровень IP и так далее. Каждый слой добавляет свою собственную адресную и управляющую информацию, чтобы гарантировать, что данные достигнут места назначения правильно.

Проверка деталей пакета

Чтобы понять конкретный пакет в глубину:

- Щелкните пакет в панели списка пакетов

- В панели деталей пакета разверните разделы, щелкнув стрелку (►) рядом с каждым полем

- Когда вы выбираете разные поля в панели деталей пакета, соответствующие байты будут выделены в панели байтов пакета

Это позволяет вам проверить каждый аспект пакета, от низкоуровневого кадра Ethernet до высокоуровневых данных приложения.

Например, если вы выберете пакет HTTP и развернете раздел "Hypertext Transfer Protocol", вы можете увидеть детали HTTP-запроса или ответа:

- Метод запроса (GET, POST и т. д.)

- Информация заголовка (User-Agent, Content-Type и т. д.)

- Код состояния и сообщение ответа

Практическое упражнение: Попробуйте найти пакет HTTP и развернуть его детали. Проверьте URL-адрес запроса, код состояния или другую интересную информацию заголовка HTTP. Если вы не можете найти пакет HTTP, попробуйте открыть веб-сайт в сети, чтобы сгенерировать некоторый HTTP-трафик.

Совет по устранению неполадок: При исследовании сетевых проблем обратите особое внимание на поля, выделенные красным цветом или содержащие слова, такие как "error", "warning" или "malformed". Они часто указывают на потенциальные проблемы, которые могут вызывать сетевые проблемы.

Использование инструментов навигации Wireshark

Wireshark предоставляет несколько полезных инструментов навигации, которые помогут вам просматривать захват:

- Панель инструментов фильтра (Filter Toolbar): Расположена в верхней части главного окна, позволяет фильтровать отображаемые пакеты

- Инструменты масштабирования (Zoom Tools): Позволяют увеличивать или уменьшать масштаб представления оси времени

- Цветовое кодирование (Color Coding): Разные типы пакетов используют разные цвета, что упрощает визуальную идентификацию

- Функция поиска (Find Feature) (Ctrl+F): Позволяет искать конкретную информацию в содержимом пакета

Параметры отображения времени: По умолчанию Wireshark отображает время относительно начала захвата. Вы можете изменить это, щелкнув правой кнопкой мыши столбец Time и выбрав другой "Time Display Format", например, абсолютное время или дату и время.

Ярлык навигации: Нажмите Ctrl+G, чтобы перейти к определенному номеру пакета, что полезно при анализе больших захватов или при следовании ссылкам на конкретные пакеты в документации.

Ознакомившись с этими инструментами, вы сможете более эффективно просматривать и анализировать сетевые захваты.

Использование фильтров отображения

Фильтры отображения (display filters) — одна из самых мощных функций Wireshark, позволяющая вам сосредоточиться на определенных типах трафика. Это делает анализ более управляемым, показывая только те пакеты, которые вас интересуют.

Почему фильтры важны

Представьте себе, что в вашем захвате тысячи или даже миллионы пакетов. Найти конкретную информацию в таком большом объеме данных может быть очень сложно. Фильтры отображения позволяют вам "сузить поиск" только до пакетов, относящихся к вашему анализу.

Реальный пример: При устранении неполадок веб-приложения вас может интересовать только HTTP-трафик к определенному серверу. Используя фильтры, вы можете мгновенно сосредоточиться только на этих пакетах, игнорируя несвязанный сетевой трафик.

Применение базовых фильтров

Чтобы применить фильтр, введите его в строку фильтра в верхней части окна. Например, чтобы отобразить только TCP-трафик, введите:

tcp

Нажмите Enter или кнопку синей стрелки, чтобы применить фильтр.

В результате будут показаны только TCP-пакеты:

Вот некоторые другие полезные фильтры, которые вы можете попробовать:

http: Отображает только HTTP-трафикdns: Отображает только DNS-трафикip.addr == 8.8.8.8: Отображает трафик к или от IP-адреса 8.8.8.8tcp.port == 443: Отображает только HTTPS-трафик

Чтобы очистить фильтр и снова увидеть все пакеты, нажмите кнопку "X" рядом со строкой фильтра.

Справка по синтаксису фильтров: Строка фильтра Wireshark имеет встроенную помощь. По мере ввода она будет выделять синтаксис зеленым цветом, если он действителен, или красным, если есть ошибка. Вы также можете нажать Ctrl+Space для получения предложений автозаполнения.

Совет по истории: Wireshark запоминает ваши ранее использованные фильтры. Щелкните стрелку вниз справа от строки фильтра, чтобы увидеть историю фильтров.

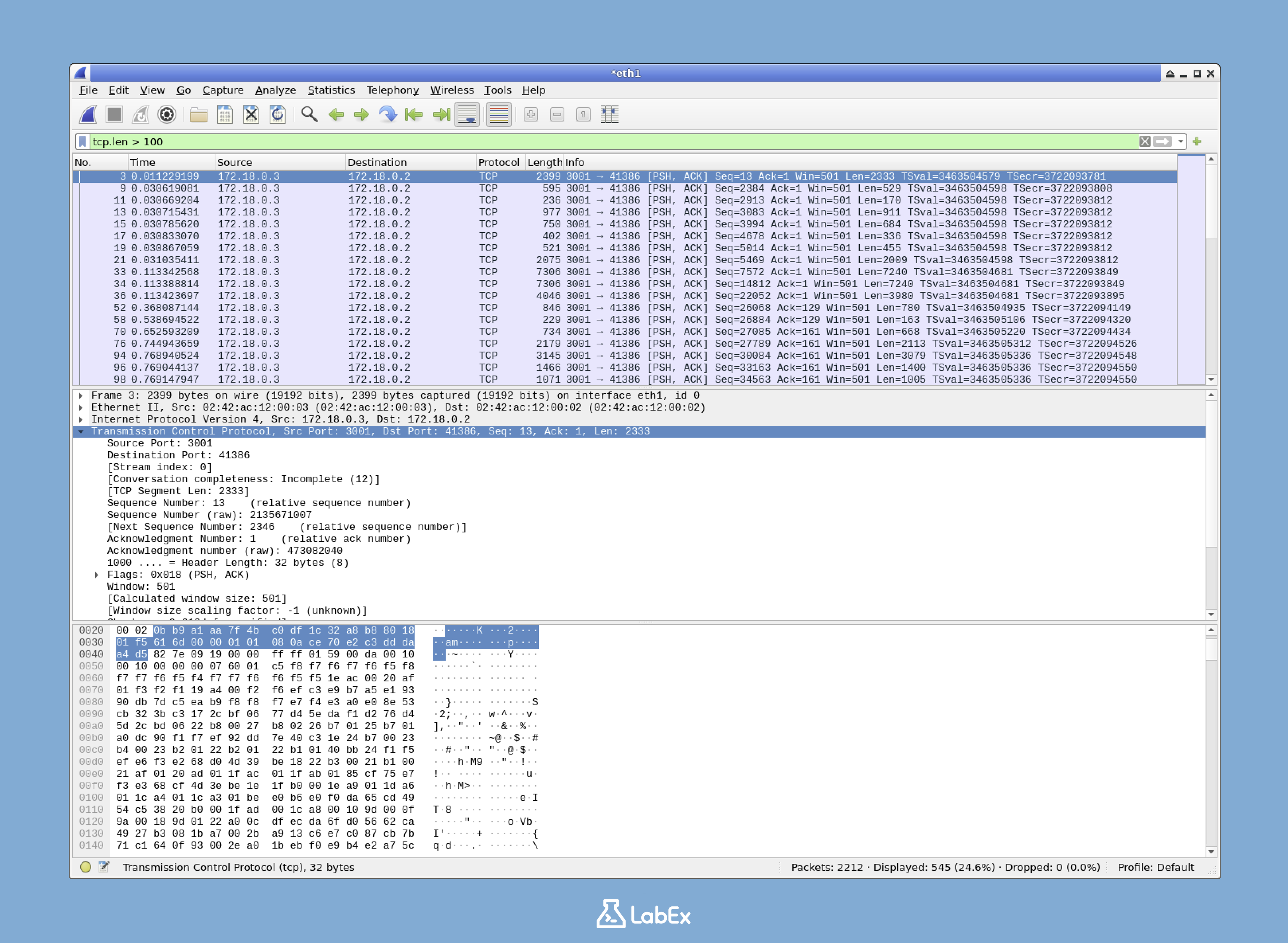

Расширенные методы фильтрации

Помимо базовых фильтров, Wireshark поддерживает более сложные выражения фильтров:

Операторы сравнения: Не только равно (==)

tcp.len > 100: TCP-пакеты размером более 100 байтframe.time_delta <= 0.1: Пакеты с разницей во времени ≤ 0,1 секунды от предыдущего пакета

Составные условия:

http && !(tcp.port == 80): HTTP-трафик, но не на стандартном HTTP-порту(ip.src == 192.168.1.100 && ip.dst == 8.8.8.8) || (ip.src == 8.8.8.8 && ip.dst == 192.168.1.100): Связь между конкретным устройством и DNS-сервером

Содержит и соответствует:

http contains "password": HTTP-трафик, содержащий строку "password"tcp matches "GET [^ ]+ HTTP": TCP-пакеты, соответствующие регулярному выражению для GET-запросов

Совет по эффективности: Освоение выражений фильтров может значительно повысить вашу эффективность при анализе сетевого трафика. Рассмотрите возможность сохранения часто используемых выражений фильтров для быстрого применения.

Использование построителя выражений (Expression Builder)

Если вы не уверены в точном синтаксисе фильтра, Wireshark предлагает построитель выражений (Expression builder):

- Нажмите кнопку "Expression..." рядом со строкой фильтра

- Просмотрите список имен полей или начните вводить текст для поиска

- Выберите поле, выберите отношение (==, >, contains и т. д.) и введите значение

- Нажмите "OK", чтобы применить фильтр

Это помогает вам создавать сложные фильтры без необходимости запоминать точный синтаксис.

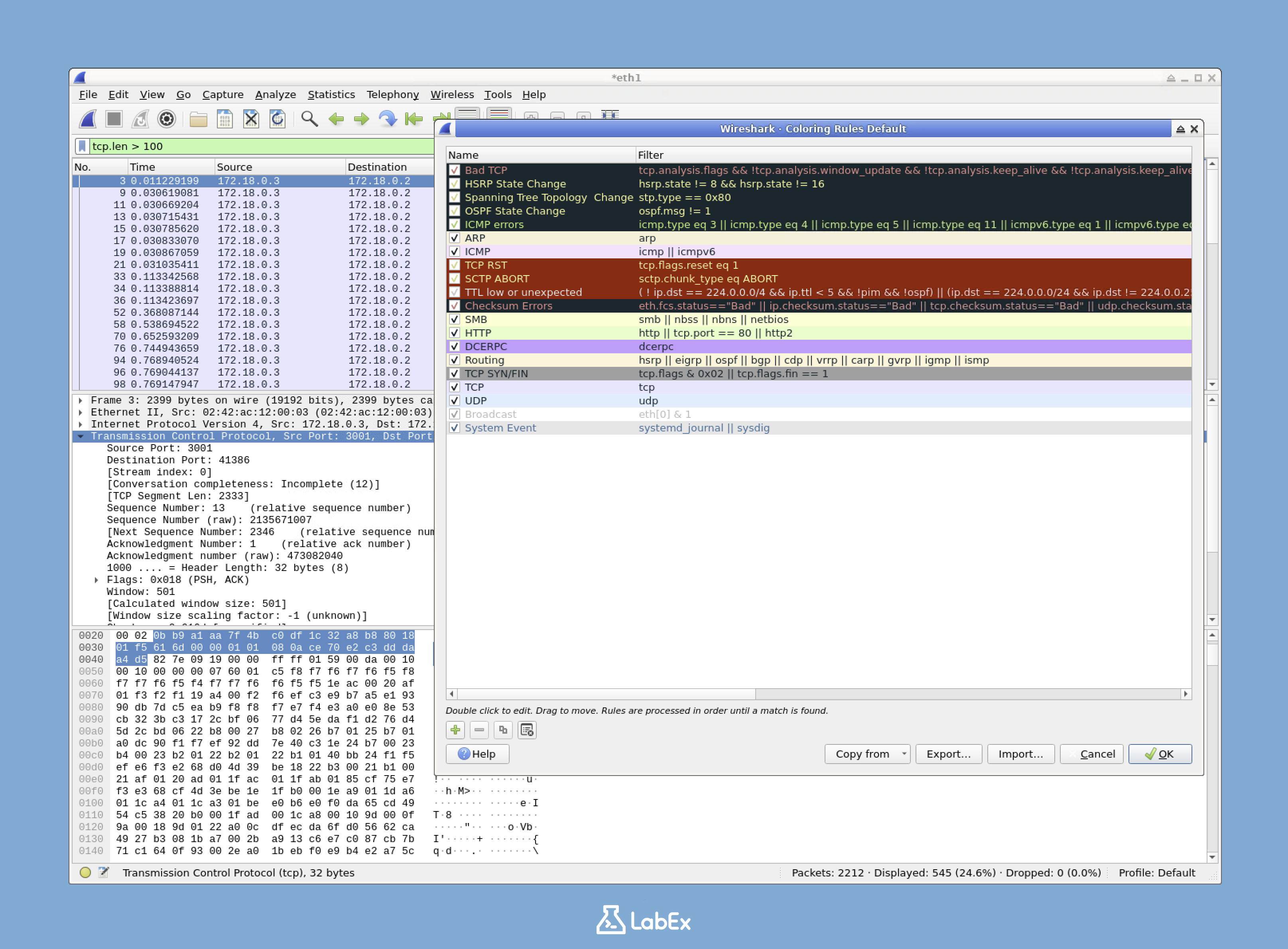

Использование правил раскраски (Coloring Rules)

Wireshark использует цвета, чтобы помочь вам быстро идентифицировать различные типы трафика. Чтобы просмотреть правила раскраски:

- Перейдите в

View>Coloring Rulesв меню - Откроется диалоговое окно, показывающее текущие правила раскраски

Правила раскраски применяются в порядке сверху вниз. Первое правило, которое соответствует пакету, определяет его цвет. Вы можете включать или отключать правила, устанавливая или снимая флажки рядом с ними.

Закройте диалоговое окно Coloring Rules, когда закончите просмотр.

Пользовательские правила: Создание собственных правил раскраски очень полезно для тех, кто часто выполняет определенные типы анализа. Например, вы можете создать специальные цвета для трафика к внутренним серверам вашей компании или для конкретных интересующих вас приложений.

Цвет против фильтра: Помните, что правила раскраски выделяют пакеты, но по-прежнему показывают все, в то время как фильтры фактически удаляют несовпадающие пакеты из представления. Часто полезно использовать раскраску для получения обзора, а затем применять фильтры, чтобы сосредоточиться на конкретных проблемах.

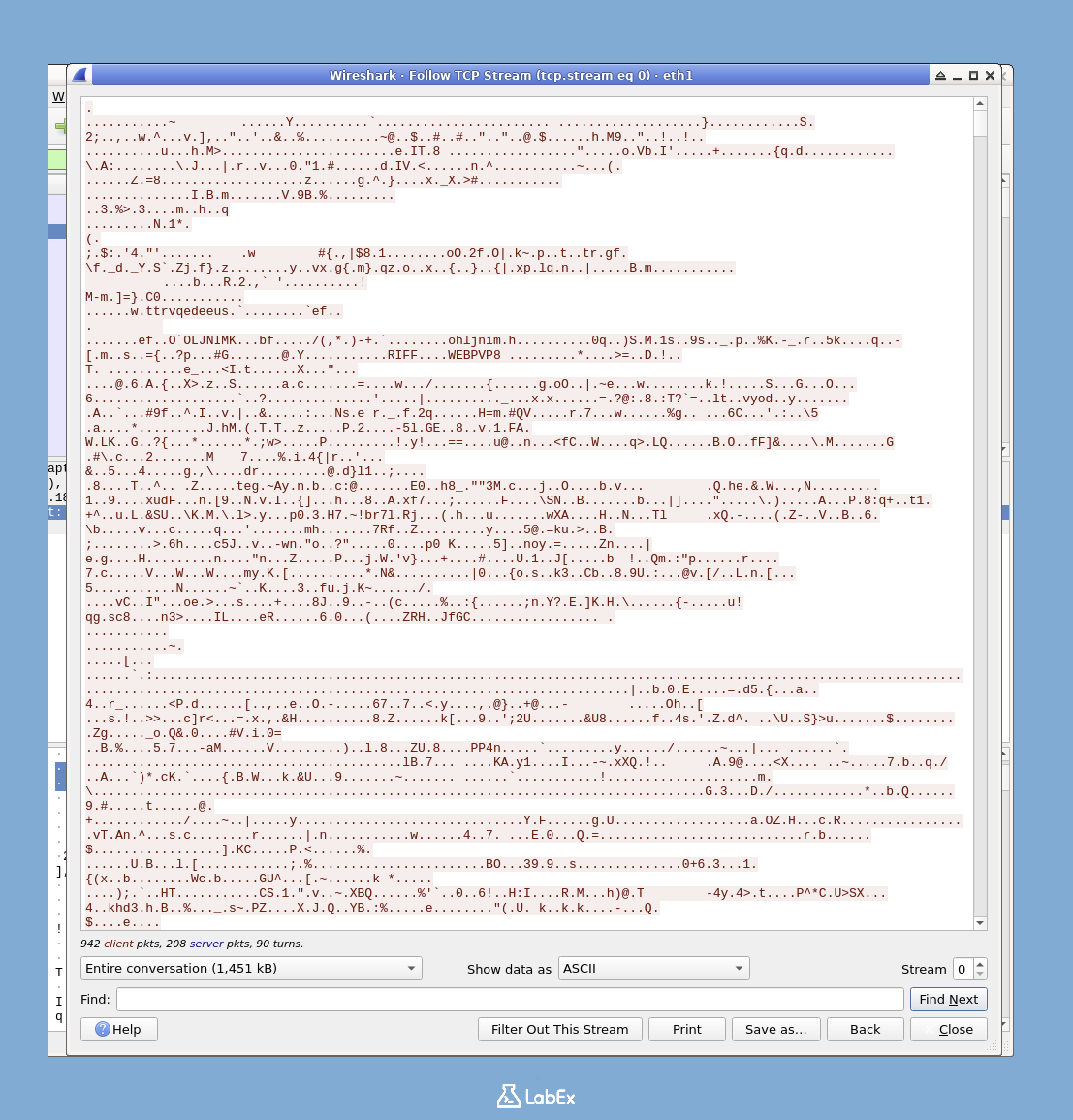

Отслеживание TCP-потоков

Одной из самых мощных функций анализа в Wireshark является возможность отслеживать TCP-потоки (TCP streams). TCP-поток представляет собой весь разговор между двумя хостами.

Что такое TCP-поток?

TCP (Transmission Control Protocol) — один из наиболее распространенных протоколов связи, используемых в Интернете. Он обеспечивает надежную, упорядоченную передачу данных. TCP-поток — это набор всех пакетов, которыми обмениваются в одном TCP-соединении, представляющий собой полный разговор между двумя конечными точками (endpoints).

Например, когда ваш браузер подключается к веб-сайту, он устанавливает TCP-соединение, отправляет запросы и получает ответы через это соединение. Весь этот обмен представляет собой TCP-поток.

Почему это важно: Сетевые коммуникации часто включают в себя множество отдельных пакетов, которые имеют смысл только при совместном просмотре. Функция TCP-потока реконструирует эти фрагментированные коммуникации в связный разговор, что значительно облегчает понимание того, что происходит на уровне приложения.

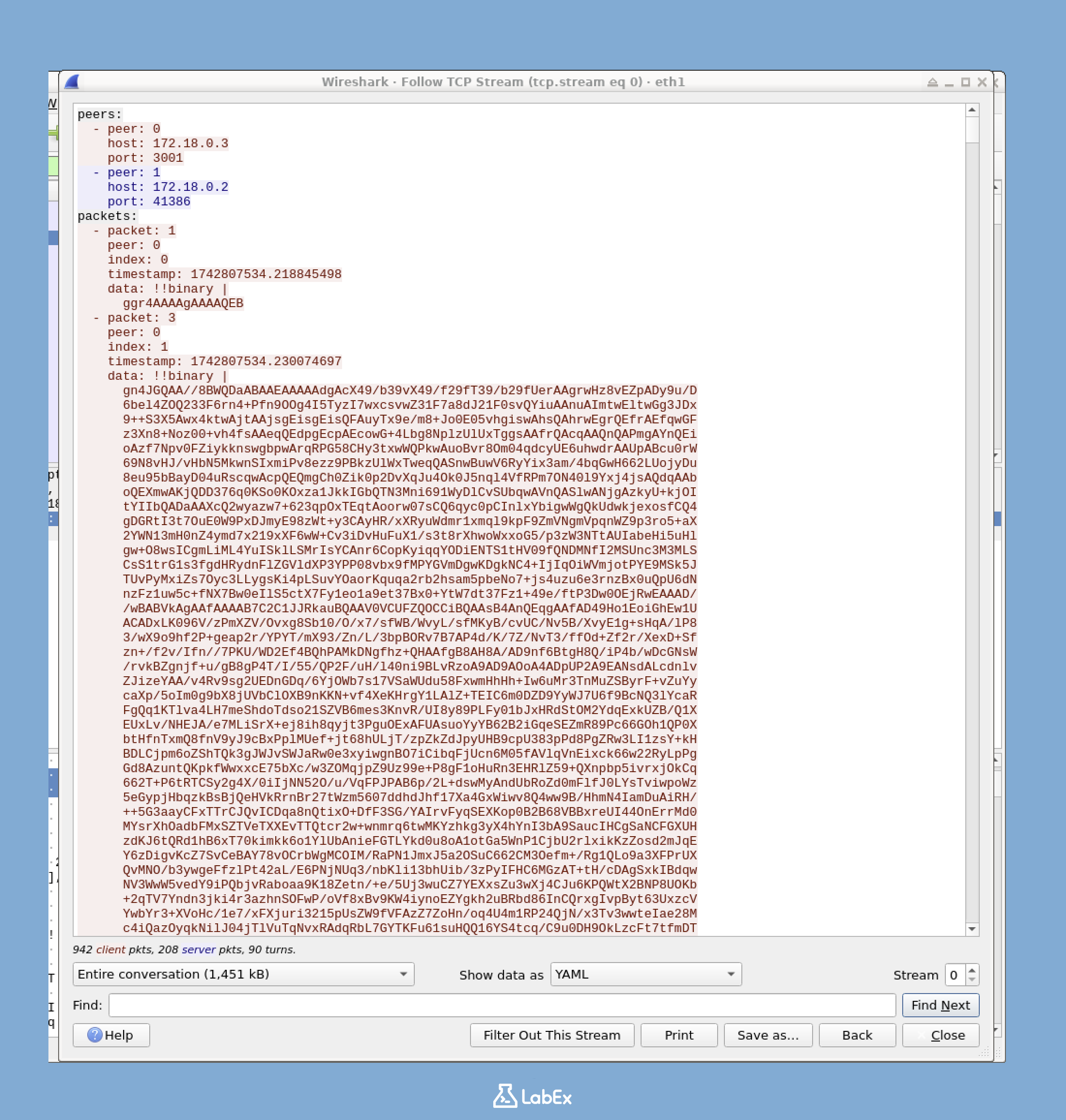

Отслеживание TCP-потока

Чтобы отследить TCP-поток:

- Найдите TCP-пакет в вашем захвате (при необходимости вы можете использовать фильтр

tcp) - Щелкните правой кнопкой мыши на пакете

- Выберите

Follow>TCP Stream

Откроется новое окно, показывающее весь разговор. Текст красного цвета представляет данные, отправленные от клиента к серверу, а текст синего цвета представляет данные, отправленные от сервера к клиенту.

Понимание цветов: Красный текст (клиент к серверу) часто включает в себя запросы, команды или загруженные данные. Синий текст (сервер к клиенту) обычно включает в себя ответы, загруженный контент или сообщения о состоянии. Эта цветовая кодировка помогает вам быстро понять направление связи.

Анализ содержимого TCP-потока

Окно TCP-потока предоставляет несколько полезных опций для анализа:

Параметры отображения содержимого (Content display options) (в правом верхнем углу):

- ASCII: Отображает содержимое в виде текста, идеально подходит для HTTP и других текстовых протоколов

- Hex Dump: Отображает содержимое в шестнадцатеричном (hexadecimal) и ASCII формате, полезно для потоков, содержащих двоичные данные (binary data)

- C Arrays: Отображает данные в виде массивов языка программирования C

- Raw: Отображает только необработанные данные (raw data)

Давайте попробуем формат

YAML, чтобы увидеть данные в более читаемом формате.

Навигация по потокам (Stream navigation) (выпадающее меню):

- Если ваш захват содержит несколько TCP-потоков, вы можете использовать это меню для навигации между ними

- Номера потоков начинаются с 0 и увеличиваются в порядке их обнаружения

Функция поиска:

- Используйте Ctrl+F для поиска внутри содержимого потока

- Это помогает найти конкретные строки или шаблоны в больших потоках

Совет по анализу: Различные параметры отображения могут выявить различные идеи. Например, переключитесь в режим "Hex Dump", чтобы увидеть как шестнадцатеричные значения слева, так и их ASCII-представление справа. Это полезно при анализе протоколов, которые смешивают текст и двоичные данные.

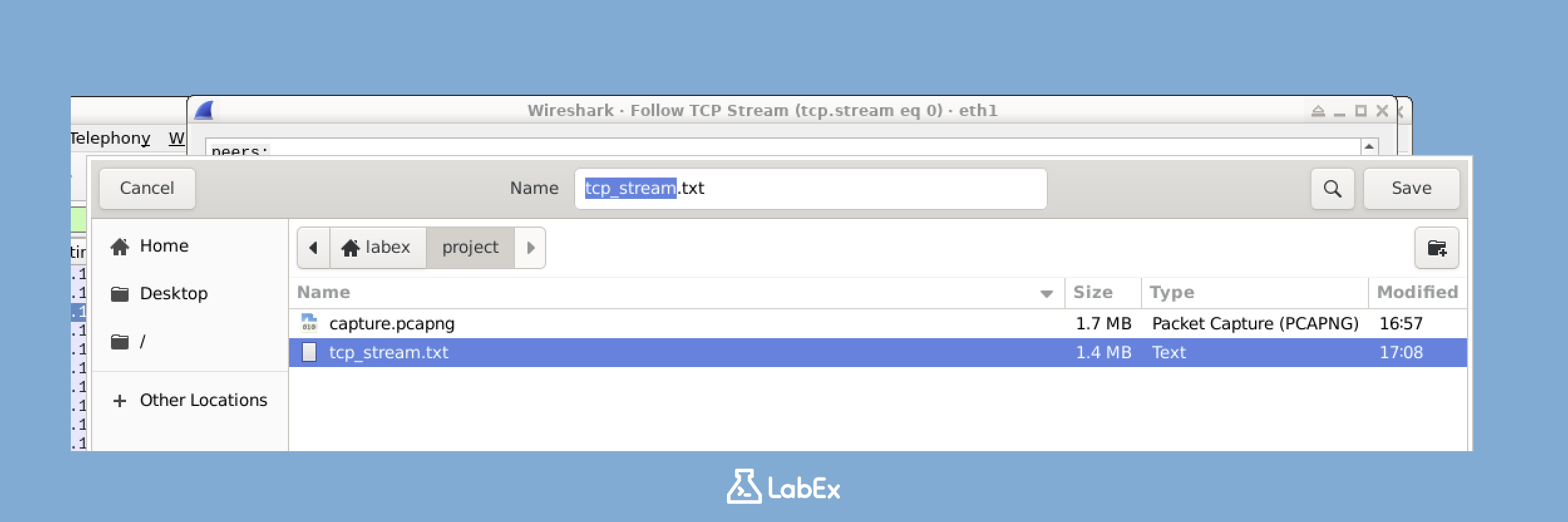

Сохранение TCP-потоков

Сохранение TCP-потоков ценно для документации или автономного анализа (offline analysis):

- Нажмите кнопку

Save Asв окне TCP-потока - Перейдите в каталог

/home/labex/project - Введите

tcp_stream.txtв качестве имени файла - Нажмите

Save

Этот сохраненный файл содержит текст всего TCP-разговора и может быть просмотрен позже или передан другим.

Поиск интересных потоков

В реальных сценариях захваты часто содержат сотни или тысячи различных TCP-потоков. Чтобы найти интересные:

- Используйте фильтры отображения (display filters), чтобы сузить область (например,

httpилиtcp.port == 3001) - Ищите ключевые пакеты (например, инициации соединения или пакеты, содержащие конкретный контент)

- Используйте функцию "Follow TCP Stream" на этих пакетах

Вы также можете отфильтровать конкретный поток, как только вы его идентифицировали. В окне TCP-потока обратите внимание на значение "Stream index" (например, "TCP Stream: 5"). Вы можете использовать фильтр tcp.stream eq 5, чтобы показать только все пакеты из этого конкретного потока.

Стратегия исследования: При анализе потенциальных инцидентов безопасности обратите внимание на необычные номера портов, соединения с неожиданными IP-адресами или коммуникации, происходящие в необычное время. Отслеживание этих потоков часто выявляет вредоносную активность.

Понимание шаблонов TCP-коммуникации

По мере изучения нескольких TCP-потоков вы начнете распознавать шаблоны в TCP-коммуникациях:

- Трехстороннее рукопожатие (Three-way handshake): Последовательность SYN, SYN-ACK, ACK, которая запускает соединение

- Передача данных (Data transfer): Основные обмены запросами и ответами

- Четырехстороннее закрытие (Four-way closure): Последовательности FIN и ACK, которые завершают соединение

Изучая эти шаблоны, вы можете определить, где возникают проблемы связи, такие как неудачные установления соединения или преждевременные завершения.

Инструменты статистического анализа

Wireshark предлагает несколько инструментов статистического анализа, которые помогут вам проанализировать ваш захват. Эти инструменты предоставляют информацию об общих сетевых шаблонах и могут помочь выявить необычную активность.

Почему важен статистический анализ

Хотя анализ отдельных пакетов (packet-by-packet analysis) необходим для глубокого исследования, статистический анализ помогает вам:

- Определить основные модели активности в вашей сети

- Обнаружить аномальный трафик или потенциальные проблемы

- Понять использование ресурсов и производительность сети

- Определить наиболее активные хосты и сервисы

Общая картина: Думайте об анализе пакетов как об изучении отдельных деревьев, а статистический анализ дает вам представление обо всем лесе. Обе перспективы необходимы для полного анализа сети.

Использование статистических инструментов

Чтобы получить доступ к этим инструментам, изучите меню Statistics и попробуйте следующие параметры:

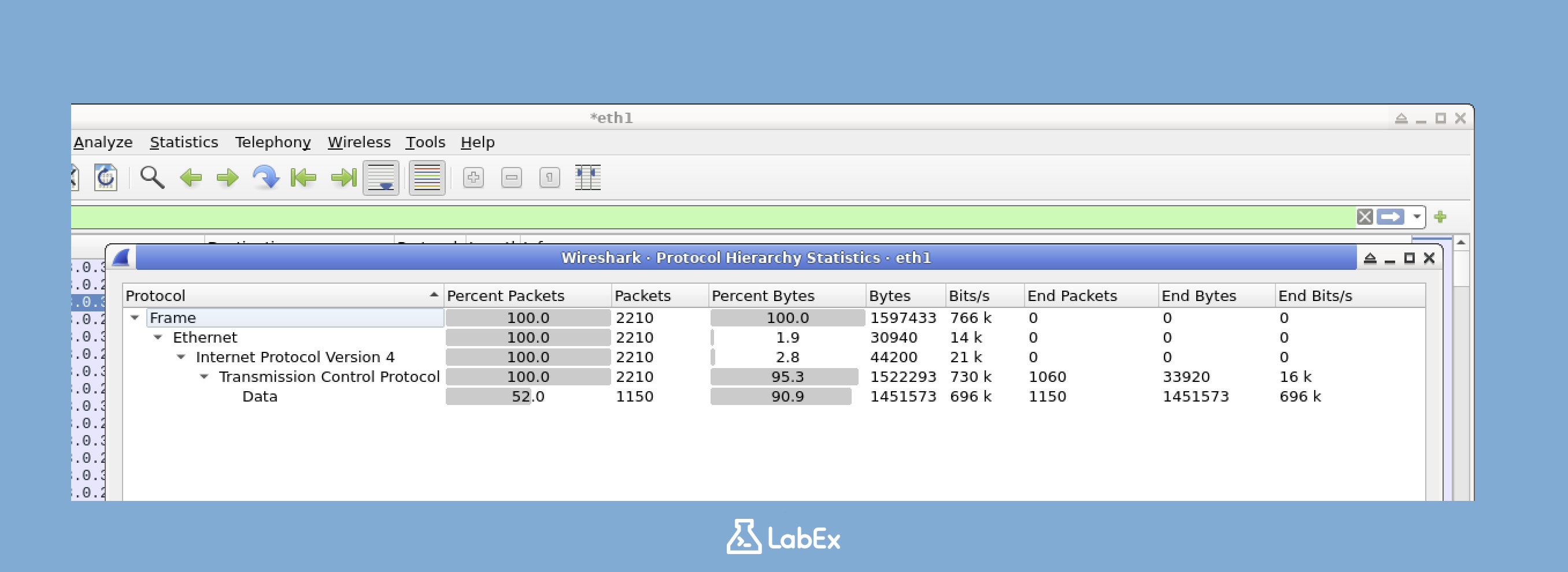

Иерархия протоколов (Protocol Hierarchy)

Иерархия протоколов (Protocol Hierarchy) показывает распределение протоколов в вашем захвате:

- Нажмите

Statistics>Protocol Hierarchy - Откроется окно, показывающее древовидное представление всех обнаруженных протоколов

- Проценты указывают, какая часть вашего трафика использует каждый протокол

Этот вид помогает вам быстро определить:

- Какие протоколы потребляют больше всего полосы пропускания (bandwidth)

- Неожиданный или потенциально нежелательный сетевой трафик

- Общий состав вашего сетевого трафика

Совет по анализу: Необычное распределение протоколов может указывать на сетевые проблемы или проблемы безопасности. Например, аномально большое количество DNS-трафика может указывать на активность DNS-туннелирования (DNS tunneling) или связь вредоносного ПО (malware).

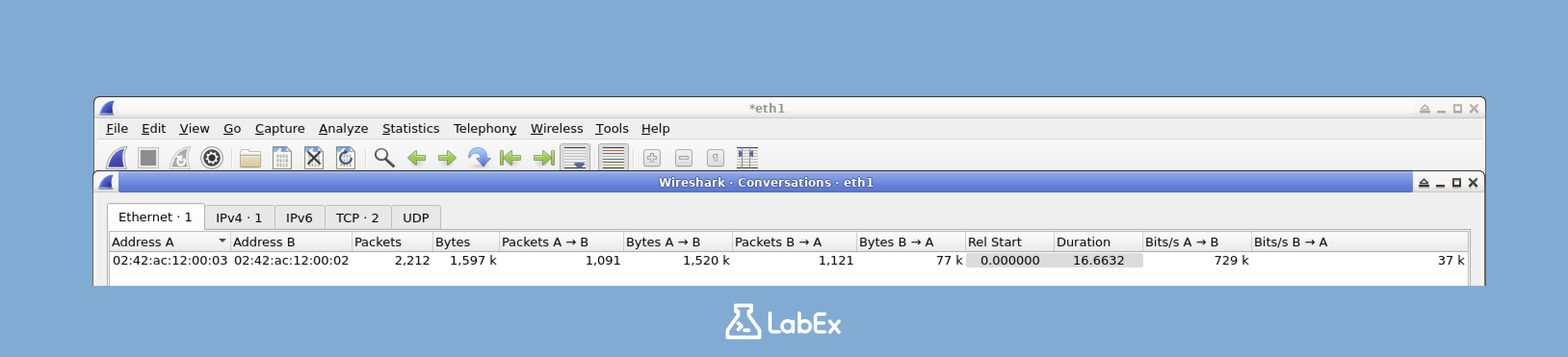

Разговоры (Conversations)

Статистика разговоров (Conversations) перечисляет все соединения между конечными точками (endpoints):

- Нажмите

Statistics>Conversations - Выберите вкладку для уровня протокола, который вы хотите изучить (Ethernet, IPv4, TCP и т. д.)

- Список показывает, какие хосты обмениваются данными и сколько данных они обменяли

Этот инструмент особенно полезен для:

- Определения, какие пары устройств обмениваются наибольшим количеством данных

- Обнаружения неожиданных коммуникаций между устройствами

- Поиска потенциальных несанкционированных соединений

Интерактивная функция: Вы можете щелкнуть правой кнопкой мыши на любом разговоре и выбрать "Apply as Filter", чтобы показать только пакеты, принадлежащие этому разговору. Это упрощает исследование конкретных коммуникаций.

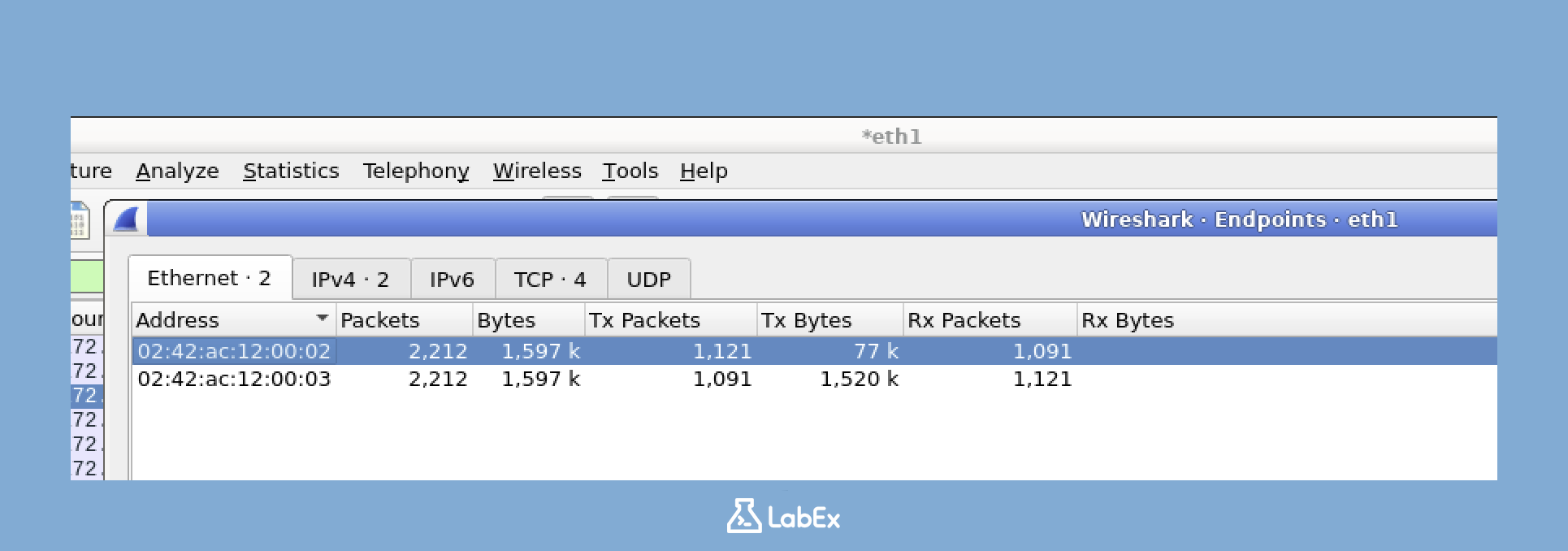

Конечные точки (Endpoints)

Статистика конечных точек (Endpoints) перечисляет все устройства в вашем захвате:

- Нажмите

Statistics>Endpoints - Выберите вкладку для уровня протокола, который вы хотите изучить

- Список показывает все устройства, участвующие в трафике

Используйте этот инструмент для:

- Определения наиболее активных устройств в вашей сети

- Поиска неизвестных или неожиданных устройств

- Анализа шаблонов трафика по IP-адресу или MAC-адресу

Сетевое картирование: Инструмент Endpoints по сути создает карту всех устройств, общающихся в вашей сети. В контексте безопасности это помогает выявить несанкционированные устройства или неавторизованные системы.

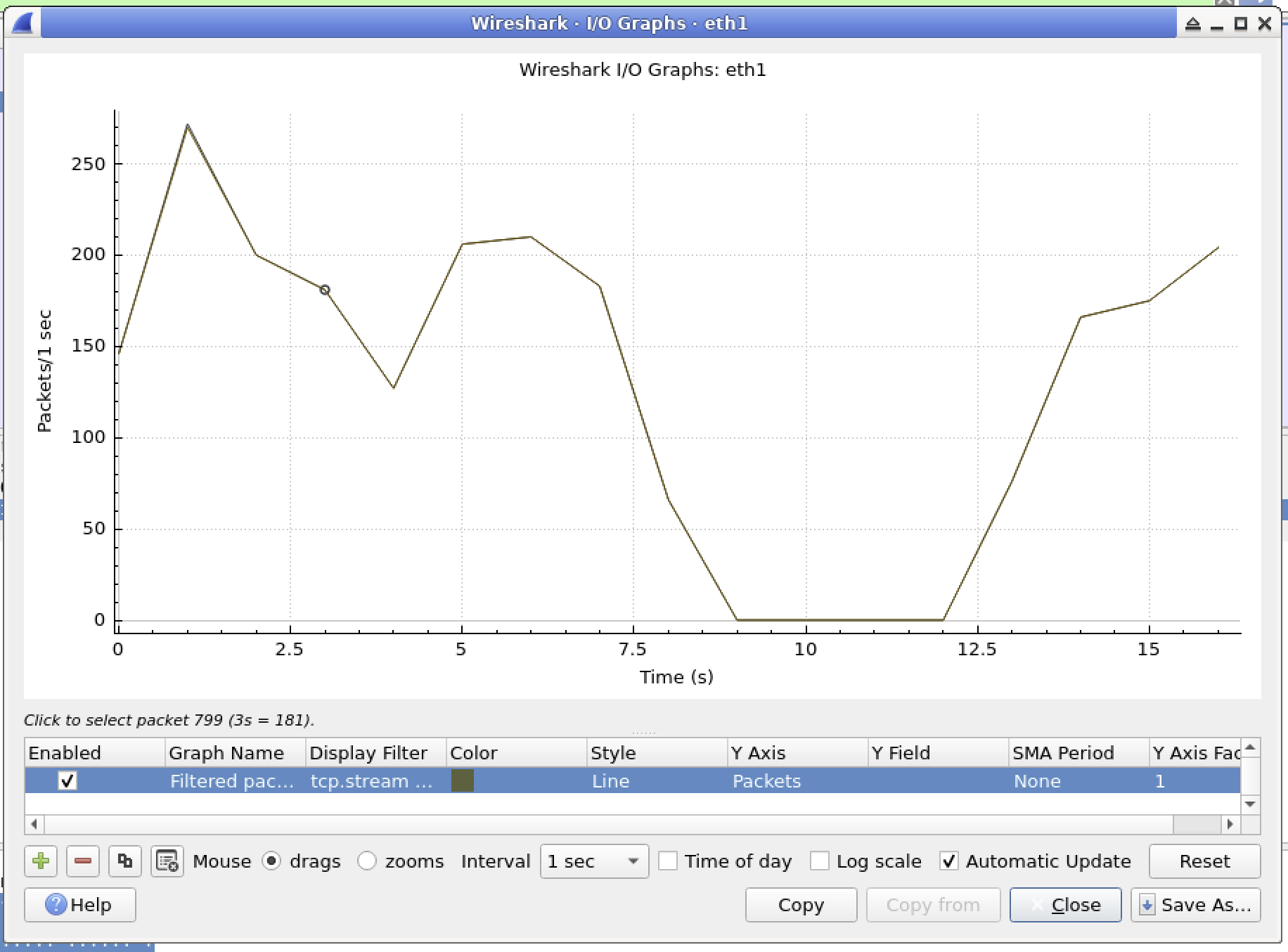

График ввода-вывода (I/O Graph)

График ввода-вывода (I/O Graph) отображает объем трафика с течением времени:

- Нажмите

Statistics>I/O Graph - График показывает, как объем трафика изменяется в течение захвата

- Вы можете добавить несколько графиков с разными фильтрами, чтобы сравнить разные типы трафика

Эта визуализация отлично подходит для:

- Выявления всплесков трафика или необычных шаблонов

- Соотнесения сетевых событий со временем

- Сравнения различных типов трафика за один и тот же период времени

Расширенное использование: Нажмите кнопку "+", чтобы добавить дополнительные линии графика с конкретными фильтрами отображения (display filters). Например, у вас может быть одна линия, показывающая весь трафик, другая - только HTTP-трафик, а третья - DNS-трафик. Это упрощает просмотр взаимосвязей между различными протоколами.

Практическое применение статистического анализа

Эти инструменты статистического анализа особенно ценны в таких сценариях, как:

- Устранение неполадок сети: Определение, какие приложения или устройства потребляют чрезмерную полосу пропускания

- Мониторинг безопасности: Обнаружение необычных шаблонов трафика, которые могут указывать на вторжения или вредоносное ПО

- Базовая линия сети (Network baseline): Установление нормальных шаблонов трафика, чтобы помочь выявить будущие аномалии

- Оптимизация производительности: Определение, какие протоколы или соединения доминируют в использовании сети

Расширенные статистические функции

По мере того, как вы будете чувствовать себя более комфортно с Wireshark, изучите эти дополнительные статистические функции:

- Service Response Time: Измеряет, сколько времени требуется службам для ответа на запросы

- HTTP Statistics: Предоставляет подробную разбивку HTTP-трафика и производительности

- DNS Statistics: Показывает шаблоны DNS-запросов и ответов

- Expert Information: Выделяет потенциальные проблемы или аномалии, обнаруженные Wireshark

Эти расширенные статистические данные предоставляют более глубокое понимание для специализированных задач анализа.

Поздравляем! Теперь вы изучили основы анализа сетевого трафика с помощью Wireshark. Эти навыки составляют основу для более продвинутого сетевого анализа и расследований в области кибербезопасности.

Резюме

В этой лабораторной работе вы изучили основные навыки захвата и анализа сетевого трафика с помощью Wireshark. Сначала вы установили Wireshark и настроили необходимые разрешения для захвата пакетов. Затем вы захватили живой сетевой трафик (live network traffic) с вашей системы и сохранили его для дальнейшего анализа. Наконец, вы изучили различные методы анализа, такие как фильтры отображения (display filters), правила раскраски (coloring rules) и отслеживание TCP-потоков (following TCP streams).

Приобретенные вами навыки являются основополагающими для устранения неполадок в сети и расследований в области кибербезопасности. Анализ сетевого трафика позволяет выявлять угрозы безопасности, устранять неполадки в сети и приложениях, подробно понимать функции протоколов и отслеживать производительность сети. По мере продвижения в вашем путешествии по кибербезопасности вы можете опираться на эти основы для разработки более продвинутых методов анализа пакетов, включая обнаружение вредоносного ПО (malware detection), обнаружение вторжений (intrusion detection) и сетевую криминалистику (network forensics).