Введение

В этой лабораторной работе мы рассмотрим опции HTTP POST, доступные в Hydra, уделяя особое внимание тому, как эффективно атаковать сервисы, использующие HTTP POST для аутентификации. Мы узнаем, как указывать имена пользователей и пароли, а также URL, на который должен быть отправлен POST-запрос.

Эта лабораторная работа проведет вас через обзор опций HTTP POST, настройку HTTP POST формы, запуск Hydra с определенными опциями и валидацию POST-атаки. Вы узнаете, как использовать Hydra для перебора учетных данных при атаке на сервисы, использующие HTTP POST для аутентификации.

Обзор опций HTTP POST

На этом шаге мы рассмотрим опции HTTP POST, доступные в Hydra. Hydra — мощный инструмент для перебора учетных данных, и он поддерживает различные протоколы, включая HTTP POST. При атаке на веб-приложения, использующие HTTP POST для аутентификации, нам необходимо предоставить Hydra конкретную информацию о форме входа.

Основной синтаксис для использования Hydra с HTTP POST выглядит следующим образом:

hydra -l <username> -P <password_list> <target_ip> http-post-form "<url>:<post_data>:<failure_string>"

Давайте разберем ключевые компоненты:

hydra: Команда для вызова Hydra.-l <username>: Указывает одно имя пользователя для использования в атаке. Если у вас есть список имен пользователей, вы можете использовать опцию-L <username_list>вместо этого.-P <password_list>: Указывает путь к файлу, содержащему список паролей для перебора.<target_ip>: IP-адрес целевого сервера.http-post-form: Указывает, что мы используем модуль HTTP POST form. Этот модуль предназначен для атаки на веб-формы, использующие метод POST."<url>:<post_data>:<failure_string>": Это важная часть, которая сообщает Hydra, как взаимодействовать с формой входа.<url>: Путь к скрипту или странице входа, обрабатывающей POST-запрос (например,/login.php).<post_data>: Данные, которые будут отправлены в теле POST-запроса. Обычно это включает имена полей имени пользователя и пароля из HTML-формы, а также заполнители для имени пользователя и пароля, которые Hydra заполнит. Заполнители обычно^USER^для имени пользователя и^PASS^для пароля (например,username=^USER^&password=^PASS^).<failure_string>: Строка, которая появляется в ответе при неудачной попытке входа. Hydra использует эту строку, чтобы определить, была ли попытка входа неуспешной. Вам необходимо идентифицировать эту строку, вручную попытавшись войти с неверными учетными данными и наблюдая за ответом.

В следующих шагах мы настроим простую HTTP POST форму, а затем используем Hydra для атаки на нее, применяя эти опции.

Настройка HTTP POST формы

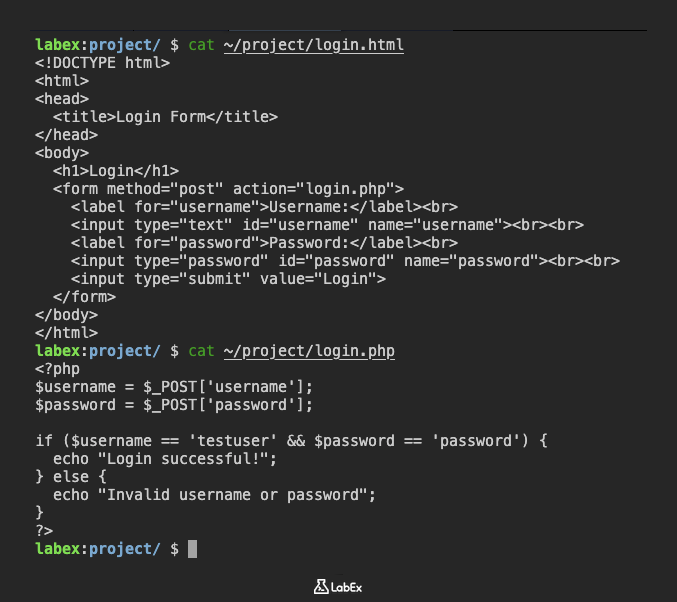

На этом шаге мы настроим простую HTTP POST форму, которую мы сможем использовать в качестве цели для наших атак Hydra. Мы уже создали необходимые файлы (login.html и login.php) в каталоге ~/project на этапе настройки.

Давайте рассмотрим содержимое этих файлов, чтобы понять структуру формы и то, как PHP-скрипт обрабатывает попытку входа.

Сначала посмотрим на login.html:

cat ~/project/login.html

<!doctype html>

<html>

<head>

<title>Login Form</title>

</head>

<body>

<h1>Login</h1>

<form method="post" action="login.php">

<label for="username">Username:</label><br />

<input type="text" id="username" name="username" /><br /><br />

<label for="password">Password:</label><br />

<input type="password" id="password" name="password" /><br /><br />

<input type="submit" value="Login" />

</form>

</body>

</html>

Этот HTML-код определяет форму, которая использует метод POST и отправляет данные в login.php. Поля ввода называются username и password. Это говорит нам о том, что данные POST должны включать username=<value> и password=<value>.

Теперь давайте посмотрим на login.php:

cat ~/project/login.php

<?php

$username = $_POST['username'];

$password = $_POST['password'];

if ($username == 'testuser' && $password == 'password') {

echo "Login successful!";

} else {

echo "Invalid username or password";

}

?>

Этот PHP-скрипт проверяет, является ли отправленное username значением testuser, а password — значением password. Если они совпадают, он выводит "Login successful!". В противном случае он выводит "Invalid username or password".

Из этого скрипта мы можем идентифицировать строку ошибки: "Invalid username or password". Это строка, которую Hydra будет искать в ответе, чтобы определить, не удалась ли попытка входа.

Теперь, когда мы понимаем структуру формы и сообщение об ошибке, у нас есть вся информация, необходимая для создания команды Hydra на следующем шаге.

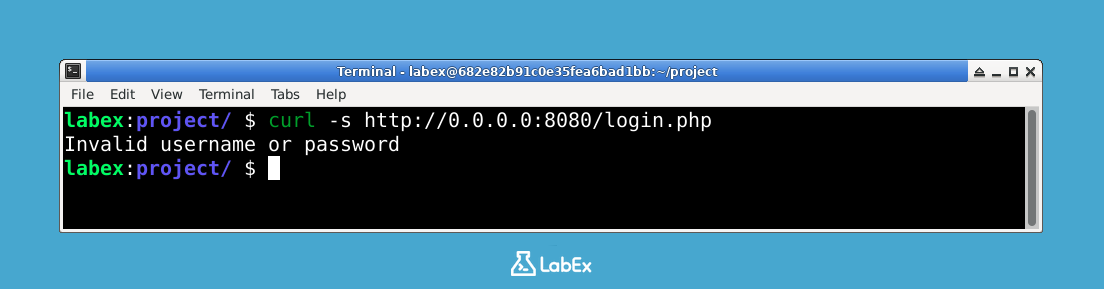

Проверка статуса веб-сервиса

Прежде чем перейти к следующему шагу, убедитесь, что веб-сервис PHP запущен и доступен. Выполните следующую команду в вашем терминале:

curl -s http://0.0.0.0:8080/login.php

Если вы видите содержимое страницы (например, "Invalid username or password"), сервис работает правильно.

Если нет ответа или вы получаете ошибку соединения, вы можете вручную запустить встроенный веб-сервер PHP с помощью:

nohup php -S 0.0.0.0:8080 -t /home/labex/project > /dev/null 2>&1 &

Подождите немного и попробуйте команду curl еще раз.

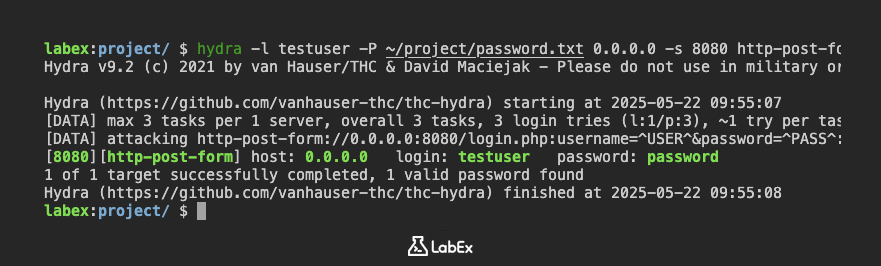

Запуск Hydra с HTTP POST

Теперь, когда у нас настроена целевая HTTP POST форма и мы понимаем ее структуру, мы можем использовать Hydra для попытки перебора учетных данных. Мы будем использовать информацию, собранную на предыдущем шаге, для создания команды Hydra.

Мы знаем следующее:

- Целевой URL —

/login.php. - Данные POST должны быть в формате

username=^USER^&password=^PASS^. - Строка ошибки — "Invalid username or password".

- Мы будем использовать имя пользователя

testuserи список паролей~/project/password.txt. - Целевой IP-адрес —

0.0.0.0(предполагая, что веб-сервер работает локально).

Давайте соберем это в команду Hydra:

hydra -l testuser -P ~/project/password.txt 0.0.0.0 -s 8080 http-post-form "/login.php:username=^USER^&password=^PASS^:F=Invalid username or password"

Выполните эту команду в терминале:

Hydra начнет попытки входа в целевую форму, используя указанное имя пользователя и пароли из списка. Он отправит HTTP POST запросы на http://0.0.0.0:8080/login.php с именем пользователя и каждым паролем в данных POST. Если ответ не содержит строку ошибки "Invalid username or password", Hydra посчитает попытку входа успешной и сообщит учетные данные.

Вывод покажет ход атаки. Поскольку правильный пароль (password) включен в наш файл password.txt, Hydra в конечном итоге должен его найти.

Hydra v9.2 (c) 2021 by van Hauser/THC & David Maciejak - Please do not use in military or secret service organizations, or for illegal purposes (this is non-binding, these *** ignore laws and ethics anyway).

Hydra (https://github.com/vanhauser-thc/thc-hydra) starting at 2025-05-22 09:55:07

[DATA] max 3 tasks per 1 server, overall 3 tasks, 3 login tries (l:1/p:3), ~1 try per task

[DATA] attacking http-post-form://0.0.0.0:8080/login.php:username=^USER^&password=^PASS^:F=Invalid username or password

[8080][http-post-form] host: 0.0.0.0 login: testuser password: password

1 of 1 target successfully completed, 1 valid password found

Hydra (https://github.com/vanhauser-thc/thc-hydra) finished at 2025-05-22 09:55:08

Строка [http-post] host: 0.0.0.0 login: testuser password: password указывает на то, что Hydra успешно нашла правильные учетные данные.

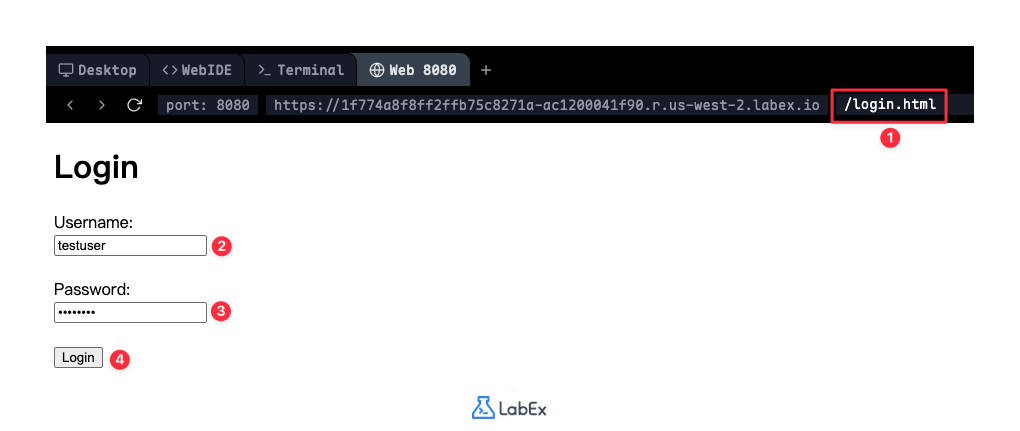

Проверка POST атаки

На этом шаге мы проверим, что Hydra успешно идентифицировала правильный пароль для учетной записи testuser двумя способами:

- Во-первых, путем изучения вывода Hydra:

[8080][http-post-form] host: 0.0.0.0 login: testuser password: password

Эта строка указывает на то, что Hydra нашла действительные учетные данные: имя пользователя testuser с паролем password.

- Во-вторых, путем ручной проверки этих учетных данных в веб-интерфейсе:

Чтобы получить доступ к форме входа в среде LabEx:

- Нажмите вкладку "Web 8080" в верхней строке меню.

- В адресной строке добавьте

/login.htmlв конец текущего URL. - Введите учетные данные, обнаруженные Hydra:

- Имя пользователя:

testuser - Пароль:

password

- Имя пользователя:

- Нажмите кнопку "Login".

Если после отправки формы вы видите "Login successful!", это подтверждает, что учетные данные, найденные Hydra, действительно верны.

Если вы не видите сообщение об успехе, просмотрите предыдущие шаги, чтобы убедиться, что:

- Файл

password.txtв~/projectсодержит парольpassword. - Файл

login.phpв~/projectправильно проверяет имя пользователяtestuserи парольpasswordи возвращает соответствующие сообщения. - Веб-сервер все еще работает (при необходимости вы можете перезапустить его с помощью

php -S 0.0.0.0:8080 -t /home/labex/project).

Успешно завершив этот шаг и проверив учетные данные как через вывод Hydra, так и путем ручного тестирования, вы продемонстрировали свою способность использовать Hydra для обнаружения действительных учетных данных для входа и подтверждения их подлинности.

Резюме

В этой лабораторной работе мы рассмотрели, как использовать Hydra для атаки на веб-приложения, использующие HTTP POST для аутентификации. Мы узнали о ключевых опциях, необходимых для модуля http-post-form, включая указание целевого URL, формат данных POST с заполнителями имени пользователя и пароля (^USER^ и ^PASS^) и идентификацию строки ошибки в ответе для обнаружения неудачных попыток входа.

Мы настроили простую HTML-форму и PHP-скрипт для имитации страницы входа, что позволило нам понять структуру POST-запроса и ожидаемого ответа. Создав и выполнив соответствующую команду Hydra, мы успешно осуществили перебор учетных данных, продемонстрировав мощь Hydra при атаках на HTTP POST формы.

Вы узнали, как:

- Понять базовый синтаксис использования Hydra с HTTP POST.

- Определить необходимую информацию из веб-формы (URL, имена полей, сообщение об ошибке).

- Сконструировать команду Hydra для атаки на HTTP POST форму.

- Интерпретировать вывод Hydra для проверки успешной атаки входа.

Эта лабораторная работа обеспечивает базовое понимание использования Hydra для HTTP POST атак, что является распространенным сценарием при тестировании безопасности веб-приложений.