Introdução

Neste laboratório, você aprenderá como capturar e analisar o tráfego de rede usando o Wireshark, um analisador de protocolo de rede popular. A análise de tráfego de rede é essencial em cibersegurança, permitindo a identificação de potenciais ameaças e o monitoramento das atividades da rede.

Ao final deste laboratório, você terá adquirido experiência prática na captura e análise de pacotes de rede com o Wireshark, uma habilidade valiosa para investigar incidentes de segurança.

Capturando Tráfego de Rede

Nesta etapa, aprenderemos como iniciar o Wireshark, capturar tráfego de rede e salvá-lo para análise. A captura de pacotes de rede permite que você veja todos os dados que fluem através de suas interfaces de rede, fornecendo visibilidade das comunicações de rede.

O que é um Pacote de Rede?

Antes de começarmos, vamos entender o que é um pacote de rede. Um pacote é uma unidade de dados formatada que é transmitida por uma rede. Quando você realiza qualquer atividade na internet (como visitar um site, enviar um e-mail ou assistir a um vídeo), os dados são divididos em pedaços menores ou "pacotes" e enviados pela rede para seu destino.

Cada pacote contém:

- Endereços de origem e destino (semelhante aos endereços do remetente e do destinatário em uma carta)

- Payload (os dados reais ou o conteúdo da mensagem)

- Metadados (informações sobre como lidar com o pacote)

Aplicação no mundo real: Em cibersegurança, entender a estrutura dos pacotes é fundamental para detectar comportamentos suspeitos. Por exemplo, um pacote com endereços de origem incomuns ou portas de destino pode indicar que alguém está tentando escanear sua rede.

Iniciar o Wireshark

Primeiro, vamos abrir o Wireshark executando o seguinte comando no terminal:

wireshark

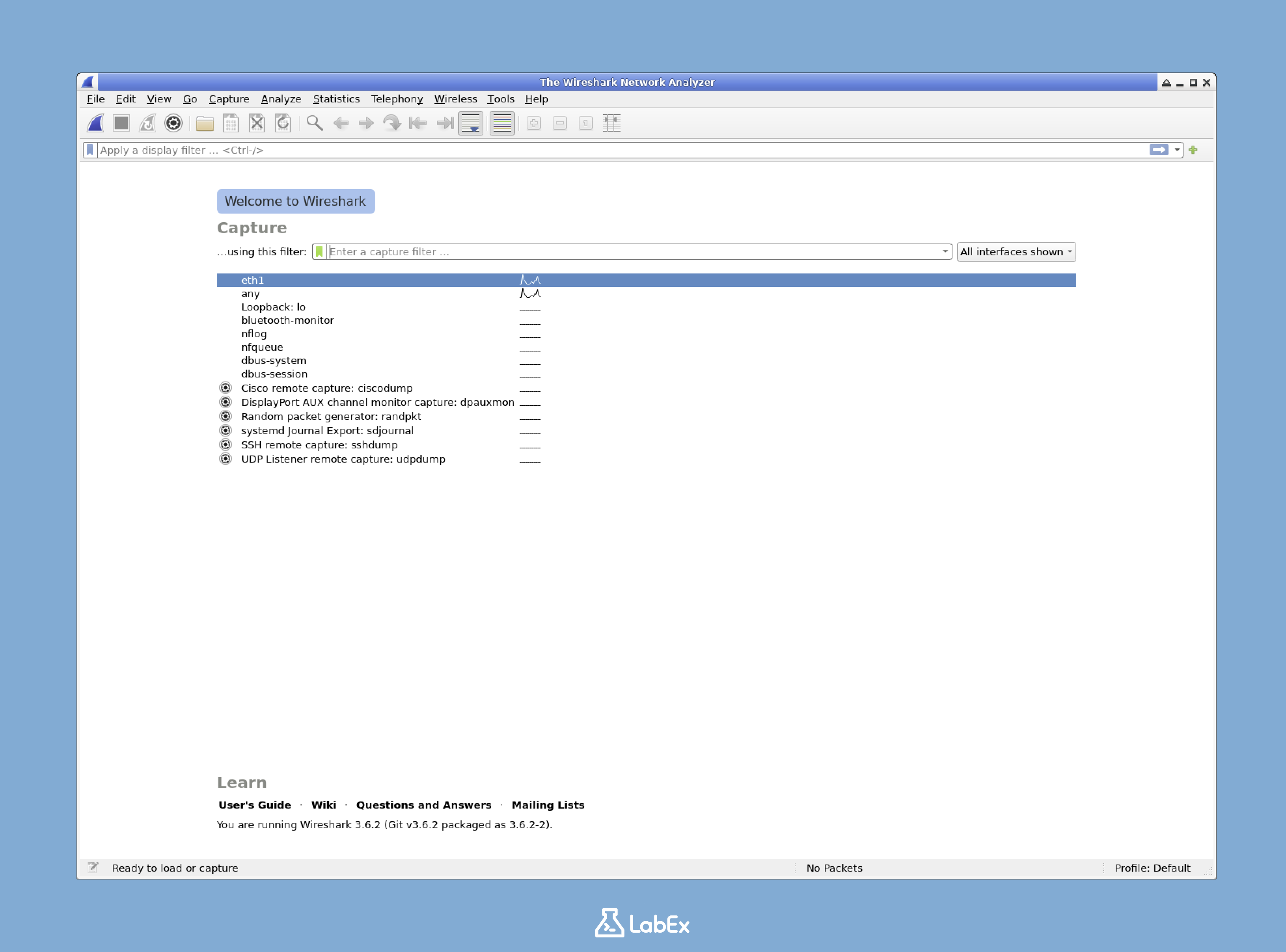

Após executar este comando, o aplicativo Wireshark será aberto. Você deve ver a interface principal do Wireshark que exibe as interfaces de rede disponíveis.

A saída será semelhante a esta:

Nota para iniciantes: Se esta é sua primeira vez usando o Wireshark, não se preocupe com todas as opções que você vê. Vamos nos concentrar nas funções essenciais necessárias para a captura e análise básica de pacotes.

Selecionar uma Interface de Rede

Antes de poder capturar pacotes, você precisa escolher qual interface de rede monitorar. Cada interface representa uma conexão de rede diferente em seu sistema.

Na janela principal do Wireshark, você verá uma lista de interfaces de rede disponíveis. Cada interface tem um pequeno gráfico ao lado mostrando a atividade atual.

Para este laboratório, clique duas vezes na interface eth1. Esta é tipicamente a interface Ethernet principal. Se você não vir eth1, selecione qualquer interface que mostre atividade (um gráfico em movimento).

Dica: O gráfico ao lado de cada interface mostra o nível de atividade da rede nessa interface. Escolher uma interface com mais atividade produzirá resultados de captura mais interessantes.

O que está acontecendo: Quando você seleciona uma interface, você está dizendo ao Wireshark em qual "tubo de rede" ouvir. Diferentes interfaces podem mostrar diferentes tipos de tráfego - por exemplo, conexões Wi-Fi vs. Ethernet.

Iniciar a Captura de Pacotes

Depois de selecionar uma interface, o Wireshark deve iniciar automaticamente a captura de pacotes. Se não o fizer, você pode iniciar a captura manualmente clicando no ícone azul da barbatana de tubarão na barra de ferramentas ou pressionando Ctrl+E.

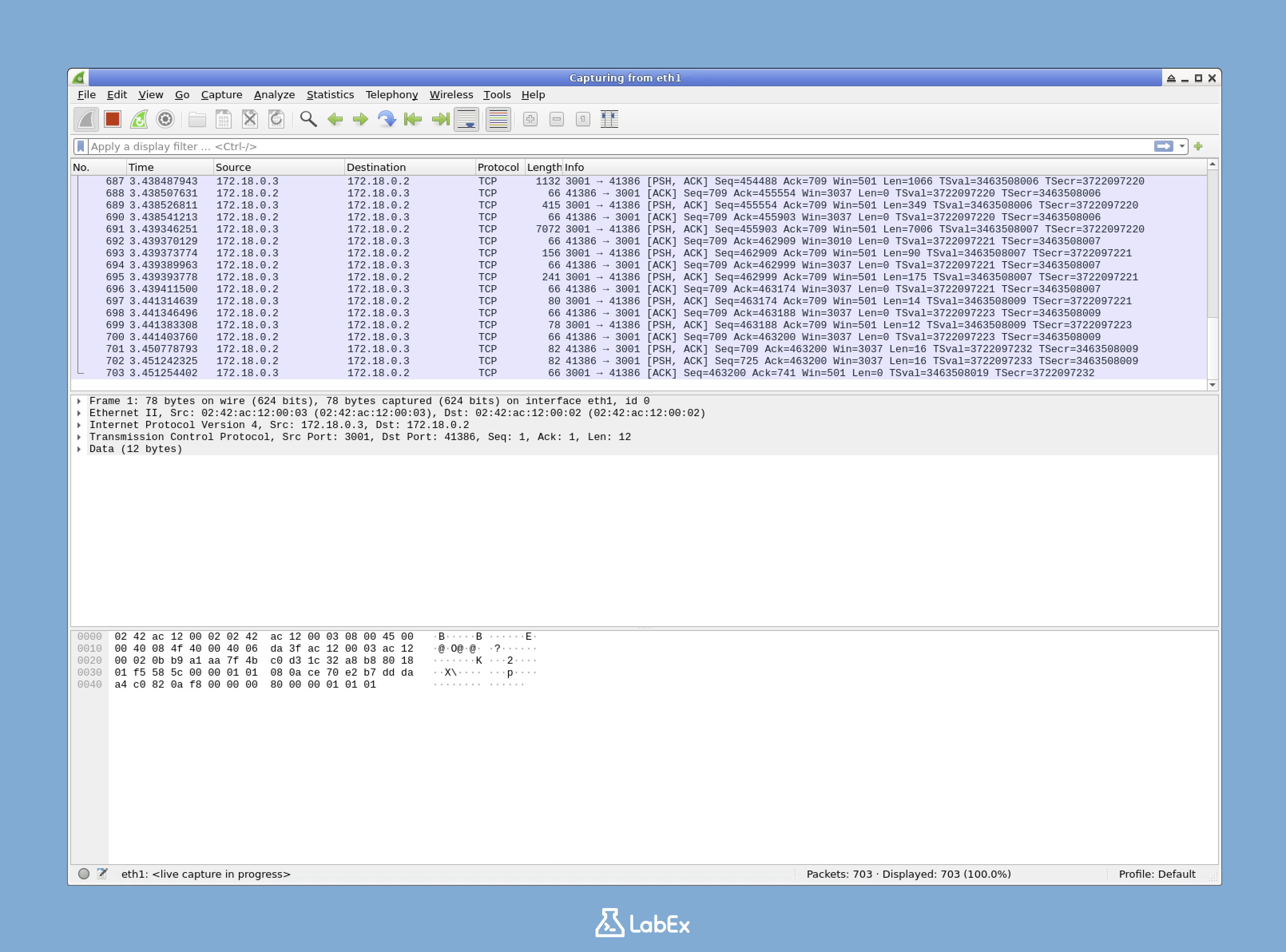

À medida que a captura é executada, você verá os pacotes aparecendo em tempo real na janela principal:

Deixe a captura rodar por aproximadamente 30-60 segundos para coletar tráfego de rede suficiente para análise.

Nota de segurança: Lembre-se, o Wireshark captura todo o tráfego que flui através da interface de rede selecionada. Quando usado em um ambiente de produção ou em uma rede compartilhada, certifique-se de ter permissão para realizar tal monitoramento, pois ele pode capturar informações confidenciais.

O que esperar: Durante a captura, você provavelmente verá linhas coloridas diferentes aparecendo rapidamente na tela. Cada linha representa um pacote, e as cores indicam diferentes protocolos (como azul para TCP, verde claro para HTTP).

Entendendo a Lista de Pacotes

Durante a captura, observe a lista principal de pacotes na janela do Wireshark. Cada linha representa um único pacote com várias colunas de informações:

- No.: O número do pacote nesta sessão de captura

- Time: Quando o pacote foi capturado

- Source: O endereço IP ou nome de host do dispositivo de envio

- Destination: O endereço IP ou nome de host do dispositivo receptor

- Protocol: O protocolo de rede usado (TCP, UDP, HTTP, etc.)

- Length: O tamanho do pacote em bytes

- Info: Detalhes adicionais sobre o pacote

O Wireshark usa cores diferentes para destacar vários protocolos, tornando mais fácil identificar diferentes tipos de tráfego.

Análise aprofundada: A codificação por cores é um recurso poderoso do Wireshark. Por exemplo, vermelho é frequentemente usado para indicar erros, azul claro para tráfego TCP e verde claro para tráfego HTTP. Essa dica visual ajuda você a identificar rapidamente o tráfego em que está interessado.

Dica de classificação: Você pode clicar em qualquer cabeçalho de coluna para classificar a lista de pacotes. Por exemplo, clicar no cabeçalho "Protocol" agrupará protocolos semelhantes, o que é útil ao procurar tipos específicos de tráfego.

Parar a Captura

Após capturar por 30-60 segundos, pare a captura clicando no ícone do quadrado vermelho na barra de ferramentas ou pressionando Ctrl+E novamente.

Por que parar?: Embora o Wireshark possa capturar pacotes indefinidamente, parar após um período razoável ajuda a manter o tamanho do arquivo gerenciável e facilita a análise. Para investigações específicas, você pode executar capturas por períodos mais longos.

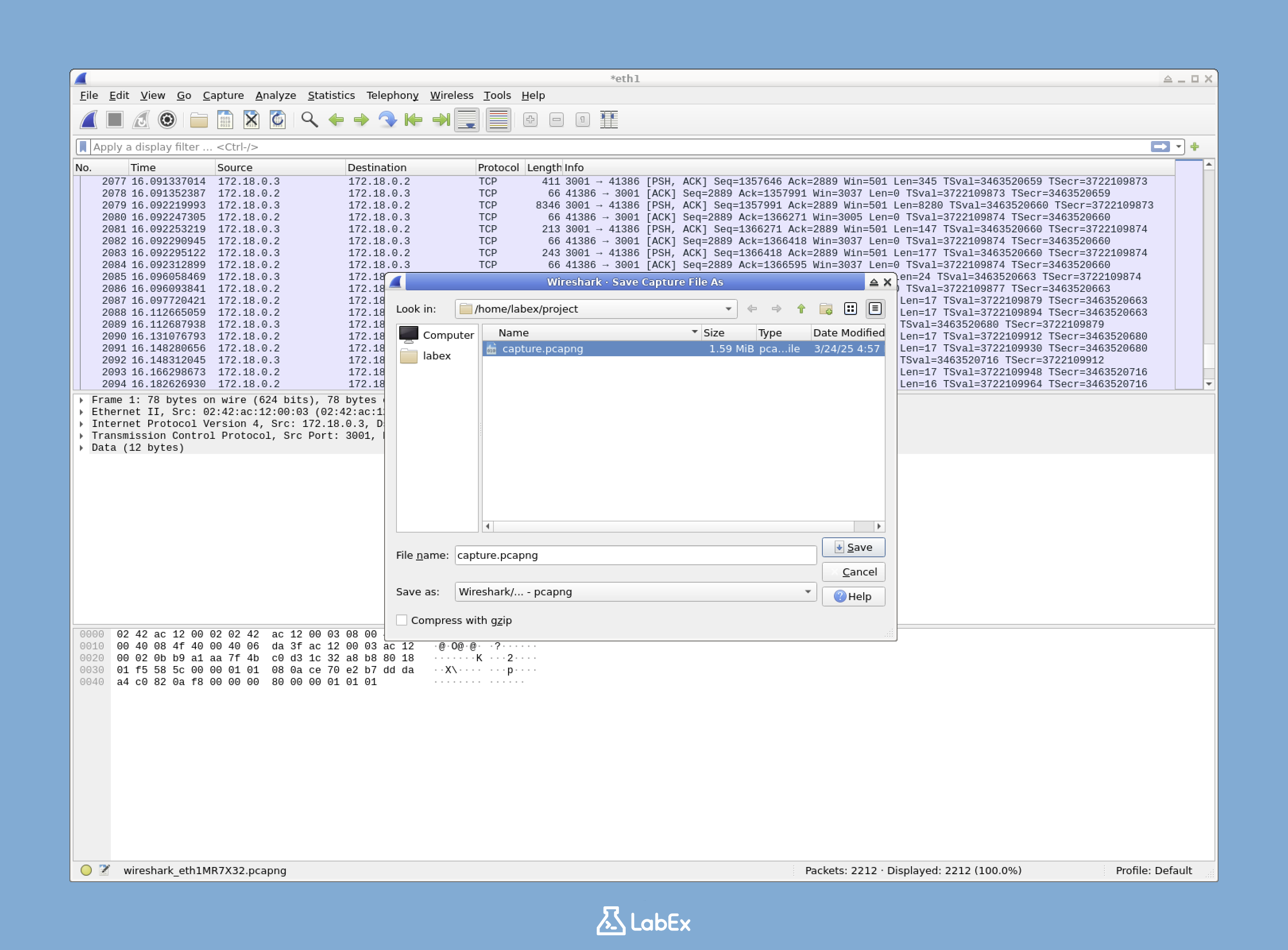

Salvar os Pacotes Capturados

Agora, vamos salvar o tráfego de rede capturado para análise posterior:

- Clique em

Fileno menu na parte superior da janela do Wireshark - Selecione

Save As - Navegue até o diretório

/home/labex/project - Insira

capture.pcapngcomo o nome do arquivo - Clique no botão

Save

A caixa de diálogo de salvamento terá esta aparência:

O formato de arquivo .pcapng é o formato nativo do Wireshark para armazenar capturas de pacotes. Ele contém todas as informações sobre seus pacotes capturados e pode ser reaberto no Wireshark para análise posterior.

Conhecimento estendido: O Wireshark também suporta o formato .pcap mais antigo e outros formatos para importar/exportar. O formato .pcapng fornece mais recursos do que o formato .pcap mais antigo, como suporte para capturas de várias interfaces e anotações de pacotes.

Você capturou com sucesso o tráfego de rede e o salvou para análise. Na próxima etapa, exploraremos como analisar esses dados capturados.

Entendendo a Interface do Wireshark

Agora que você capturou o tráfego de rede, vamos aprender como analisá-lo usando a interface do Wireshark. Entender essa interface é essencial para uma análise eficaz do tráfego de rede.

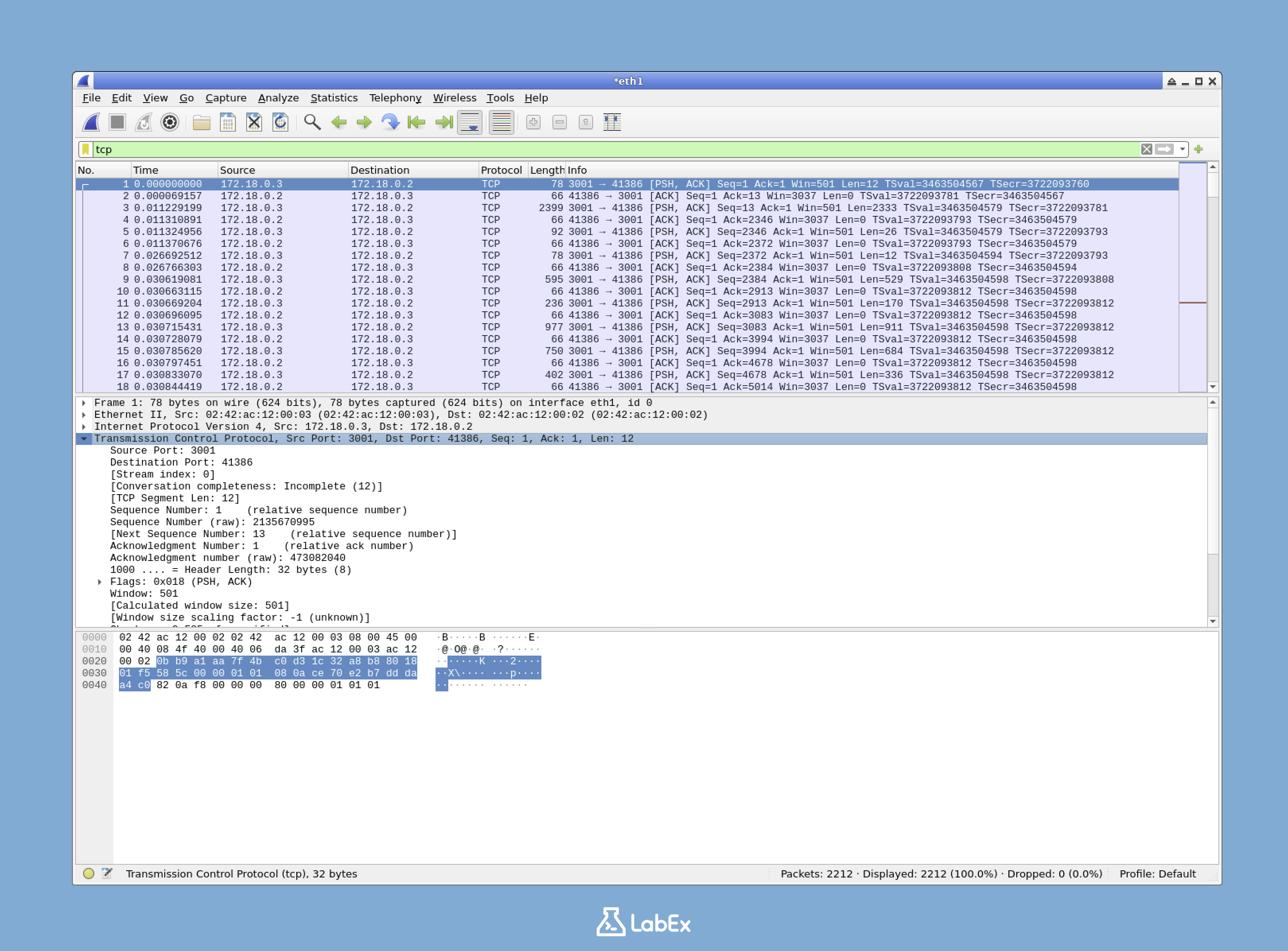

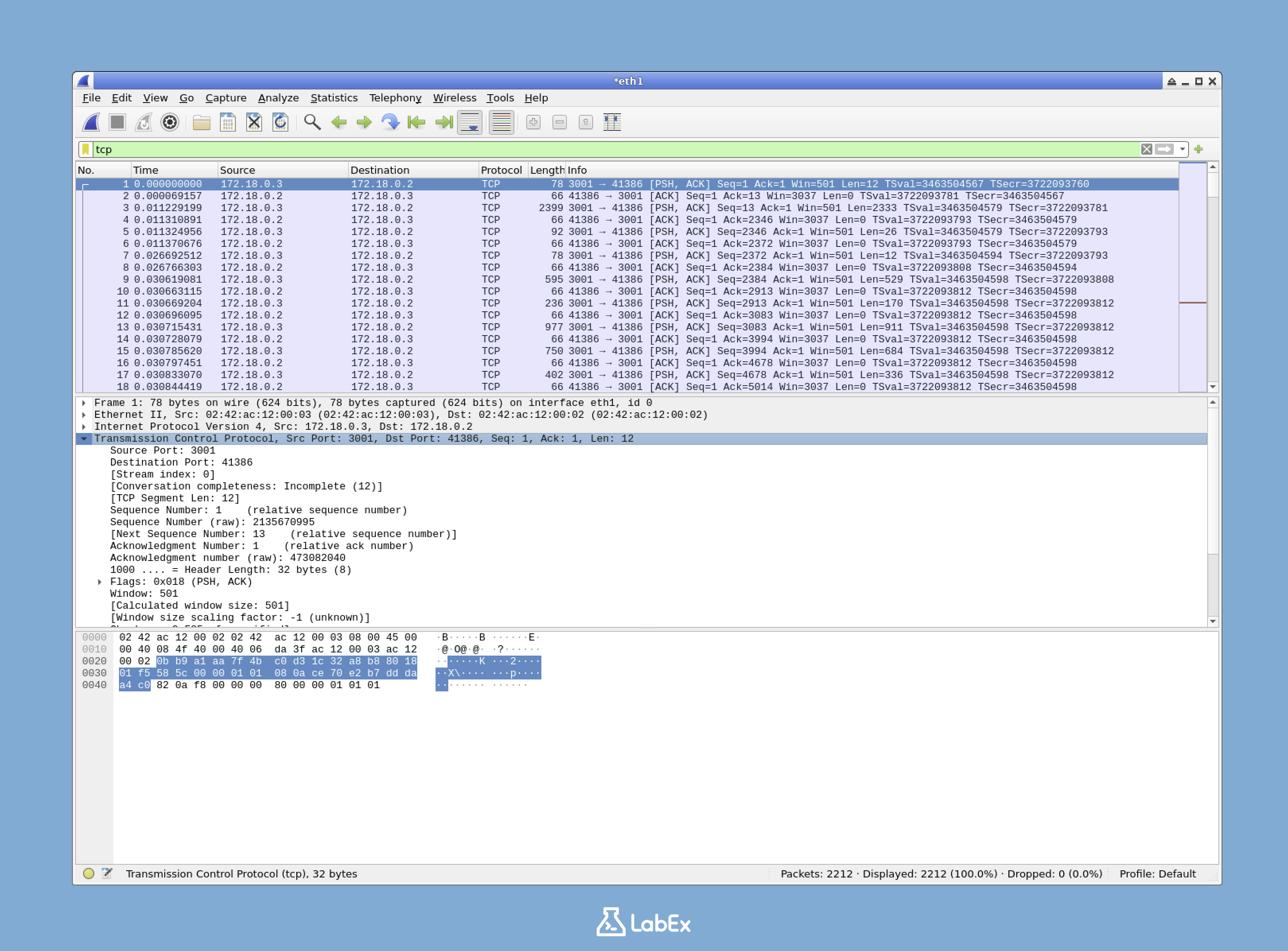

O Layout da Interface do Wireshark

A interface do Wireshark é dividida em três painéis principais:

- Painel de Lista de Pacotes (superior): Mostra todos os pacotes capturados com informações básicas

- Painel de Detalhes do Pacote (meio): Exibe informações detalhadas sobre o pacote selecionado

- Painel de Bytes do Pacote (inferior): Mostra os dados brutos do pacote selecionado em formato hexadecimal e ASCII

Para examinar um pacote em detalhes, basta clicar nele no Painel de Lista de Pacotes. Os detalhes desse pacote aparecerão nos painéis inferiores.

Este design de layout de três painéis permite que você visualize uma visão geral de alto nível e detalhes de baixo nível, o que é crucial para uma análise de rede abrangente.

Dica de personalização: O Wireshark permite que você personalize o layout da interface. Você pode redimensionar cada painel arrastando os divisores entre eles ou ocultar um painel completamente clicando com o botão direito do mouse em um divisor e selecionando "Hide". Se você acidentalmente ocultar um painel, poderá restaurá-lo através de View > Panes no menu.

Navegando na Interface do Wireshark

Para inspecionar um pacote em detalhes:

- Clique em um pacote no Painel de Lista de Pacotes

- Os detalhes desse pacote aparecerão nos painéis inferiores

- Navegue pelo Painel de Detalhes do Pacote para visualizar informações estruturadas sobre o pacote

- Visualize o Painel de Bytes do Pacote para entender a representação hexadecimal e ASCII bruta do pacote

Dica de prática: Tente selecionar pacotes diferentes no Painel de Lista de Pacotes e observe como os outros dois painéis são atualizados para exibir informações sobre o pacote selecionado. Experimente pacotes com diferentes tipos de protocolo para ver as informações variadas que eles contêm.

Entendendo o Painel de Detalhes do Pacote

O Painel de Detalhes do Pacote mostra informações de pacotes em camadas, refletindo a pilha de protocolos de rede:

- Camada de Quadro (Frame Layer): Informações físicas sobre a captura do pacote (tempo de captura, comprimento do quadro)

- Camada Ethernet (Ethernet Layer): Contém o endereço MAC e outras informações da camada de enlace

- Camada de Protocolo de Internet (IP) (Internet Protocol (IP) Layer): Contém informações de endereço IP

- Camada de Transporte (TCP/UDP) (Transport Layer (TCP/UDP)): Contém números de porta e informações da sessão

- Camada de Aplicação (HTTP, DNS, etc.) (Application Layer (HTTP, DNS, etc.)): Contém dados específicos da aplicação

Conhecimento básico: Essa reflexão em camadas segue o modelo OSI (Open Systems Interconnection) ou o modelo TCP/IP, que é o modelo padrão para comunicação de rede. Entender essas camadas ajuda você a entender como a comunicação de rede funciona.

Visualização: Pense nessas camadas como um envelope dentro de um envelope. A camada mais externa (Frame) contém tudo. Dentro disso está a camada Ethernet, depois a camada IP e assim por diante. Cada camada adiciona suas próprias informações de endereçamento e controle para garantir que os dados cheguem ao seu destino corretamente.

Verificando os Detalhes do Pacote

Para entender um pacote específico em profundidade:

- Clique em um pacote no Painel de Lista de Pacotes

- No Painel de Detalhes do Pacote, expanda as seções clicando na seta (►) ao lado de cada campo

- Ao selecionar diferentes campos no Painel de Detalhes do Pacote, os bytes correspondentes serão destacados no Painel de Bytes do Pacote

Isso permite que você inspecione todos os aspectos de um pacote, desde o quadro Ethernet de baixo nível até os dados da aplicação de alto nível.

Por exemplo, se você selecionar um pacote HTTP e expandir a seção "Hypertext Transfer Protocol", poderá ver detalhes da solicitação ou resposta HTTP:

- Método da solicitação (GET, POST, etc.)

- Informações do cabeçalho (User-Agent, Content-Type, etc.)

- Código de status e mensagem de resposta

Exercício prático: Tente encontrar um pacote HTTP e expandir seus detalhes. Verifique a URL da solicitação, o código de status ou outras informações interessantes do cabeçalho HTTP. Se você não conseguir encontrar um pacote HTTP, tente abrir um site na rede para gerar algum tráfego HTTP.

Dica de solução de problemas: Ao investigar problemas de rede, preste atenção especial aos campos destacados em vermelho ou que contenham palavras como "error", "warning" ou "malformed". Estes geralmente indicam possíveis problemas que podem estar causando problemas de rede.

Usando as Ferramentas de Navegação do Wireshark

O Wireshark fornece várias ferramentas de navegação úteis para ajudá-lo a navegar pela captura:

- Barra de Ferramentas de Filtro (Filter Toolbar): Localizada na parte superior da janela principal, permitindo que você filtre os pacotes exibidos

- Ferramentas de Zoom (Zoom Tools): Permitem que você aumente ou diminua o zoom na visualização do eixo do tempo

- Codificação por cores (Color Coding): Diferentes tipos de pacotes usam cores diferentes, tornando mais fácil a identificação visual

- Recurso de pesquisa (Find Feature) (Ctrl+F): Permite que você pesquise informações específicas dentro do conteúdo do pacote

Opções de exibição de tempo: Por padrão, o Wireshark exibe o tempo em relação ao início da captura. Você pode alterar isso clicando com o botão direito do mouse na coluna Time e selecionando um "Time Display Format" diferente, como tempo absoluto ou data e hora.

Atalho de navegação: Pressione Ctrl+G para ir para um número de pacote específico, o que é útil ao analisar capturas grandes ou ao seguir referências a pacotes específicos na documentação.

Ao se familiarizar com essas ferramentas, você poderá navegar e analisar capturas de rede de forma mais eficaz.

Usando Filtros de Exibição

Os filtros de exibição são um dos recursos mais poderosos do Wireshark, permitindo que você se concentre em tipos específicos de tráfego. Isso torna a análise mais gerenciável, mostrando apenas os pacotes de seu interesse.

Por que os Filtros são Importantes

Imagine ter milhares ou até milhões de pacotes em sua captura. Encontrar informações específicas em uma quantidade tão grande de dados pode ser muito difícil. Os filtros de exibição permitem que você "restrinja a pesquisa" apenas aos pacotes relevantes para sua análise.

Exemplo do mundo real: Ao solucionar um problema de aplicativo da web, você pode estar interessado apenas no tráfego HTTP para um servidor específico. Usando filtros, você pode se concentrar instantaneamente apenas nesses pacotes, ignorando o tráfego de rede não relacionado.

Aplicando Filtros Básicos

Para aplicar um filtro, digite-o na barra de filtro na parte superior da janela. Por exemplo, para mostrar apenas o tráfego TCP, insira:

tcp

Pressione Enter ou clique no botão de seta azul para aplicar o filtro.

O resultado mostrará apenas pacotes TCP:

Aqui estão alguns outros filtros úteis que você pode experimentar:

http: Mostra apenas o tráfego HTTPdns: Mostra apenas o tráfego DNSip.addr == 8.8.8.8: Mostra o tráfego de ou para o endereço IP 8.8.8.8tcp.port == 443: Mostra apenas o tráfego HTTPS

Para limpar o filtro e ver todos os pacotes novamente, clique no botão "X" ao lado da barra de filtro.

Ajuda de sintaxe de filtro: A barra de filtro do Wireshark tem assistência integrada. À medida que você digita, ela destacará a sintaxe em verde se for válida ou em vermelho se houver um erro. Você também pode pressionar Ctrl+Space para sugestões de preenchimento automático.

Dica de histórico: O Wireshark lembra seus filtros usados anteriormente. Clique na seta para baixo no lado direito da barra de filtro para ver o histórico de filtros.

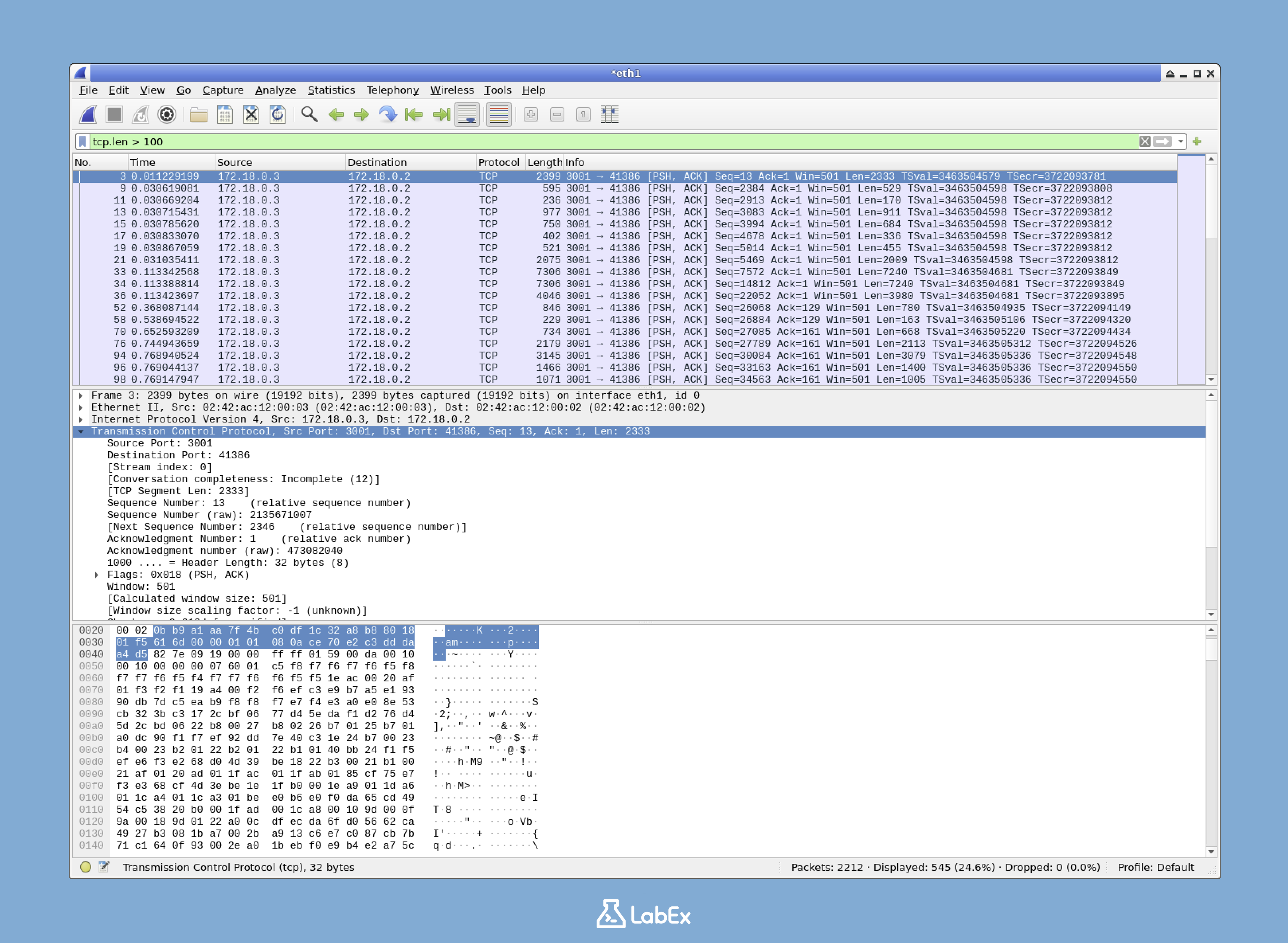

Técnicas Avançadas de Filtragem

Além dos filtros básicos, o Wireshark suporta expressões de filtro mais complexas:

Operadores de comparação: Não apenas igual a (==)

tcp.len > 100: Pacotes TCP maiores que 100 bytesframe.time_delta <= 0.1: Pacotes com diferença de tempo ≤ 0,1 segundos do pacote anterior

Condições compostas:

http && !(tcp.port == 80): Tráfego HTTP, mas não na porta HTTP padrão(ip.src == 192.168.1.100 && ip.dst == 8.8.8.8) || (ip.src == 8.8.8.8 && ip.dst == 192.168.1.100): Comunicação entre um dispositivo específico e o servidor DNS

Contém e corresponde:

http contains "password": Tráfego HTTP contendo a string "password"tcp matches "GET [^ ]+ HTTP": Pacotes TCP correspondentes a uma expressão regular para solicitações GET

Dica de eficiência: Dominar as expressões de filtro pode melhorar drasticamente sua eficiência ao analisar o tráfego de rede. Considere salvar expressões de filtro comumente usadas para aplicação rápida.

Usando o Construtor de Expressões

Se você não tiver certeza sobre a sintaxe exata do filtro, o Wireshark oferece um construtor de expressões:

- Clique no botão "Expression..." ao lado da barra de filtro

- Navegue pela lista de nomes de campos ou comece a digitar para pesquisar

- Selecione um campo, escolha uma relação (==, >, contains, etc.) e insira um valor

- Clique em "OK" para aplicar o filtro

Isso ajuda você a construir filtros complexos sem precisar memorizar a sintaxe exata.

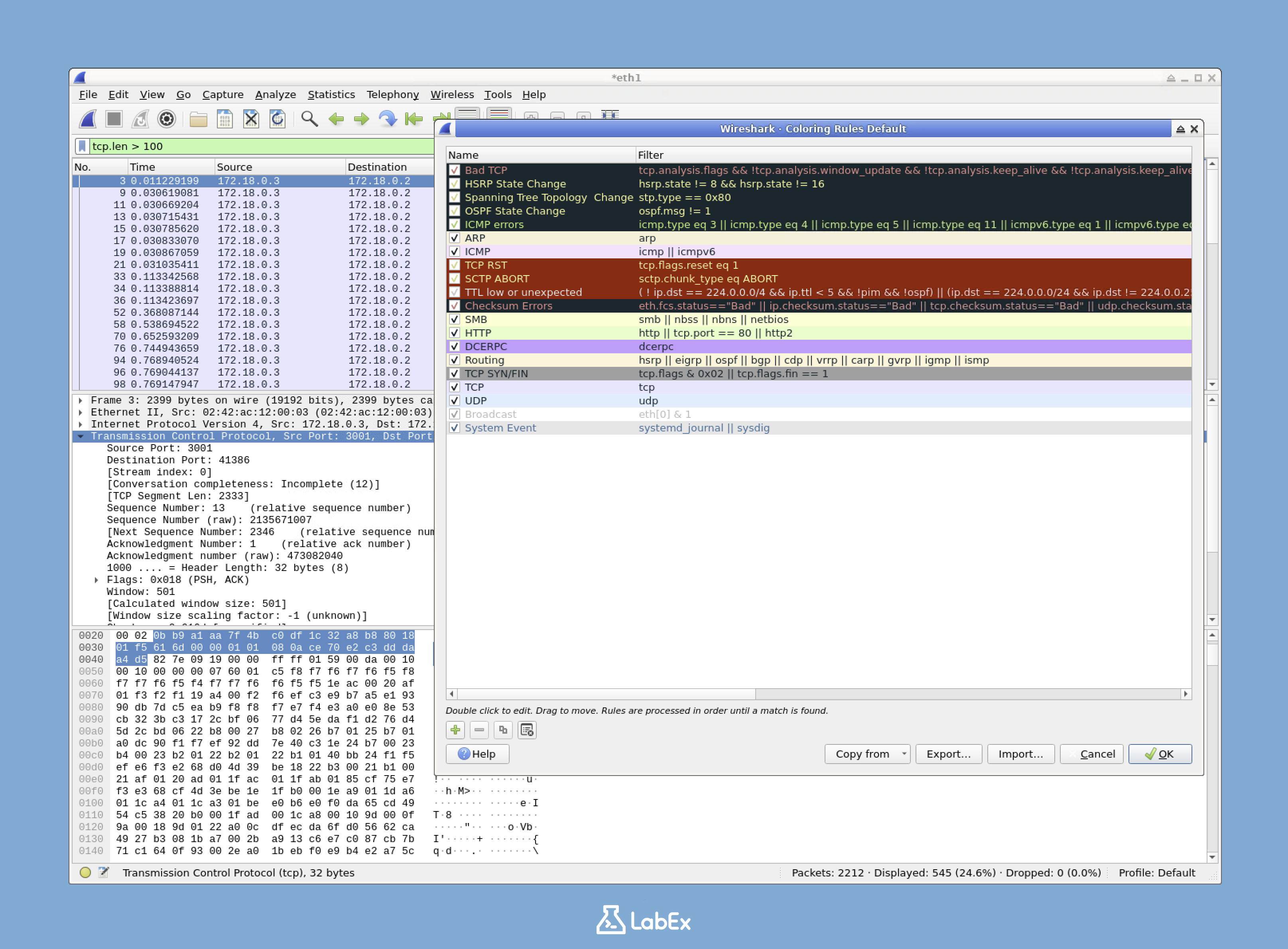

Usando Regras de Coloração

O Wireshark usa cores para ajudá-lo a identificar rapidamente diferentes tipos de tráfego. Para visualizar as regras de coloração:

- Vá para

View>Coloring Rulesno menu - Uma caixa de diálogo será aberta mostrando as regras de coloração atuais

As regras de coloração são aplicadas em ordem, de cima para baixo. A primeira regra que corresponde a um pacote determina sua cor. Você pode ativar ou desativar as regras marcando ou desmarcando as caixas ao lado delas.

Feche a caixa de diálogo Coloring Rules quando terminar de visualizá-las.

Regras personalizadas: Criar suas próprias regras de cores é muito útil para quem realiza frequentemente tipos específicos de análise. Por exemplo, você pode criar cores especiais para o tráfego para os servidores internos de sua empresa ou para aplicativos específicos de interesse.

Cor vs. Filtro: Lembre-se de que as regras de coloração destacam pacotes, mas ainda mostram tudo, enquanto os filtros realmente removem pacotes não correspondentes da visualização. Muitas vezes, é útil usar a coloração para obter uma visão geral e, em seguida, aplicar filtros para se concentrar em problemas específicos.

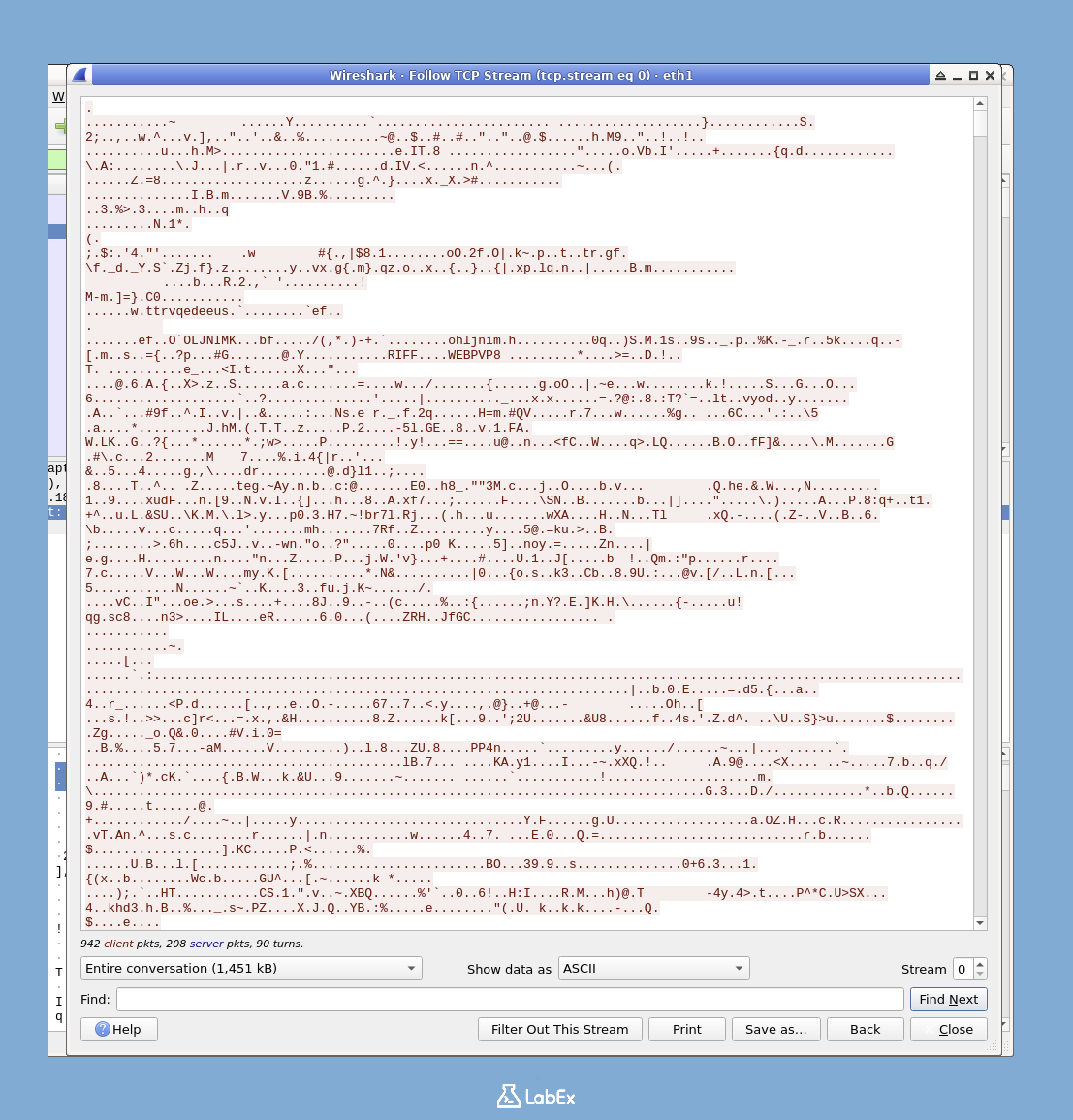

Seguindo Fluxos TCP

Um dos recursos de análise mais poderosos do Wireshark é a capacidade de seguir fluxos TCP. Um fluxo TCP representa toda a conversa entre dois hosts.

O que é um Fluxo TCP?

TCP (Transmission Control Protocol) é um dos protocolos de comunicação mais comuns usados na internet. Ele fornece transferência de dados confiável e ordenada. Um fluxo TCP é a coleção de todos os pacotes trocados em uma única conexão TCP, representando a conversa completa entre dois pontos finais.

Por exemplo, quando seu navegador se conecta a um site, ele estabelece uma conexão TCP, envia solicitações e recebe respostas por meio dessa conexão. Toda essa troca constitui um fluxo TCP.

Por que isso importa: As comunicações de rede geralmente envolvem muitos pacotes separados que só fazem sentido quando visualizados juntos. O recurso de fluxo TCP reconstrói essas comunicações fragmentadas em uma conversa coerente, tornando muito mais fácil entender o que está acontecendo no nível da aplicação.

Seguindo um Fluxo TCP

Para seguir um fluxo TCP:

- Encontre um pacote TCP em sua captura (você pode usar o filtro

tcp, se necessário) - Clique com o botão direito do mouse no pacote

- Selecione

Follow>TCP Stream

Uma nova janela será aberta mostrando a conversa completa. O texto em vermelho representa dados enviados do cliente para o servidor, e o texto em azul representa dados enviados do servidor para o cliente.

Entendendo as cores: O texto vermelho (cliente para servidor) geralmente inclui solicitações, comandos ou dados carregados. O texto azul (servidor para cliente) normalmente inclui respostas, conteúdo baixado ou mensagens de status. Essa codificação por cores ajuda você a entender rapidamente a direção da comunicação.

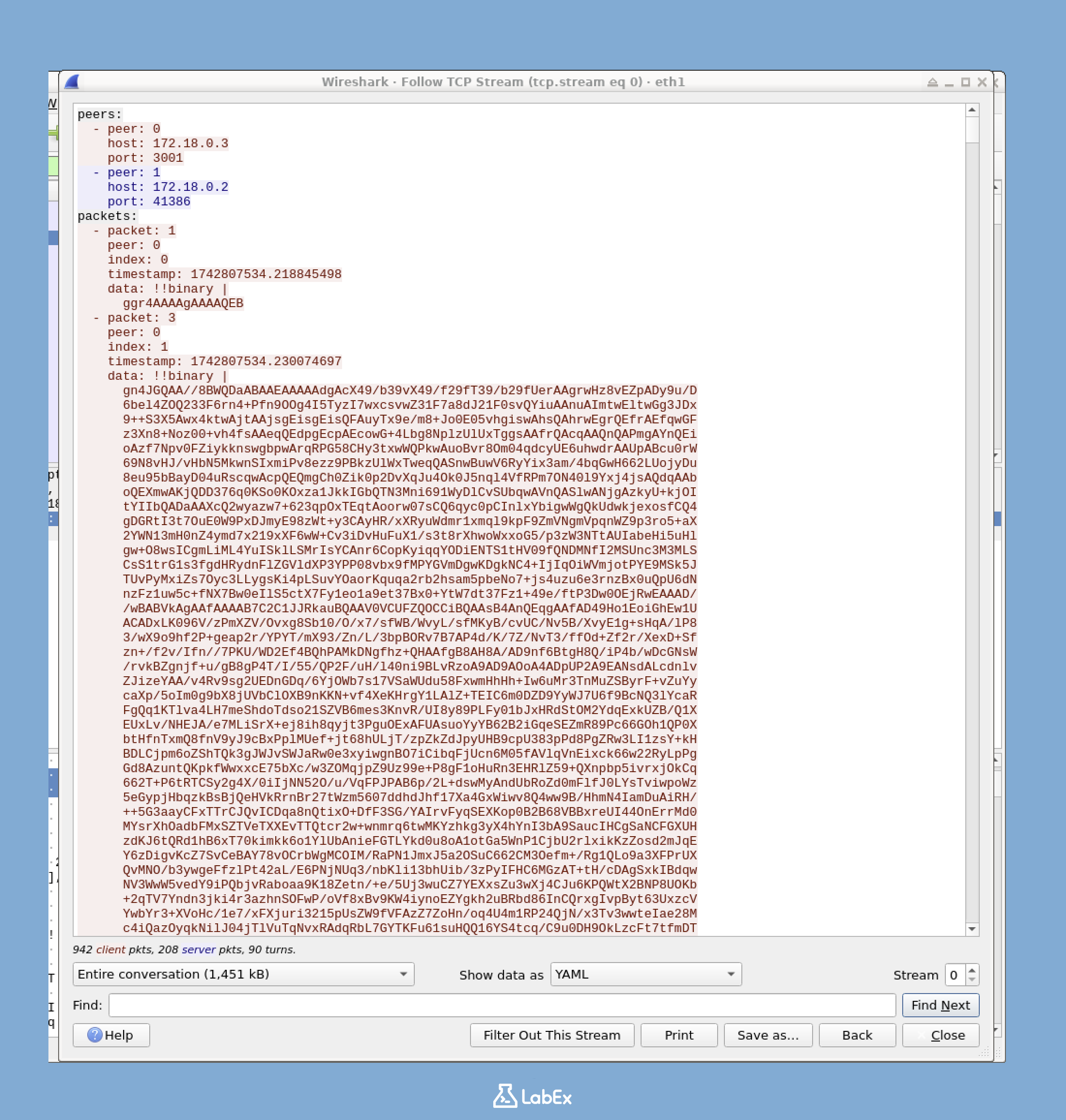

Analisando o Conteúdo do Fluxo TCP

A janela do fluxo TCP oferece várias opções úteis para análise:

Opções de exibição de conteúdo (canto superior direito):

- ASCII: Mostra o conteúdo como texto, ideal para HTTP e outros protocolos baseados em texto

- Hex Dump: Mostra o conteúdo em hexadecimal e ASCII, útil para fluxos contendo dados binários

- C Arrays: Exibe os dados como matrizes da linguagem de programação C

- Raw: Mostra apenas os dados brutos

Vamos tentar o formato

YAMLpara ver os dados em um formato mais legível.

Navegação de fluxo (menu suspenso):

- Se sua captura contiver vários fluxos TCP, você pode usar este menu para navegar entre eles

- Os números de fluxo começam em 0 e aumentam na ordem em que foram encontrados

Recurso de pesquisa:

- Use Ctrl+F para pesquisar dentro do conteúdo do fluxo

- Isso ajuda a localizar strings ou padrões específicos em fluxos grandes

Dica de análise: Diferentes opções de exibição podem revelar diferentes insights. Por exemplo, mude para a visualização "Hex Dump" para ver os valores hexadecimais à esquerda e sua representação ASCII à direita. Isso é útil ao analisar protocolos que misturam texto e dados binários.

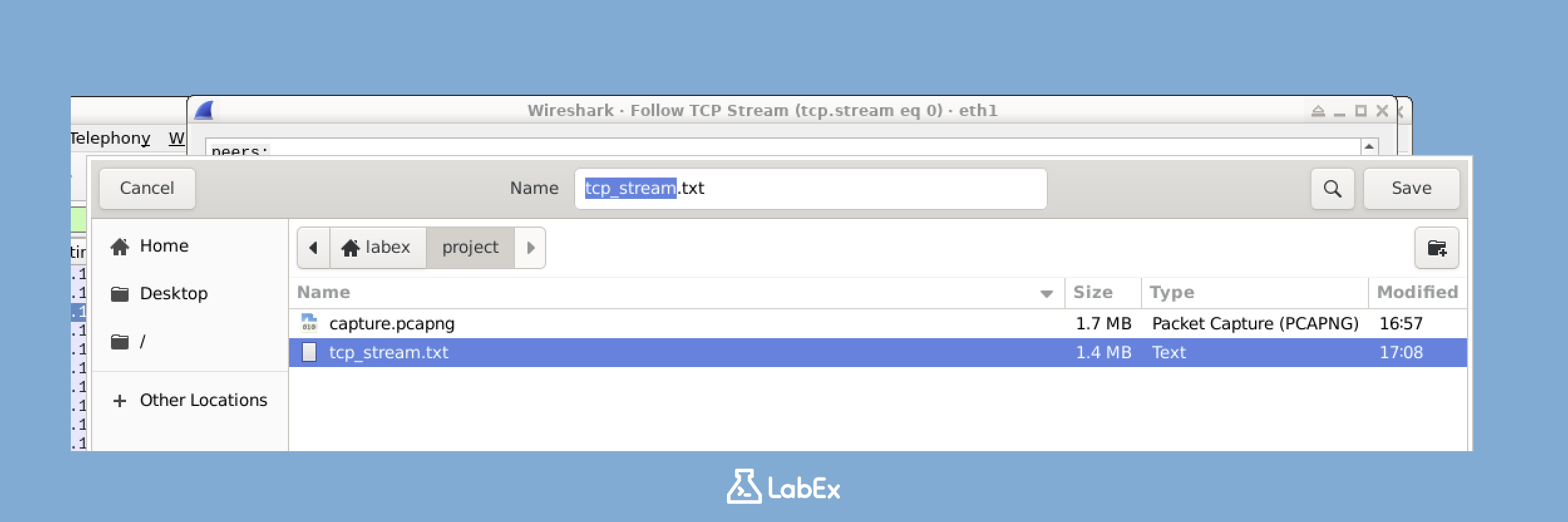

Salvando Fluxos TCP

Salvar fluxos TCP é valioso para documentação ou análise offline:

- Clique no botão

Save Asna janela do fluxo TCP - Navegue até o diretório

/home/labex/project - Insira

tcp_stream.txtcomo o nome do arquivo - Clique em

Save

Este arquivo salvo contém o texto de toda a conversa TCP e pode ser revisado posteriormente ou compartilhado com outras pessoas.

Encontrando Fluxos Interessantes

Em cenários do mundo real, as capturas geralmente contêm centenas ou milhares de fluxos TCP diferentes. Para encontrar os interessantes:

- Use filtros de exibição para restringir o escopo (por exemplo,

httpoutcp.port == 3001) - Procure pacotes-chave (como iniciações de conexão ou pacotes contendo conteúdo específico)

- Use o recurso "Follow TCP Stream" nesses pacotes

Você também pode filtrar um fluxo específico depois de identificá-lo. Na janela do fluxo TCP, observe o valor "Stream index" (como "TCP Stream: 5"). Você pode usar o filtro tcp.stream eq 5 para mostrar apenas todos os pacotes desse fluxo específico.

Estratégia de investigação: Ao analisar possíveis incidentes de segurança, preste atenção a números de porta incomuns, conexões com endereços IP inesperados ou comunicações ocorrendo em horários incomuns. Seguir esses fluxos geralmente revela atividades maliciosas.

Entendendo os Padrões de Comunicação TCP

Ao examinar vários fluxos TCP, você começará a reconhecer padrões nas comunicações TCP:

- Aperto de mão de três vias (Three-way handshake): A sequência SYN, SYN-ACK, ACK que inicia uma conexão

- Transferência de dados: As principais trocas de solicitação-resposta

- Fechamento de quatro vias: As sequências FIN e ACK que encerram uma conexão

Ao examinar esses padrões, você pode determinar onde ocorrem problemas de comunicação, como falhas no estabelecimento da conexão ou encerramentos prematuros.

Ferramentas de Análise Estatística

O Wireshark oferece várias ferramentas estatísticas para ajudar a analisar sua captura. Essas ferramentas fornecem insights sobre os padrões gerais da rede e podem ajudar a identificar atividades incomuns.

Por que a Análise Estatística é Importante

Embora a análise pacote por pacote seja essencial para uma investigação aprofundada, a análise estatística ajuda você a:

- Identificar os principais padrões de atividade em sua rede

- Descobrir tráfego anômalo ou possíveis problemas

- Entender o uso de recursos e o desempenho da rede

- Identificar os hosts e serviços mais ativos

O panorama geral: Pense na análise de pacotes como o exame de árvores individuais, enquanto a análise estatística oferece uma visão de toda a floresta. Ambas as perspectivas são necessárias para uma análise de rede completa.

Usando Ferramentas Estatísticas

Para acessar essas ferramentas, explore o menu Statistics e experimente as seguintes opções:

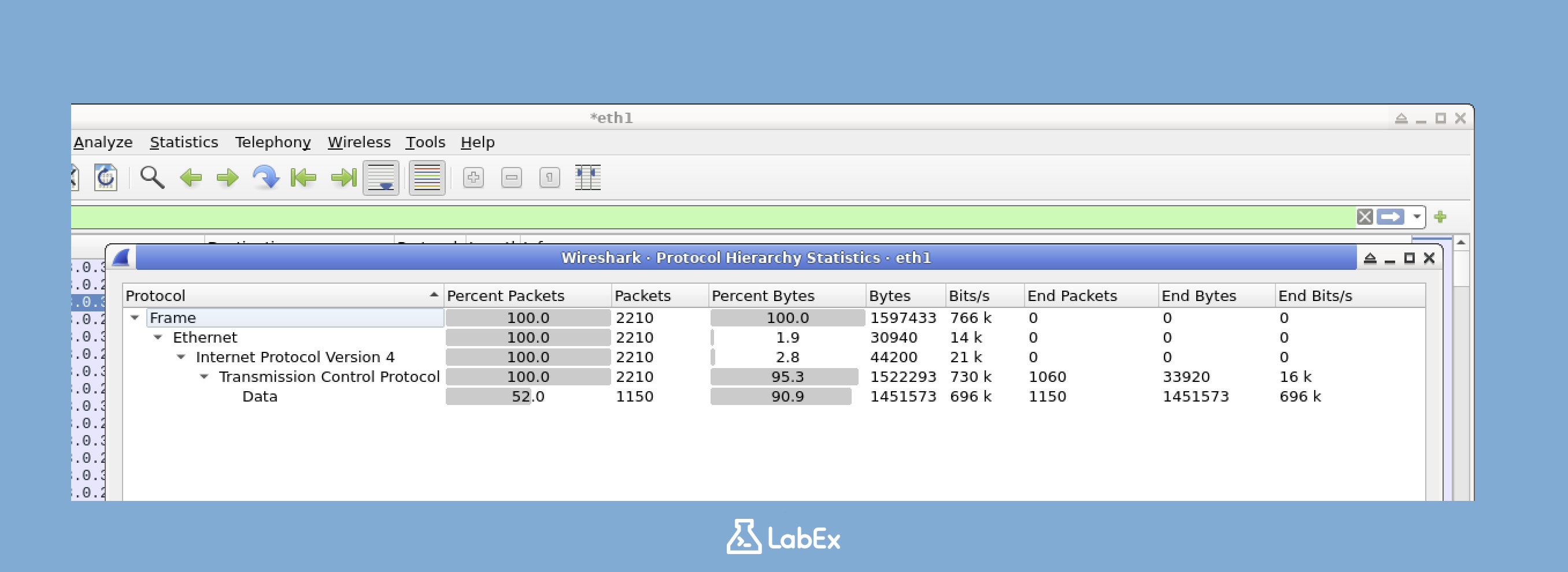

Hierarquia de Protocolos

A Hierarquia de Protocolos mostra a distribuição de protocolos em sua captura:

- Clique em

Statistics>Protocol Hierarchy - Uma janela será aberta mostrando uma visualização em árvore de todos os protocolos detectados

- As porcentagens indicam quanto do seu tráfego usa cada protocolo

Esta visualização ajuda você a identificar rapidamente:

- Quais protocolos estão consumindo a maior parte da largura de banda

- Tráfego de rede inesperado ou potencialmente indesejado

- A composição geral do seu tráfego de rede

Dica de análise: Distribuições de protocolo incomuns podem indicar problemas de rede ou problemas de segurança. Por exemplo, uma quantidade anormalmente alta de tráfego DNS pode sugerir atividade de tunelamento DNS ou comunicação de malware.

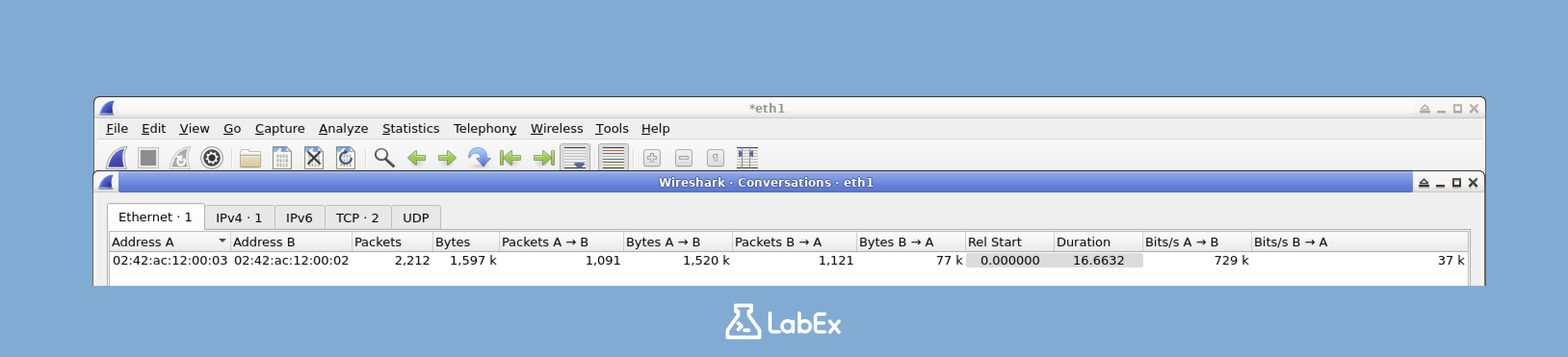

Conversas

As estatísticas de Conversas listam todas as conexões entre pontos finais:

- Clique em

Statistics>Conversations - Selecione a guia para o nível de protocolo que você deseja examinar (Ethernet, IPv4, TCP, etc.)

- A lista mostra quais hosts estão se comunicando e quantos dados eles trocaram

Esta ferramenta é particularmente útil para:

- Identificar quais pares de dispositivos estão trocando a maior quantidade de dados

- Descobrir comunicações inesperadas entre dispositivos

- Encontrar possíveis conexões não autorizadas

Recurso interativo: Você pode clicar com o botão direito do mouse em qualquer conversa e selecionar "Apply as Filter" para mostrar apenas os pacotes pertencentes a essa conversa. Isso facilita a investigação de comunicações específicas.

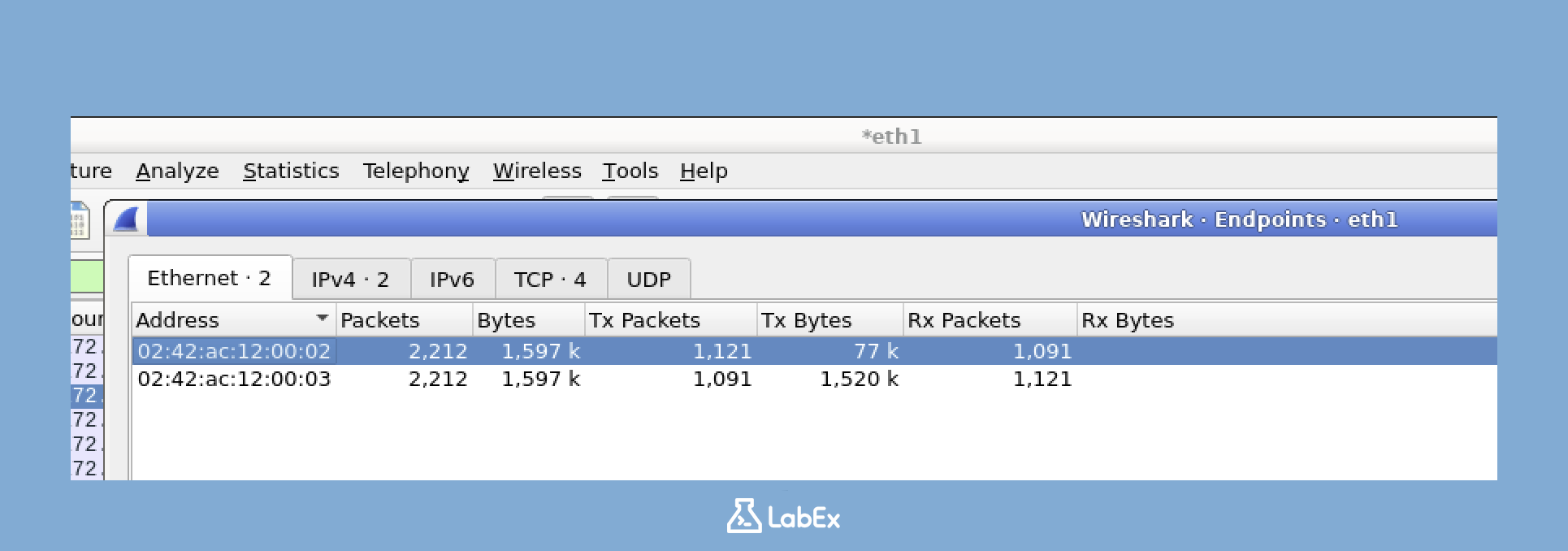

Pontos Finais

As estatísticas de Pontos Finais listam todos os dispositivos em sua captura:

- Clique em

Statistics>Endpoints - Selecione a guia para o nível de protocolo que você deseja examinar

- A lista mostra todos os dispositivos envolvidos no tráfego

Use esta ferramenta para:

- Identificar os dispositivos mais ativos em sua rede

- Encontrar dispositivos desconhecidos ou inesperados

- Analisar padrões de tráfego por endereço IP ou endereço MAC

Mapeamento de rede: A ferramenta Endpoints essencialmente cria um mapa de todos os dispositivos que se comunicam em sua rede. Em contextos de segurança, isso ajuda a identificar dispositivos não autorizados ou sistemas não autorizados.

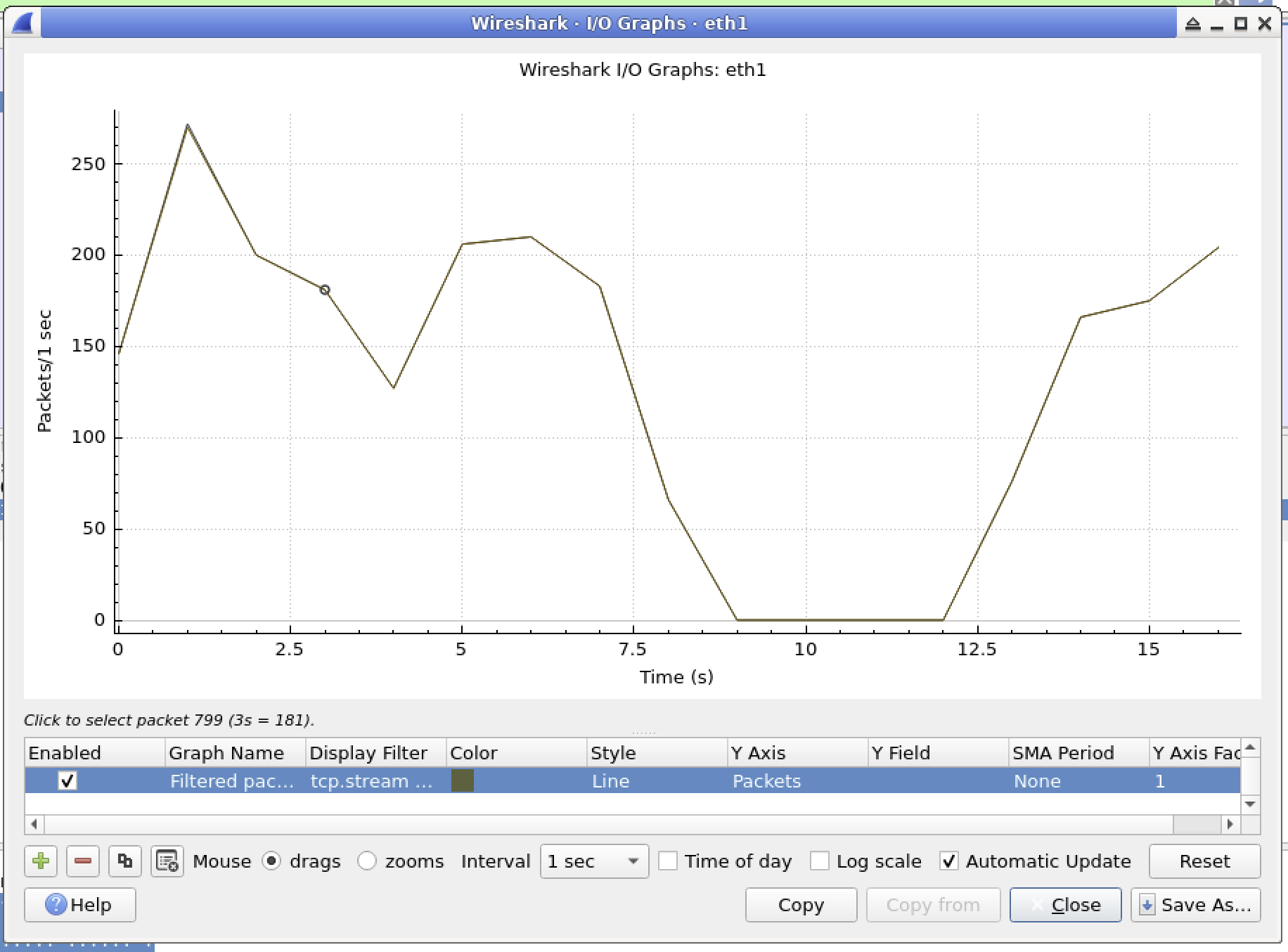

Gráfico I/O

O Gráfico I/O exibe o volume de tráfego ao longo do tempo:

- Clique em

Statistics>I/O Graph - O gráfico mostra como o volume de tráfego muda durante a captura

- Você pode adicionar vários gráficos com filtros diferentes para comparar diferentes tipos de tráfego

Esta visualização é excelente para:

- Identificar picos de tráfego ou padrões incomuns

- Correlacionar eventos de rede com o tempo

- Comparar diferentes tipos de tráfego durante o mesmo período

Uso avançado: Clique no botão "+" para adicionar linhas de gráfico adicionais com filtros de exibição específicos. Por exemplo, você pode ter uma linha mostrando todo o tráfego, outra mostrando apenas o tráfego HTTP e uma terceira mostrando o tráfego DNS. Isso facilita a visualização das relações entre diferentes protocolos.

Aplicações Práticas da Análise Estatística

Essas ferramentas estatísticas são particularmente valiosas em cenários como:

- Solução de problemas de rede: Identificar quais aplicativos ou dispositivos estão consumindo largura de banda excessiva

- Monitoramento de segurança: Detectar padrões de tráfego incomuns que podem indicar intrusões ou malware

- Linha de base da rede: Estabelecer padrões de tráfego normais para ajudar a identificar anomalias futuras

- Otimização de desempenho: Determinar quais protocolos ou conexões estão dominando o uso da rede

Recursos Estatísticos Avançados

À medida que você se sentir mais confortável com o Wireshark, explore esses recursos estatísticos adicionais:

- Tempo de Resposta do Serviço: Mede quanto tempo os serviços levam para responder às solicitações

- Estatísticas HTTP: Fornece uma análise detalhada do tráfego e desempenho HTTP

- Estatísticas DNS: Mostra padrões de consulta e resposta DNS

- Informações de Especialista: Destaca possíveis problemas ou anomalias detectadas pelo Wireshark

Essas estatísticas avançadas fornecem insights mais profundos para tarefas de análise especializadas.

Parabéns! Você agora aprendeu o básico da análise de tráfego de rede com o Wireshark. Essas habilidades formam uma base para análises de rede mais avançadas e investigações de segurança cibernética.

Resumo

Neste laboratório, você aprendeu as habilidades essenciais para capturar e analisar o tráfego de rede usando o Wireshark. Primeiro, você instalou o Wireshark e configurou as permissões necessárias para a captura de pacotes. Em seguida, você capturou o tráfego de rede ao vivo do seu sistema e o salvou para análise posterior. Por fim, você explorou várias técnicas de análise, como filtros de exibição, regras de coloração e acompanhamento de fluxos TCP.

As habilidades que você adquiriu são fundamentais para a solução de problemas de rede e investigações de segurança cibernética. A análise do tráfego de rede permite que você identifique ameaças à segurança, solucione problemas de rede e aplicativos, entenda as funções do protocolo em detalhes e monitore o desempenho da rede. À medida que você avança em sua jornada de segurança cibernética, pode construir sobre esses fundamentos para desenvolver técnicas de análise de pacotes mais avançadas, incluindo detecção de malware, detecção de intrusão e perícia de rede.