소개

이 실습에서는 강력한 네트워크 프로토콜 분석기인 Wireshark를 설치하고 구성하는 방법을 배웁니다. Wireshark는 네트워크 트래픽을 실시간으로 검사할 수 있게 해주며, 이는 네트워크 문제 해결 및 보안 조사에 매우 중요합니다.

이 실습을 마칠 때쯤이면 시스템에서 네트워크 패킷을 캡처하고 분석할 수 있게 되며, 이 필수적인 도구에 대한 실무 경험을 쌓게 될 것입니다.

Wireshark 설치

이번 단계에서는 Ubuntu 시스템에 Wireshark를 설치합니다. Wireshark는 네트워크 트래픽을 캡처하고 분석할 수 있는 강력한 네트워크 프로토콜 분석기입니다. 네트워크 보안 및 트래픽 분석에 관심이 있는 사람이라면 반드시 알아야 할 중요한 도구입니다. 다행히 Wireshark는 Ubuntu 저장소에서 제공되므로, Ubuntu의 패키지 관리 시스템을 사용하여 쉽게 설치할 수 있습니다.

먼저 패키지 저장소 정보를 업데이트하겠습니다. 패키지 저장소는 Ubuntu 시스템에서 사용할 수 있는 모든 소프트웨어의 카탈로그와 같습니다. 이를 업데이트함으로써 최신 소프트웨어 버전에 접근할 수 있습니다. 터미널을 열어야 합니다. 작업 표시줄의 터미널 아이콘을 클릭하거나 Ctrl+Alt+T를 눌러 터미널을 열 수 있습니다. 터미널이 열리면 다음 명령어를 입력하세요:

sudo apt update

sudo 명령어는 관리자 권한으로 명령을 실행할 때 사용합니다. apt는 Ubuntu의 패키지 관리 도구이며, update는 패키지 저장소 정보를 새로 고치는 명령어입니다. 이 명령어를 실행하면 다음과 유사한 출력이 나타납니다:

Hit:1 http://archive.ubuntu.com/ubuntu jammy InRelease

Get:2 http://archive.ubuntu.com/ubuntu jammy-updates InRelease [119 kB]

Get:3 http://archive.ubuntu.com/ubuntu jammy-backports InRelease [108 kB]

Get:4 http://security.ubuntu.com/ubuntu jammy-security InRelease [110 kB]

Get:5 http://archive.ubuntu.com/ubuntu jammy-updates/main amd64 Packages [1,234 kB]

...

Reading package lists... Done

이 출력은 시스템이 저장소에서 사용 가능한 패키지에 대한 최신 정보를 가져오고 있음을 보여줍니다.

패키지 저장소가 업데이트되었으므로 apt 패키지 관리자를 사용하여 Wireshark를 설치할 수 있습니다. 터미널에서 다음 명령어를 실행하세요:

sudo apt install wireshark -y

install 명령어는 apt에게 지정된 패키지(여기서는 wireshark)를 설치하도록 지시합니다. -y 옵션은 설치 과정 중에 나타나는 모든 질문에 자동으로 "yes"라고 응답하도록 합니다.

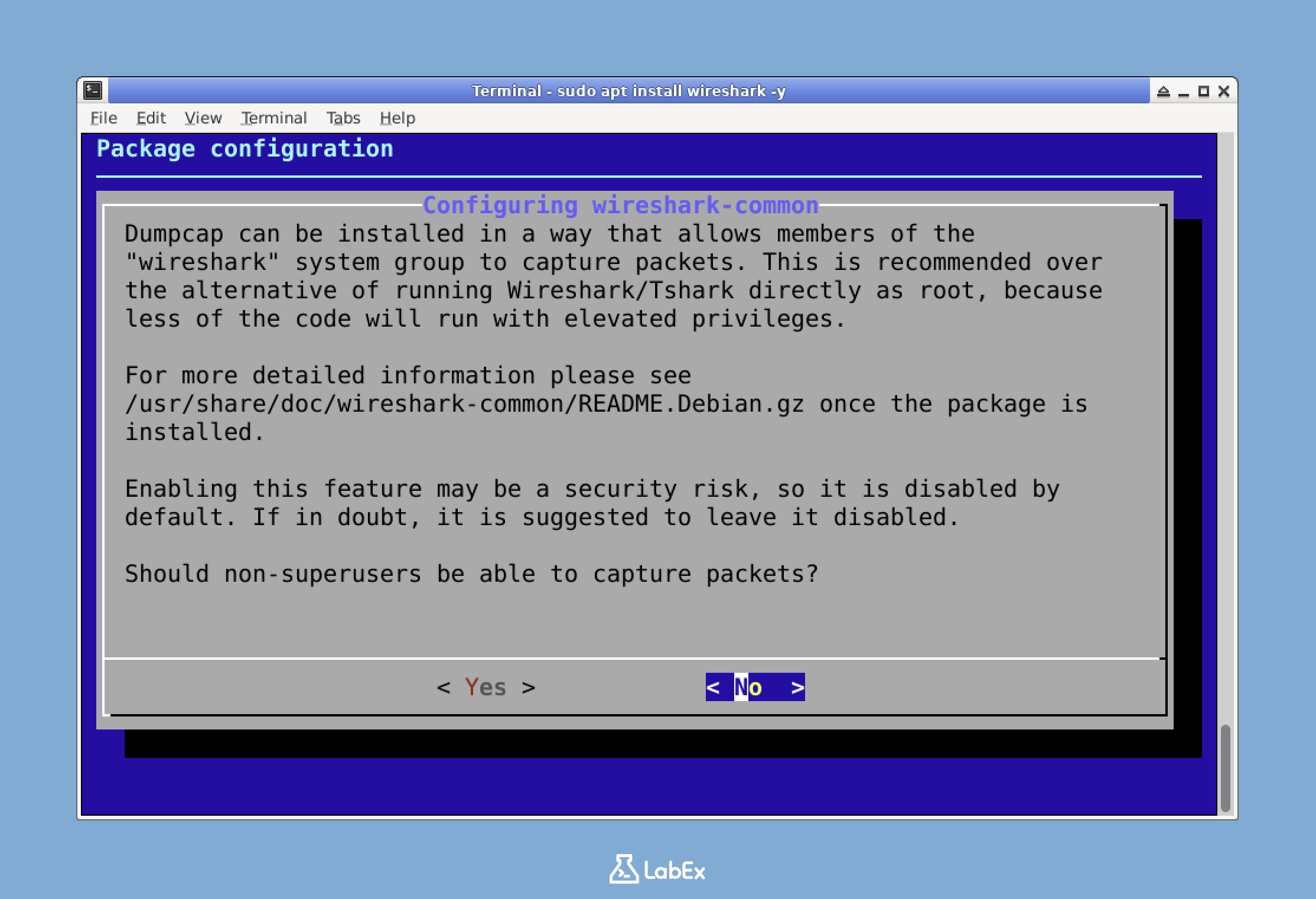

설치 과정 중에 비슈퍼유저(non-superuser)가 패킷을 캡처할 수 있도록 허용할지 묻는 구성 대화 상자가 나타납니다. 비슈퍼유저가 패킷을 캡처하도록 허용하면 관리자 권한을 항상 사용하지 않고도 Wireshark를 실행할 수 있어 편리합니다. 화살표 키를 사용하여 "Yes"를 선택(또는 y 입력)하고 Enter를 눌러 선택을 확인하세요.

참고: 이 프롬프트를 놓쳤거나 나중에 설정을 변경해야 하는 경우, 다음 명령어를 사용하여 Wireshark를 재구성할 수 있습니다:

sudo dpkg-reconfigure wireshark-common

dpkg-reconfigure명령어는 이미 설치된 패키지를 재구성할 때 사용합니다.

설치가 완료되면 설치가 성공했음을 나타내는 출력이 표시됩니다. Wireshark가 올바르게 설치되었는지 확인하기 위해 버전을 확인해 보겠습니다. 터미널에서 다음 명령어를 실행하세요:

wireshark --version

이 명령어는 Wireshark의 버전 정보를 표시합니다. 다음과 유사한 출력이 나타나야 합니다:

Wireshark 3.6.2 (Git v3.6.2 packaged as 3.6.2-2)

Copyright 1998-2022 Gerald Combs <gerald@wireshark.org> and contributors.

License GPLv2+: GNU GPL version 2 or later <https://www.gnu.org/licenses/>

This is free software; see the source for copying conditions. There is NO

warranty; not even for MERCHANTABILITY or FITNESS FOR A PARTICULAR PURPOSE.

Compiled (64-bit) with Qt 5.15.3, with libpcap, with GLib 2.72.0, with zlib 1.2.11,

with SMI 0.4.8, with c-ares 1.18.1, with Lua 5.2.4, with GnuTLS 3.7.3 and PKCS #11

support, with Gcrypt 1.9.4, with MIT Kerberos, with MaxMind DB resolver,

with nghttp2 1.43.0, with brotli, with LZ4, with Zstandard, with Snappy,

with libxml2 2.9.13, with libssh 0.9.6, with NGHTTP3 0.7.0, with NGTCP2 0.8.0.

좋습니다! 이제 시스템에 Wireshark가 설치되었습니다.

Wireshark 캡처 권한 구성

이번 단계에서는 Wireshark가 네트워크 패킷을 캡처하는 데 필요한 권한을 구성합니다. 초보자라면 왜 이런 작업을 해야 하는지 궁금할 수 있습니다. 기본적으로 패킷 캡처에는 루트(root) 권한이 필요합니다. 이는 네트워크 패킷 캡처가 민감한 정보를 노출할 수 있기 때문에 보안 조치로 설정된 것입니다. 하지만 보안 관점에서 Wireshark를 루트 권한으로 실행하는 것은 좋은 생각이 아닙니다. Wireshark에 취약점이 있을 경우, 루트로 실행 중이라면 공격자가 시스템 전체에 대한 접근 권한을 얻을 수 있기 때문입니다. 따라서 일반 사용자 계정으로도 안전하게 패킷을 캡처할 수 있도록 Wireshark를 구성할 것입니다.

먼저 시스템에 wireshark 그룹이 존재하는지 확인해야 합니다. wireshark 그룹은 패킷 캡처 권한을 관리하는 데 사용할 특수 그룹입니다. 이 그룹이 존재하는지 확인하기 위해 getent 명령어를 사용합니다. getent는 시스템 데이터베이스(이 경우 그룹 데이터베이스)에서 항목을 검색하는 유틸리티입니다. 터미널에서 다음 명령어를 실행하세요:

getent group wireshark

출력이 없다면 그룹이 존재하지 않는 것이므로 생성해야 합니다. groupadd 명령어를 사용하여 wireshark 그룹을 생성합니다. groupadd 명령어는 시스템에 새 그룹을 만들 때 사용합니다. 다음 명령어를 실행하세요:

sudo groupadd wireshark

sudo 명령어는 관리자 권한으로 groupadd를 실행하는 데 사용됩니다. 최근에 sudo를 사용하지 않았다면 비밀번호를 입력하라는 메시지가 나타날 수 있습니다.

다음으로 패킷 캡처 바이너리(dumpcap)에 올바른 권한을 부여해야 합니다. dumpcap은 Wireshark를 대신해 실제로 패킷을 캡처하는 구성 요소입니다. dumpcap 바이너리의 그룹 소유권을 wireshark 그룹으로 변경하겠습니다. 이렇게 하면 dumpcap 바이너리가 wireshark 그룹과 연결되어 해당 그룹을 통해 권한을 관리할 수 있습니다. 다음 명령어를 실행하세요:

sudo chgrp wireshark /usr/bin/dumpcap

chgrp 명령어는 파일이나 디렉토리의 그룹 소유권을 변경할 때 사용합니다. 여기서는 /usr/bin/dumpcap 바이너리의 그룹 소유권을 wireshark 그룹으로 변경합니다.

그룹 소유권을 변경한 후, dumpcap 바이너리에 필요한 권한을 설정합니다. chmod 명령어를 사용하여 권한을 설정합니다. chmod 명령어는 파일이나 디렉토리의 권한을 변경할 때 사용합니다. 다음 명령어를 실행하세요:

sudo chmod 4755 /usr/bin/dumpcap

이 명령어는 바이너리에 setuid 비트를 설정합니다. setuid 비트는 누가 실행하든 상관없이 소유자(루트)의 권한으로 바이너리가 실행되도록 합니다. 4755 권한은 다음과 같이 나눌 수 있습니다:

4- setuid 비트를 설정합니다. 즉, 바이너리가 실행될 때 소유자(루트)의 권한으로 실행됩니다.7- 소유자(루트)는 읽기, 쓰기, 실행 권한을 가집니다. 소유자가 바이너리를 읽고, 수정하고, 실행할 수 있습니다.5- 그룹은 읽기 및 실행 권한을 가집니다.wireshark그룹 구성원이 바이너리를 읽고 실행할 수 있습니다.5- 기타 사용자는 읽기 및 실행 권한을 가집니다. 시스템의 다른 사용자가 바이너리를 읽고 실행할 수 있습니다.

마지막으로 현재 사용자를 wireshark 그룹에 추가해야 합니다. 사용자를 wireshark 그룹에 추가하면 dumpcap 바이너리를 사용할 수 있는 필요한 권한을 갖게 됩니다. gpasswd 명령어를 사용하여 사용자를 그룹에 추가합니다. gpasswd 명령어는 /etc/group 및 /etc/gshadow 파일을 관리하는 데 사용됩니다. 다음 명령어를 실행하세요:

sudo gpasswd -a $USER wireshark

$USER 변수는 현재 사용자의 사용자 이름을 포함하는 셸 변수입니다. 사용자가 그룹에 추가되었다는 출력이 표시되어야 합니다:

Adding user labex to group wireshark

이 변경 사항을 적용하려면 로그아웃 후 다시 로그인하거나 시스템을 재시작해야 합니다. 하지만 이 실습에서는 업데이트된 그룹 멤버십으로 새 셸을 시작하는 더 간단한 방법을 사용할 수 있습니다. newgrp 명령어를 사용하여 wireshark 그룹이 활성화된 새 셸을 시작합니다. newgrp 명령어는 현재 그룹 ID를 변경할 때 사용합니다. 다음 명령어를 실행하세요:

newgrp wireshark

이 명령어는 전체 로그아웃 없이 wireshark 그룹이 활성화된 새 셸을 시작합니다.

사용자가 이제 wireshark 그룹의 일부인지 확인해 보겠습니다. groups 명령어를 사용하여 사용자가 속한 모든 그룹을 나열합니다. 다음 명령어를 실행하세요:

groups

그룹 목록에 wireshark가 포함되어 있어야 합니다:

wireshark sudo ssl-cert labex public

이제 사용자가 wireshark 그룹에 속해 있고 dumpcap 바이너리에 올바른 권한이 설정되었으므로, Wireshark는 루트 권한 없이도 패킷을 캡처할 수 있습니다.

Wireshark 실행

이번 단계에서는 Wireshark를 실행하고 초기 인터페이스를 살펴보겠습니다. Wireshark는 네트워크 트래픽 분석을 위한 강력한 도구이며, 그래픽 사용자 인터페이스(GUI)를 제공합니다. 이 GUI를 사용하여 소프트웨어와 상호 작용하고 네트워크 트래픽을 분석하게 됩니다.

먼저 LabEx VM의 데스크톱 환경에 있는지 확인하세요. 올바른 위치에 있다면 화면 상단이나 하단에 아이콘과 작업 표시줄이 있는 데스크톱이 보일 것입니다. 이곳이 Wireshark 작업을 시작할 지점입니다.

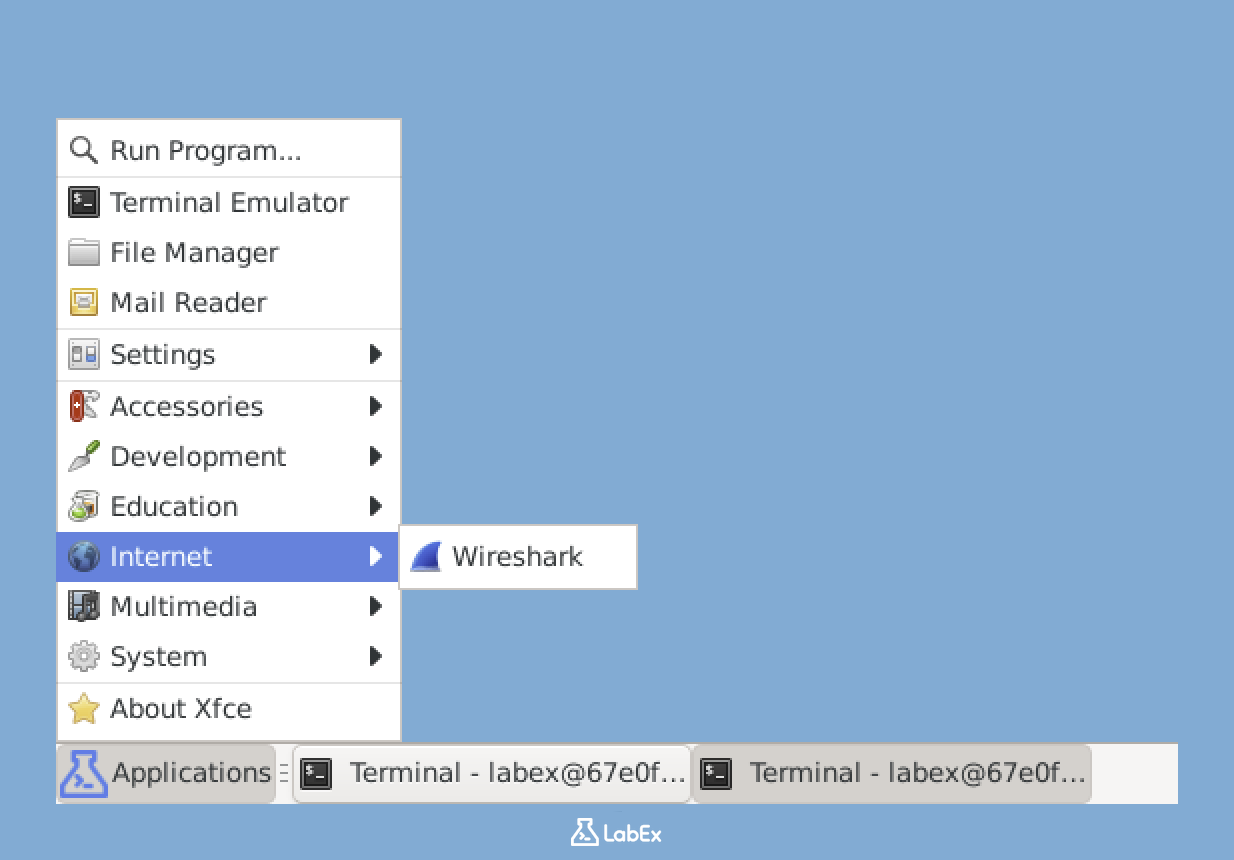

Wireshark를 실행하는 방법은 두 가지가 있습니다. 가장 편리한 방법을 선택하세요:

화면 왼쪽 상단에 있는 애플리케이션 메뉴를 클릭합니다. 그런 다음 메뉴를 탐색하여 "Internet" 또는 "Network" 카테고리를 찾습니다. 해당 카테고리에서 "Wireshark"를 찾아 선택합니다. 이는 그래픽 인터페이스를 사용하여 프로그램을 시작하는 가장 간단한 방법입니다.

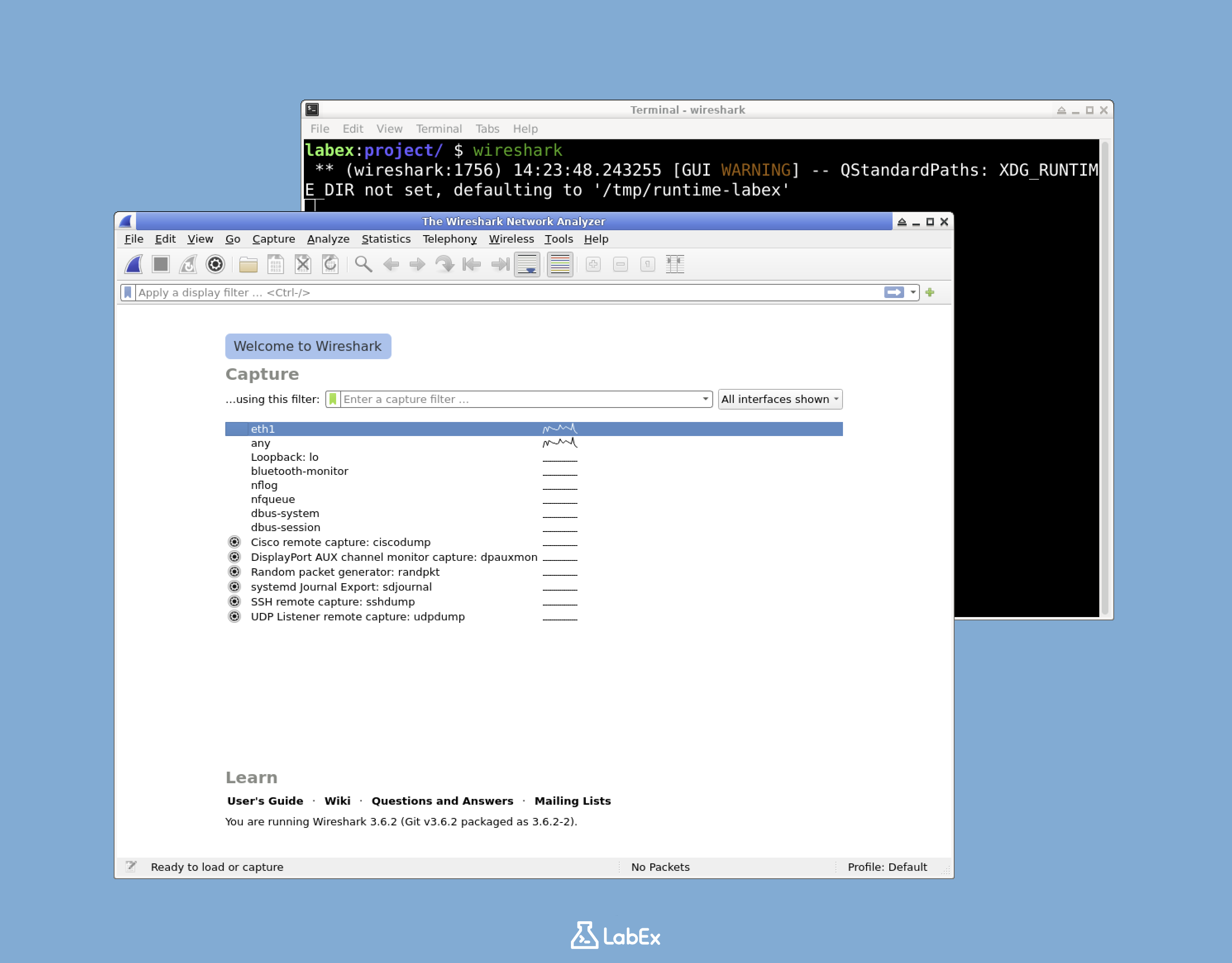

또는 터미널을 사용할 수 있습니다. 터미널 창을 열고 다음 명령어를 입력하세요:

wireshark

이 명령어는 시스템에 Wireshark 애플리케이션을 시작하도록 지시합니다. 이 명령어를 실행하면 Wireshark가 시작되고 메인 창이 화면에 나타납니다. 가장 먼저 보이는 것은 "Welcome to Wireshark" 화면입니다. 이 화면에는 네트워크 트래픽을 캡처하는 데 사용할 수 있는 네트워크 인터페이스 목록이 표시됩니다. 또한 이전에 Wireshark를 사용한 적이 있고 저장된 파일이 있다면 최근에 연 캡처 파일도 표시됩니다.

시작 화면은 몇 가지 중요한 옵션을 제공합니다:

- 목록에서 네트워크 인터페이스를 선택할 수 있습니다. 인터페이스를 선택하면 Wireshark가 즉시 해당 네트워크에서 패킷 캡처를 시작합니다. 이것이 네트워크 트래픽에 대한 데이터 수집을 시작하는 방법입니다.

- 이전에 저장한 캡처 파일이 있다면 이 화면에서 열 수 있습니다. 과거에 수집한 데이터를 분석하려는 경우 유용합니다.

- 이 화면에서 다양한 도구와 설정에 접근할 수도 있습니다. 이러한 도구와 설정은 Wireshark 사용 경험을 사용자 정의하고 더 고급 분석을 수행하는 데 도움이 됩니다.

잠시 시간을 내어 이 초기 화면을 살펴보세요. 각 네트워크 인터페이스마다 감지된 패킷에 대한 통계가 표시되는 것을 볼 수 있습니다. 이러한 통계는 어떤 인터페이스가 활발하게 네트워크 트래픽을 전달하고 있는지 빠르게 파악하는 데 도움을 줍니다.

이제 Wireshark의 주요 인터페이스 요소를 살펴보겠습니다:

- 메뉴 모음(Menu bar): 창 상단에 있는 이 모음은 Wireshark가 제공하는 모든 기능에 접근할 수 있게 해줍니다. 캡처 파일 저장, 설정 변경, 도움말 접근 등 다양한 작업을 수행할 수 있습니다.

- 도구 모음(Toolbar): 도구 모음은 자주 사용하는 기능에 빠르게 접근할 수 있게 해줍니다. 예를 들어, 클릭 한 번으로 패킷 캡처를 시작 및 중지하고, 필터를 적용하고, 파일을 저장할 수 있습니다.

- 인터페이스 목록(Interface list): 이 목록은 시스템에서 사용 가능한 모든 네트워크 인터페이스를 보여줍니다. 이 목록을 사용하여 패킷을 캡처할 인터페이스를 선택합니다.

- 디스플레이 필터 모음(Display filter bar): 이 모음을 사용하면 메인 창에 표시되는 패킷을 필터링할 수 있습니다. IP 주소, 프로토콜, 포트 번호 등 다양한 기준을 사용하여 관심 있는 패킷으로 범위를 좁힐 수 있습니다. 다음 단계에서 이 필터를 사용하는 방법을 살펴보겠습니다.

지금은 Wireshark를 실행 상태로 두세요. 다음 단계에서 이를 사용하여 네트워크 트래픽을 캡처하고 분석할 것입니다.

네트워크 트래픽 캡처 및 분석

이번 단계에서는 네트워크 트래픽을 캡처하고 Wireshark 인터페이스를 살펴보겠습니다. 네트워크 패킷을 분석하는 방법을 이해하는 것은 네트워크 보안이나 문제 해결에 관심이 있는 사람에게 매우 중요합니다. 이 섹션을 마치면 캡처를 시작하고, Wireshark 인터페이스를 이해하고, 트래픽을 생성하고, 패킷을 필터링하고, 패킷 세부 정보를 검사하고, 캡처를 중지하는 방법을 알게 될 것입니다.

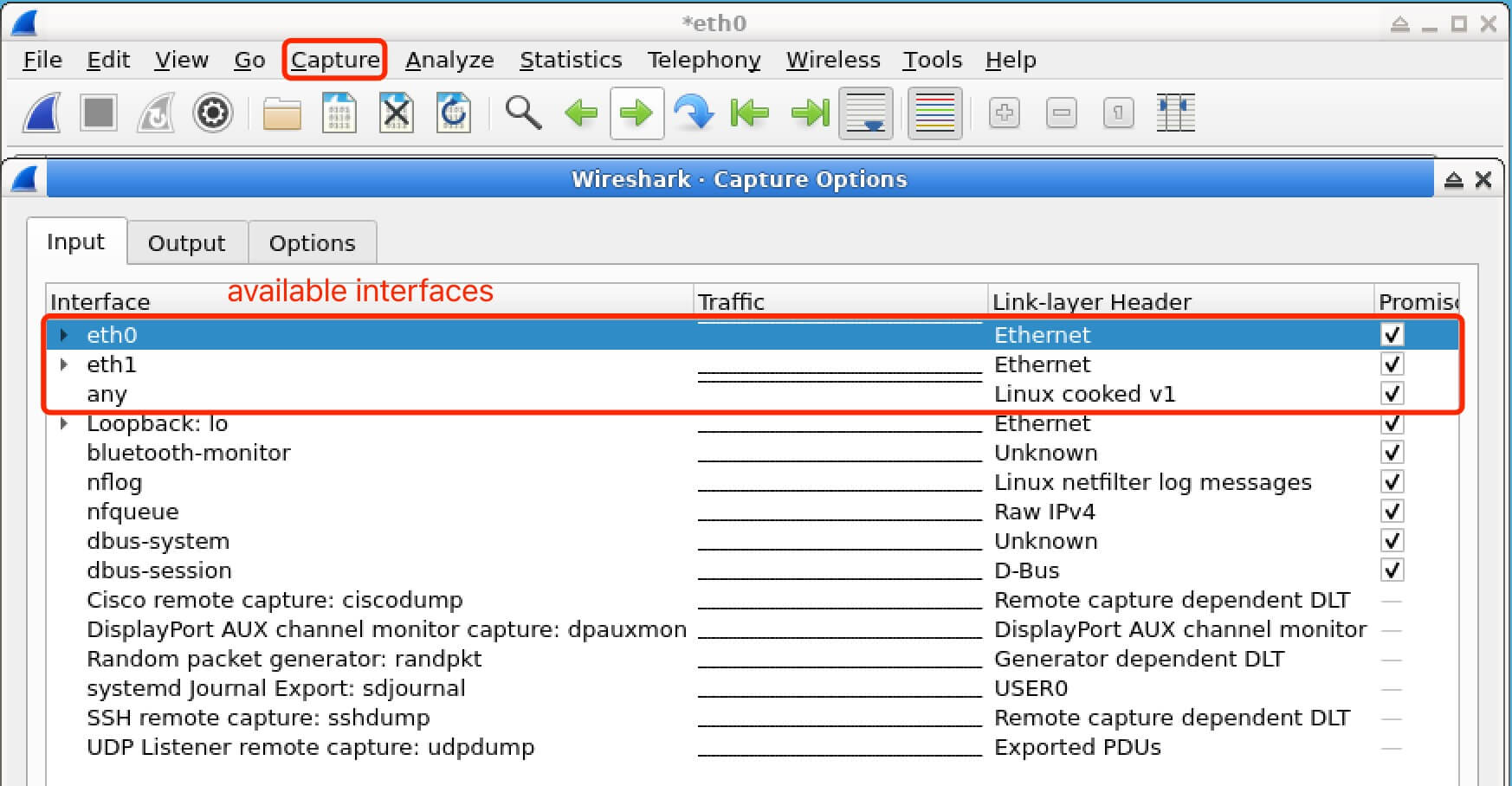

캡처 시작하기

Wireshark를 열면 시작 화면이 나타납니다. 이 화면에서 트래픽을 캡처할 네트워크 인터페이스를 찾아야 합니다. 대부분의 경우 eth0 인터페이스를 사용합니다. eth0을 사용할 수 없는 경우 다른 활성 인터페이스(예: eth1 또는 wlan0)를 선택할 수 있습니다.

패킷 캡처를 시작하려면 eth0 인터페이스를 더블 클릭하기만 하면 됩니다. 이 작업은 즉시 해당 인터페이스에서 패킷 캡처를 시작하고 메인 Wireshark 캡처 창으로 이동합니다.

또는 인터페이스를 먼저 선택한 다음 도구 모음에 있는 파란색 상어 지느러미 아이콘으로 표시된 "Start capturing packets" 버튼을 클릭할 수 있습니다. 캡처를 시작하는 것은 네트워크 트래픽 분석의 첫 번째 단계이며, Wireshark가 선택한 인터페이스를 통해 흐르는 데이터를 수집할 수 있게 합니다.

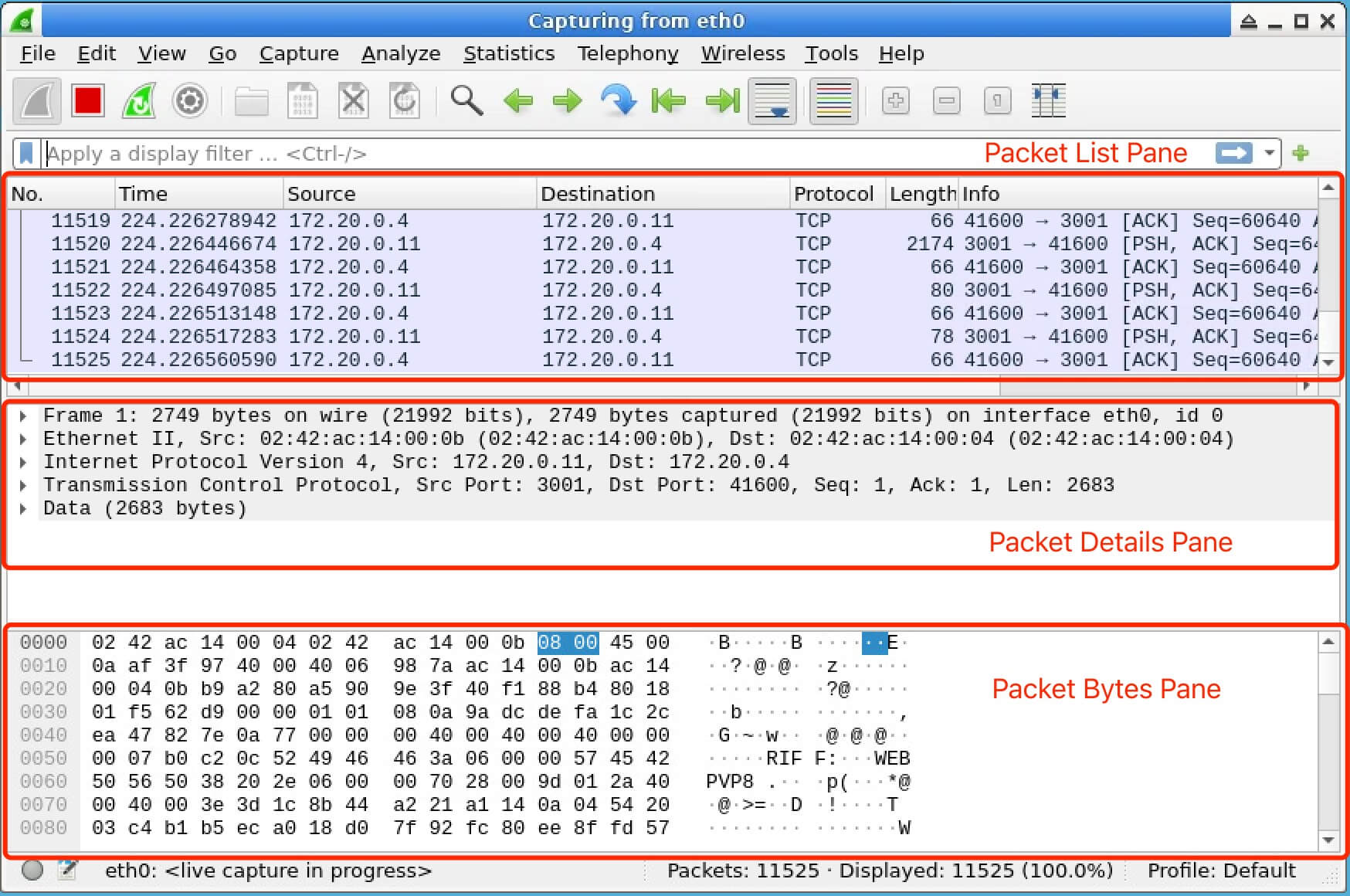

Wireshark 인터페이스 이해하기

패킷 캡처가 시작되면 메인 Wireshark 인터페이스가 나타납니다. 이 인터페이스는 각각 다른 목적을 가진 세 개의 주요 창(pane)으로 나뉩니다.

패킷 목록 창(Packet List Pane, 상단): 이 창은 Wireshark가 캡처한 모든 패킷 목록을 표시합니다. 목록의 각 항목은 패킷에 대한 기본 정보를 제공합니다:

- 패킷 번호: 캡처 내 각 패킷의 고유 식별자입니다.

- 시간: 패킷이 캡처된 시간입니다.

- 출발지 IP 주소: 패킷을 보낸 장치의 IP 주소입니다.

- 목적지 IP 주소: 패킷이 전달될 장치의 IP 주소입니다.

- 프로토콜: TCP, UDP, ICMP와 같이 패킷에서 사용하는 네트워크 프로토콜입니다.

- 길이: 바이트 단위의 패킷 크기입니다.

- 정보: 패킷이 무엇을 하고 있는지 빠르게 이해할 수 있도록 돕는 패킷 목적에 대한 간략한 설명입니다.

패킷 세부 정보 창(Packet Details Pane, 중간): 상단 창에서 패킷을 선택하면 이 영역에 선택한 패킷에 대한 자세한 정보가 계층적 형식으로 표시됩니다. 각 섹션 옆의 화살표를 클릭하여 확장하면 패킷의 구조와 내용에 대한 더 깊은 세부 정보를 볼 수 있습니다.

패킷 바이트 창(Packet Bytes Pane, 하단): 이 창은 원시 패킷 데이터를 16진수 및 ASCII 형식으로 보여줍니다. 패킷 세부 정보 창에서 다른 필드를 선택하면 해당 바이트가 이 창에서 강조 표시됩니다. 이를 통해 패킷에서 실제로 전송되는 데이터를 볼 수 있습니다.

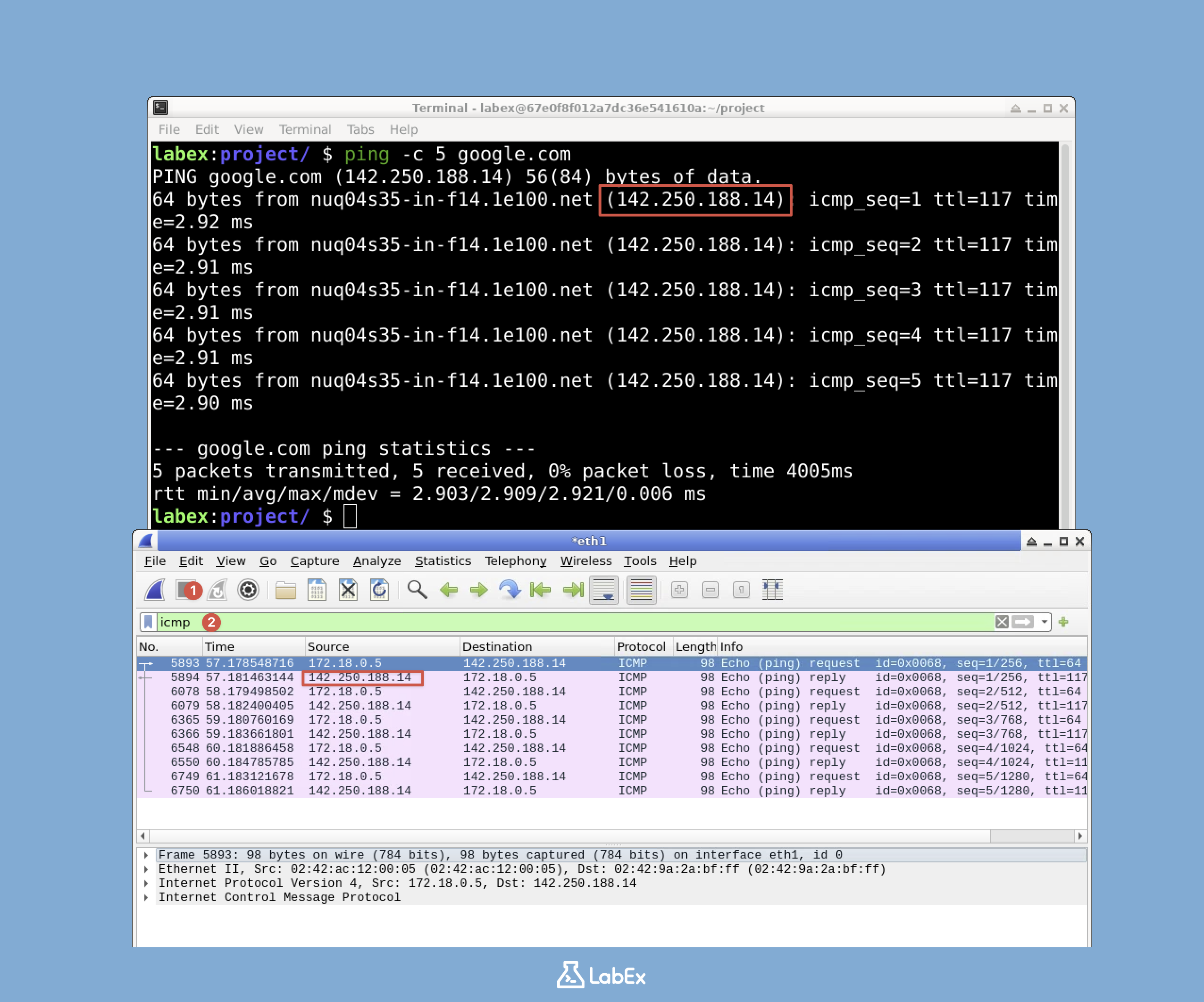

네트워크 트래픽 생성하기

분석할 의미 있는 데이터를 얻으려면 네트워크 트래픽을 생성해야 합니다. Wireshark가 실행되는 동안 새 터미널 창을 엽니다. 터미널에서 ping 명령어를 사용하여 Google 서버로 ICMP 에코 요청 패킷을 보내겠습니다.

다음 명령어를 실행하세요:

ping -c 5 google.com

참고: 무료 사용자는 인터넷에 연결할 수 없습니다. 전체 기능을 즐기려면 Pro로 업그레이드하세요.

-c 5 옵션은 ping 명령어에 5개의 ICMP 에코 요청 패킷을 보내도록 지시합니다. 이 명령어를 실행한 후 다음과 유사한 출력이 나타나야 합니다:

PING google.com (142.250.180.238) 56(84) bytes of data.

64 bytes from muc11s21-in-f14.1e100.net (142.250.180.238): icmp_seq=1 ttl=118 time=15.6 ms

64 bytes from muc11s21-in-f14.1e100.net (142.250.180.238): icmp_seq=2 ttl=118 time=16.5 ms

64 bytes from muc11s21-in-f14.1e100.net (142.250.180.238): icmp_seq=3 ttl=118 time=15.9 ms

64 bytes from muc11s21-in-f14.1e100.net (142.250.180.238): icmp_seq=4 ttl=118 time=16.2 ms

64 bytes from muc11s21-in-f14.1e100.net (142.250.180.238): icmp_seq=5 ttl=118 time=15.7 ms

--- google.com ping statistics ---

5 packets transmitted, 5 received, 0% packet loss, time 4006ms

rtt min/avg/max/mdev = 15.629/15.986/16.520/0.324 ms

이제 Wireshark로 돌아가세요. ping 명령어 실행 중에 캡처된 ICMP 패킷이 보일 것입니다. 이 패킷들을 사용하여 추가 분석을 수행할 것입니다.

캡처 중지하기

캡처된 패킷 분석을 마치면 캡처를 중지해야 합니다. 이를 위해 도구 모음에 있는 빨간색 사각형으로 표시된 "Stop capturing packets" 버튼을 클릭하세요. 또는 "Capture" 메뉴로 이동하여 "Stop"을 선택할 수 있습니다.

이제 Wireshark로 기본적인 네트워크 트래픽을 성공적으로 캡처하고 분석했습니다! 이는 네트워크 분석 및 보안의 기본 기술이며, 이 지식을 바탕으로 더 복잡한 네트워크 시나리오를 분석할 수 있습니다.

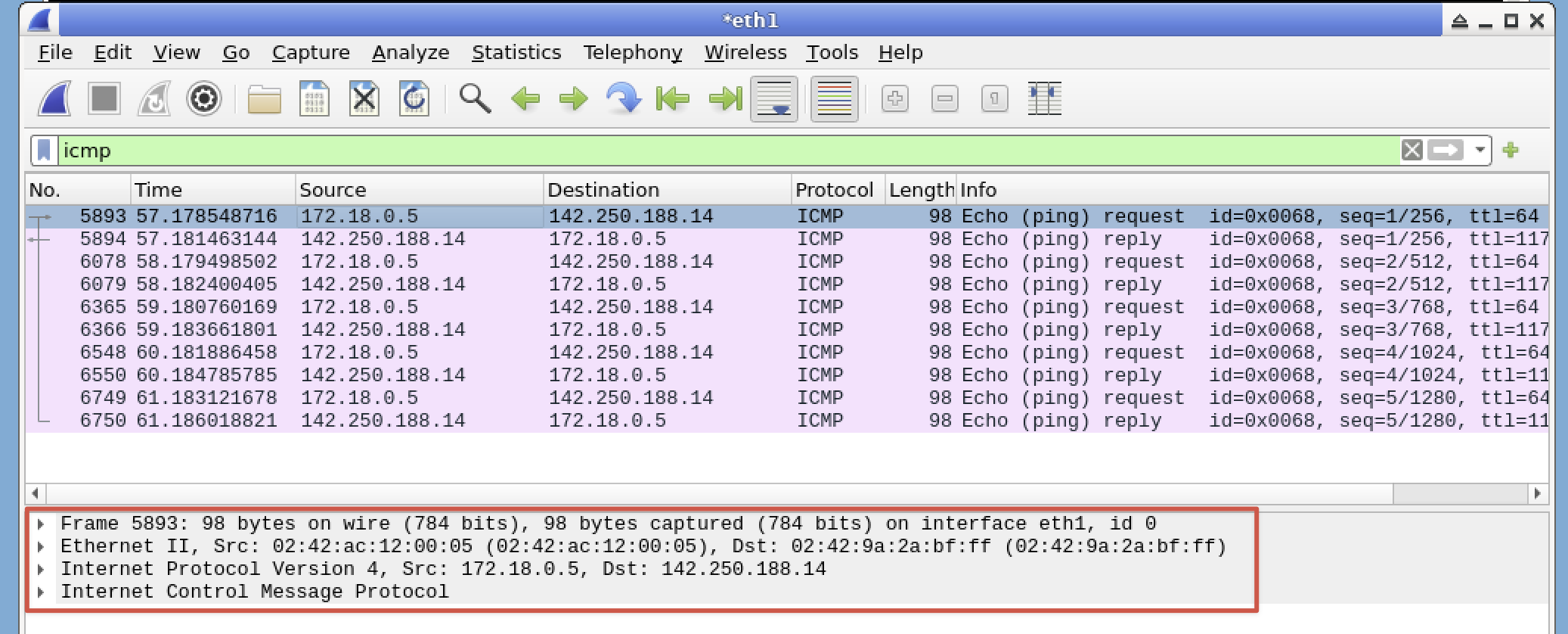

패킷 필터링

Wireshark는 선택한 인터페이스의 모든 트래픽을 캡처하므로, 데이터 양이 빠르게 늘어나 관리하기 어려울 수 있습니다. 필터는 Wireshark에서 특정 유형의 트래픽에 집중할 수 있게 해주는 강력한 도구입니다.

방금 생성한 ICMP ping 패킷을 필터링하려면 Wireshark 창 상단을 보세요. 필터 표현식을 입력할 수 있는 필터 모음이 있습니다. 필터 모음에 다음을 입력하세요:

icmp

필터 표현식을 입력한 후 Enter를 누르거나 필터 필드 옆의 적용 버튼(오른쪽 화살표 아이콘)을 클릭하세요. 패킷 목록이 업데이트되어 ICMP 패킷만 표시됩니다. 앞서 실행한 ping 명령어에 해당하는 "Echo (ping) request" 및 "Echo (ping) reply" 메시지 쌍이 보일 것입니다. 필터링은 관심 있는 트래픽을 분리하여 분석 과정을 훨씬 더 관리하기 쉽게 만들어 줍니다.

패킷 세부 정보 검사하기

이제 ICMP 패킷을 필터링했으므로, ICMP 요청 패킷 중 하나를 자세히 살펴보겠습니다. 패킷 목록에서 ICMP 요청 패킷 중 하나를 클릭하세요. 패킷 세부 정보 창에서 각 섹션 옆의 화살표를 클릭하여 다양한 프로토콜 계층을 확장할 수 있습니다.

- Frame: 이 섹션은 프레임 길이 및 프레임 체크 시퀀스와 같이 프레임 또는 패킷 전체에 대한 정보를 제공합니다.

- Ethernet: 출발지 및 목적지 MAC 주소와 같은 계층 2(데이터 링크) 정보를 포함합니다.

- Internet Protocol Version 4: 계층 3(네트워크) 정보입니다. 이 섹션을 확장하여 다음 세부 정보를 확인하세요:

- 출발지 IP 주소: 패킷을 보낸 장치의 IP 주소입니다.

- 목적지 IP 주소: 패킷이 전달될 장치의 IP 주소입니다.

- Time to Live (TTL): 네트워크에서 패킷의 수명을 제한하는 값입니다.

- 프로토콜: 이 경우 ICMP와 같이 IP 패킷 내에서 사용되는 프로토콜입니다.

- Internet Control Message Protocol: 이 섹션은 ICMP 프로토콜 정보를 보여줍니다. 확장하여 ICMP 메시지에 특화된 세부 정보를 확인하세요:

- Type (요청은 8, 응답은 0): 패킷이 요청인지 응답인지 나타냅니다.

- Code: ICMP 메시지에 대한 추가 정보를 제공합니다.

- Checksum: ICMP 메시지의 무결성을 확인하는 데 사용됩니다.

- Identifier: 요청과 응답을 일치시키는 데 도움을 줍니다.

- Sequence number: ICMP 패킷에 대한 순차적 번호입니다.

요약

이 실습에서는 강력한 네트워크 분석 도구인 Wireshark를 설치하고 설정하는 방법을 배웠습니다. 루트가 아닌 사용자가 안전하게 패킷을 캡처할 수 있도록 권한을 구성하고, 애플리케이션을 실행하고, 실제 네트워크 트래픽을 캡처했습니다. 또한 인터페이스를 살펴보고, 특정 트래픽 유형에 대한 필터를 적용하고, 다양한 프로토콜 계층에 걸쳐 패킷 세부 정보를 검사했습니다.

이러한 기술은 네트워크 분석 및 문제 해결을 위한 탄탄한 기반이 됩니다. 이제 Wireshark를 사용하여 네트워크 통신을 검사하고, 연결 문제를 진단하고, 프로토콜 동작을 분석하고, 네트워크 트래픽의 보안 문제를 식별할 수 있습니다.