はじめに

このチャレンジでは、あなたは TechDefend 社のセキュリティアナリストとして、検知された不審な HTTP トラフィックを調査します。あなたの任務は、Wireshark を使用して、事前にキャプチャされたネットワークファイルからこのトラフィックを分離し、フォレンジックチームが分析できるように CSV 形式でエクスポートすることです。

この演習では、パケットキャプチャファイルを開き、Wireshark でプロトコルフィルタを適用し、フィルタリングされたデータを指定の形式で出力する能力が試されます。エクスポートされた証跡が、必要な HTTP プロトコル情報をすべて保持した状態で、指定された場所に正しく保存されていることを確認する必要があります。

不審なネットワーク証跡の出力

TechDefend 社のセキュリティアナリストであるあなたは、不正侵入の兆候と思われる異常な HTTP トラフィックを検知しました。上司は緊急調査のためにこの証跡を必要としています。不審な HTTP トラフィックを迅速に分離し、フォレンジックチームが分析しやすい形式でエクスポートしてください。

タスク

- HTTP トラフィックのみを表示するフィルタを適用し、それらのパケットを

evidence.csvという名前の CSV ファイルとして/home/labex/projectディレクトリにエクスポートしてください。

要件

- ターミナルまたは GUI を使用して、提供された

network_traffic.pcapファイルを Wireshark で開くこと。 - Wireshark のフィルタ機能を使用して、HTTP トラフィックのみを表示させること。

- フィルタリングされた HTTP トラフィックを

evidence.csvという名前の CSV ファイルとしてエクスポートすること。 - CSV ファイルを

/home/labex/projectディレクトリに保存すること。 - エクスポートされたファイルには HTTP プロトコル情報が含まれていること。

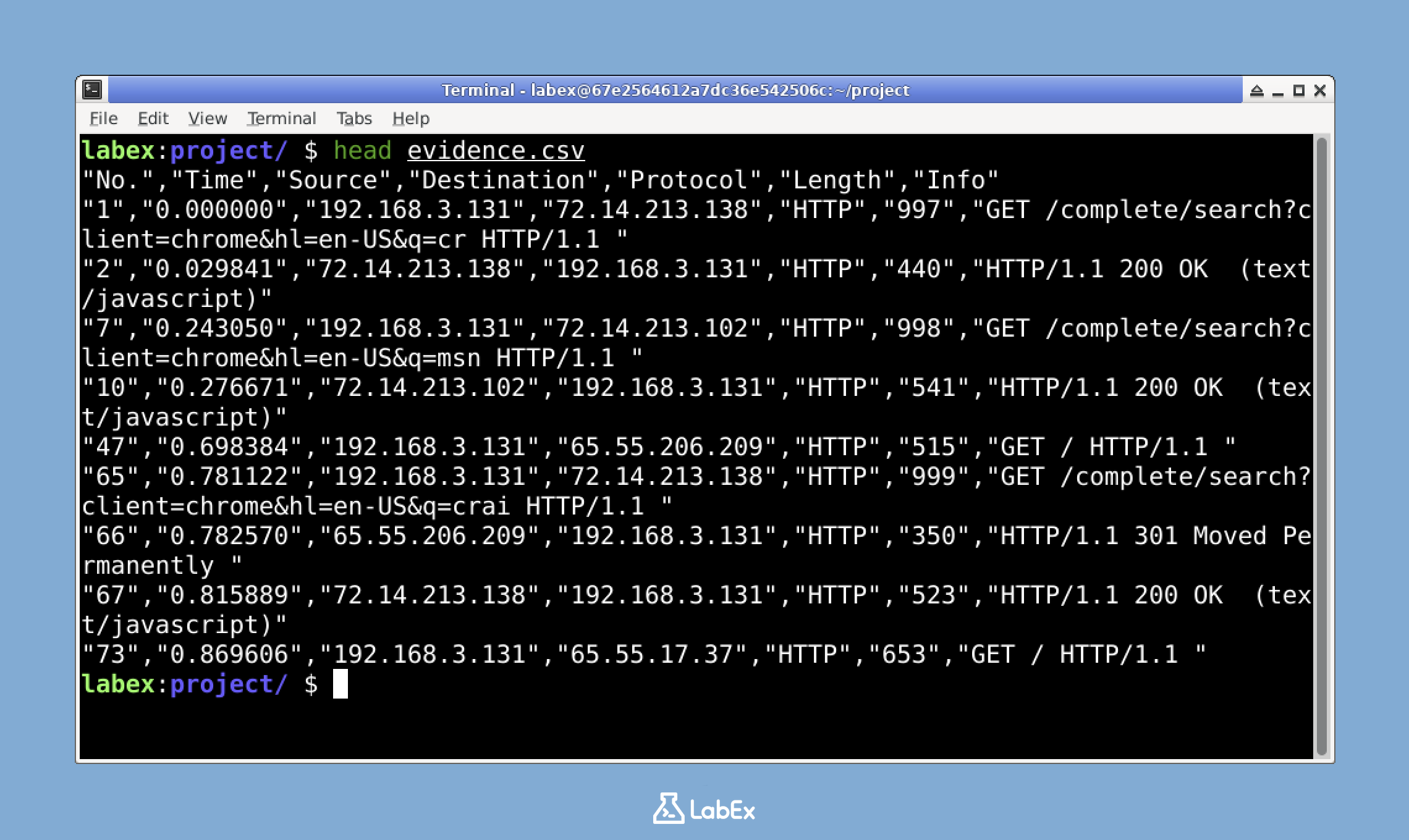

例

エクスポートされた CSV ファイルの内容は、以下のようになります(実際の内容はキャプチャされたトラフィックによって異なります)。

ヒント

- ターミナルから Wireshark を起動するには、ターミナルで

wiresharkと入力して Enter キーを押します。 - 特定のキャプチャファイルを開くには、

wireshark /home/labex/project/network_traffic.pcapを実行します。 - HTTP トラフィックのみを表示する基本的なフィルタは、Wireshark 上部のフィルタボックスに

httpと入力するだけです。 - パケットを CSV としてエクスポートするには、File → Export Packet Dissections → As CSV の順に選択します。

- 保存時には、正しい保存場所(

/home/labex/project)とファイル名(evidence.csv)を選択していることを確認してください。

まとめ

このチャレンジでは、TechDefend 社のセキュリティアナリストとして、ネットワークキャプチャから不審な HTTP トラフィックを分離し、エクスポートする作業を行いました。Wireshark を使用して、事前にキャプチャされたパケットファイル(network_traffic.pcap)を開き、HTTP トラフィックのみを表示するフィルタを適用し、フィルタリングされたデータを指定のディレクトリに evidence.csv という名前の CSV ファイルとして出力しました。

このチャレンジを通じて、Wireshark によるネットワークトラフィック分析、プロトコル固有のフィルタ適用、フォレンジック調査に適した形式での証跡のエクスポートといった、セキュリティアナリストに不可欠なスキルを実践しました。これらの手法は、セキュリティの専門家がネットワーク侵害の可能性を特定し、さらなる分析のために文書化する際に非常に重要となります。