Introduction

Dans ce défi, vous incarnerez un stagiaire en cybersécurité chez NetDefenders enquêtant sur une éventuelle fuite de données. Votre instructeur vous a fourni un fichier de capture de trafic réseau, et votre mission consiste à extraire les preuves de communication entre un employé et labex.io pour votre rapport de formation en criminalistique.

À l'aide de Wireshark, vous analyserez le trafic réseau capturé en filtrant les paquets TCP contenant le terme « labex », en suivant le flux TCP pour examiner l'intégralité de la conversation et en sauvegardant ces preuves dans un fichier texte. Cet exercice pratique illustre les techniques essentielles de criminalistique réseau utilisées par les professionnels de la sécurité pour identifier et documenter les communications Web suspectes.

Extraire des preuves de trafic Web

En tant que stagiaire en cybersécurité chez NetDefenders, vous enquêtez sur une fuite de données potentielle. Votre instructeur a capturé le trafic réseau d'un employé accédant à labex.io et vous a chargé d'extraire les détails de la communication comme preuves pour votre rapport de formation.

Tâches

- Filtrer le trafic capturé dans Wireshark pour n'afficher que les paquets TCP contenant labex.

- Suivre un flux TCP à partir des paquets filtrés et l'enregistrer sous le nom tcp_evidence.txt dans le dossier du projet.

Exigences

- Ouvrez le fichier de capture

network_evidence.pcapngdans Wireshark, situé dans votre répertoire/home/labex/project. - Utilisez un filtre d'affichage pour ne montrer que les paquets TCP dont le contenu contient « labex ».

- Sélectionnez l'un des paquets filtrés, puis utilisez la fonction « Follow TCP Stream » de Wireshark pour visualiser l'intégralité de la conversation.

- Enregistrez le contenu du flux TCP dans un fichier nommé

tcp_evidence.txtdans le répertoire/home/labex/project. - Le fichier sauvegardé doit contenir l'intégralité des données du flux TCP entre votre système et labex.io.

Exemples

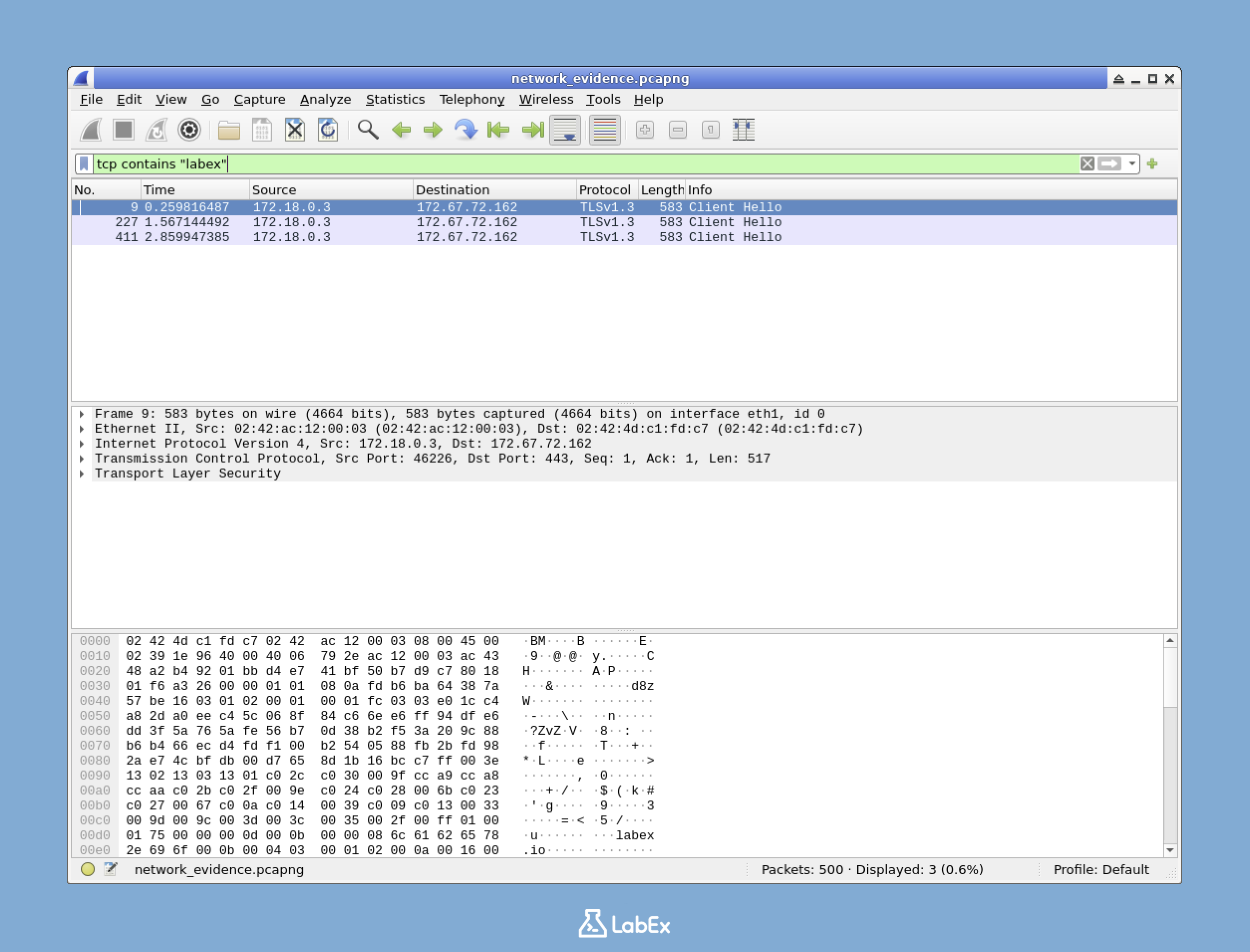

Lorsque vous appliquez le filtre correct, votre affichage Wireshark devrait ressembler à ceci :

Après avoir suivi le flux TCP, une fenêtre affichera les données de la conversation. Le fichier enregistré contiendra ces données, qui peuvent inclure des informations de poignée de main TLS et du trafic HTTPS chiffré.

Conseils

- Pour filtrer les paquets TCP contenant un texte spécifique, utilisez le format :

tcp contains "text" - Faites un clic droit sur un paquet et sélectionnez « Follow » > « TCP Stream » pour voir toute la conversation.

- Dans la fenêtre « Follow TCP Stream », cliquez sur le bouton « Save As » pour enregistrer les données du flux.

- Assurez-vous d'enregistrer le fichier avec exactement le nom requis dans le répertoire spécifié.

- La boîte de dialogue d'enregistrement peut proposer un emplacement par défaut différent ; veillez donc à naviguer vers

/home/labex/projectavant de valider.

Résumé

Dans ce défi, j'ai effectué des tâches de criminalistique réseau à l'aide de Wireshark pour extraire des preuves de trafic Web à partir d'un fichier de capture de paquets. L'enquête s'est concentrée sur l'examen de la communication entre un système et labex.io afin de documenter une fuite de données potentielle, ce qui a nécessité l'application de filtres d'affichage spécifiques pour isoler les paquets TCP pertinents contenant le terme « labex ».

Le processus a impliqué l'ouverture d'un fichier de capture réseau, le filtrage du trafic, le suivi des flux TCP pour visualiser les communications complètes et la sauvegarde des preuves dans un fichier texte. Ces techniques constituent des compétences essentielles pour les professionnels de la cybersécurité menant des enquêtes criminalistiques réseau et préparant des preuves pour des rapports d'incidents de sécurité.