Introduction

Dans ce défi, vous endosserez le rôle d'un analyste en sécurité chez TechDefend ayant détecté un trafic HTTP suspect. Votre mission consiste à utiliser Wireshark pour isoler ce trafic à partir d'un fichier de capture réseau existant et à l'exporter au format CSV afin que l'équipe d'investigation numérique puisse l'analyser.

Cet exercice testera votre capacité à ouvrir des captures de paquets, à appliquer des filtres de protocole dans Wireshark et à exporter les données filtrées dans le format requis. Vous devrez vous assurer que les preuves exportées sont correctement enregistrées à l'emplacement désigné, tout en conservant l'intégralité des informations relatives au protocole HTTP.

Exporter des preuves réseau suspectes

En tant qu'analyste en sécurité chez TechDefend, vous avez repéré un trafic HTTP inhabituel pouvant indiquer une faille de sécurité potentielle. Votre responsable a besoin de ces preuves pour une enquête urgente. Vous devez rapidement isoler le trafic HTTP suspect et l'exporter dans un format adapté à l'analyse par l'équipe de criminalistique informatique.

Tâches

- Appliquer un filtre pour n'afficher que le trafic HTTP, puis exporter ces paquets sous forme de fichier CSV nommé evidence.csv dans le répertoire /home/labex/project

Exigences

- Ouvrir le fichier

network_traffic.pcapfourni dans Wireshark via le terminal ou l'interface graphique - Utiliser la fonctionnalité de filtrage de Wireshark pour n'afficher que le trafic HTTP

- Exporter le trafic HTTP filtré sous forme de fichier CSV nommé

evidence.csv - Enregistrer le fichier CSV dans le répertoire

/home/labex/project - Le fichier exporté doit impérativement contenir les informations du protocole HTTP

Exemples

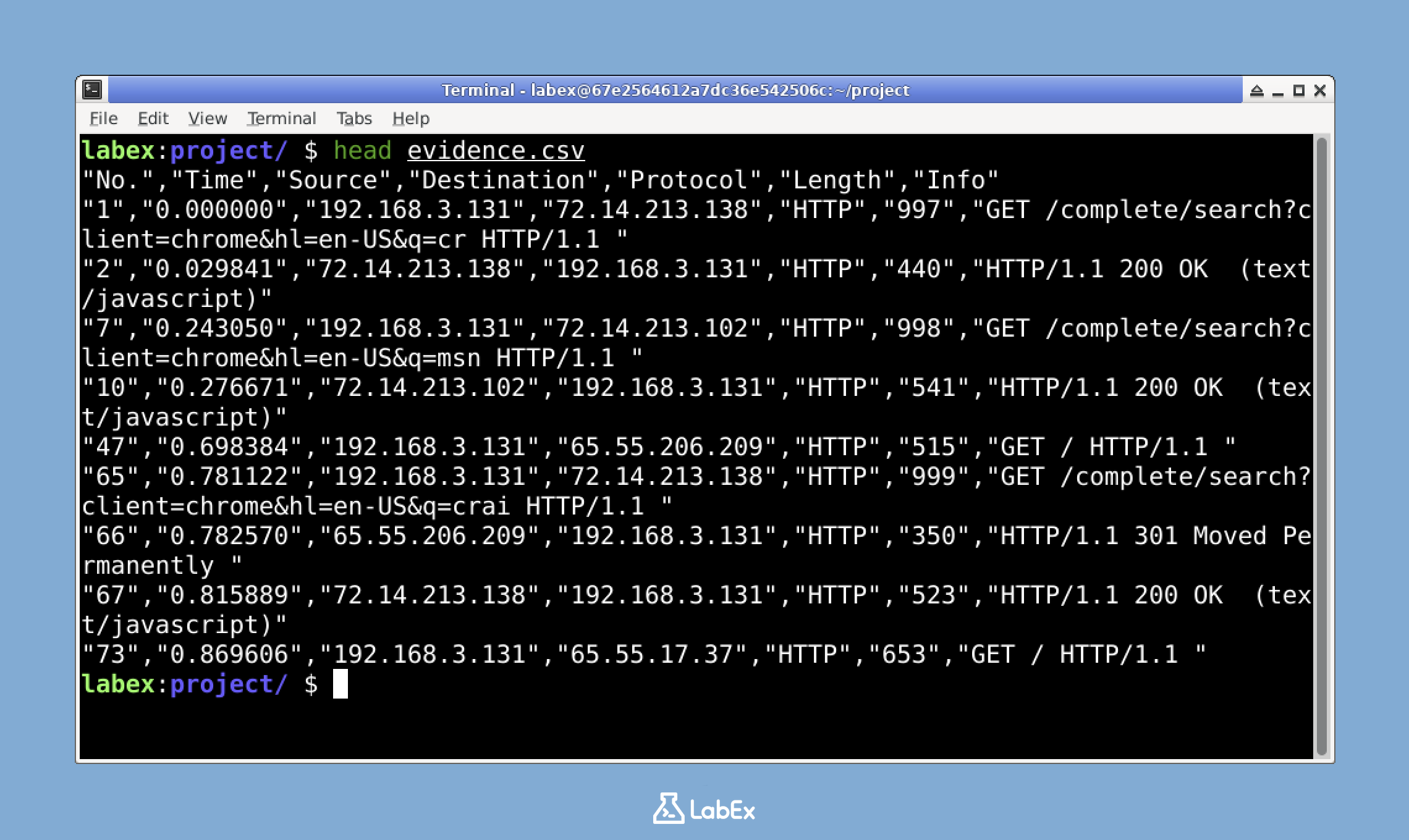

Voici un aperçu de ce à quoi pourrait ressembler le fichier CSV exporté (le contenu réel dépendra du trafic capturé) :

Conseils

- Pour lancer Wireshark depuis le terminal, tapez simplement

wiresharket appuyez sur Entrée - Pour ouvrir directement un fichier de capture spécifique, vous pouvez utiliser la commande

wireshark /home/labex/project/network_traffic.pcap - Le filtre de base pour n'afficher que le trafic HTTP consiste à saisir simplement "http" dans la barre de filtre en haut de l'interface

- Pour exporter les paquets en CSV, allez dans File → Export Packet Dissections → As CSV

- Veillez à sélectionner le bon emplacement (/home/labex/project) et le bon nom de fichier (evidence.csv) lors de l'enregistrement

Résumé

Dans ce défi, j'ai agi en tant qu'analyste en sécurité chez TechDefend pour isoler et exporter un trafic HTTP suspect à partir d'une capture réseau. En utilisant Wireshark, j'ai ouvert un fichier de paquets pré-enregistré (network_traffic.pcap), appliqué des filtres pour n'afficher que le trafic HTTP et exporté les données filtrées sous forme de fichier CSV nommé evidence.csv dans le répertoire spécifié.

Ce défi a permis de démontrer des compétences essentielles en cybersécurité, notamment l'analyse du trafic réseau avec Wireshark, l'application de filtres spécifiques aux protocoles et l'exportation rigoureuse de preuves dans un format adapté à l'investigation numérique. Ces techniques sont cruciales pour les professionnels de la sécurité lorsqu'il s'agit d'identifier et de documenter des intrusions réseau potentielles pour une analyse ultérieure.