Introduction

Dans ce défi, vous allez mettre en pratique vos connaissances sur l'utilisation de Hydra pour le cassage de mots de passe. Votre mission consiste à découvrir le mot de passe d'un compte utilisateur spécifique sur un site d'entraînement hébergé localement. Cet exercice testera votre capacité à utiliser Hydra de manière efficace et soulignera l'importance cruciale de choisir des mots de passe robustes en cybersécurité.

Ce défi doit être réalisé de manière autonome.

Craquer le compte cible

Au cours de ce défi, vous utiliserez Hydra pour trouver le mot de passe d'un compte utilisateur spécifique sur un site de test. Vous devez lire attentivement les instructions et respecter les consignes pour réussir l'exercice.

Prérequis

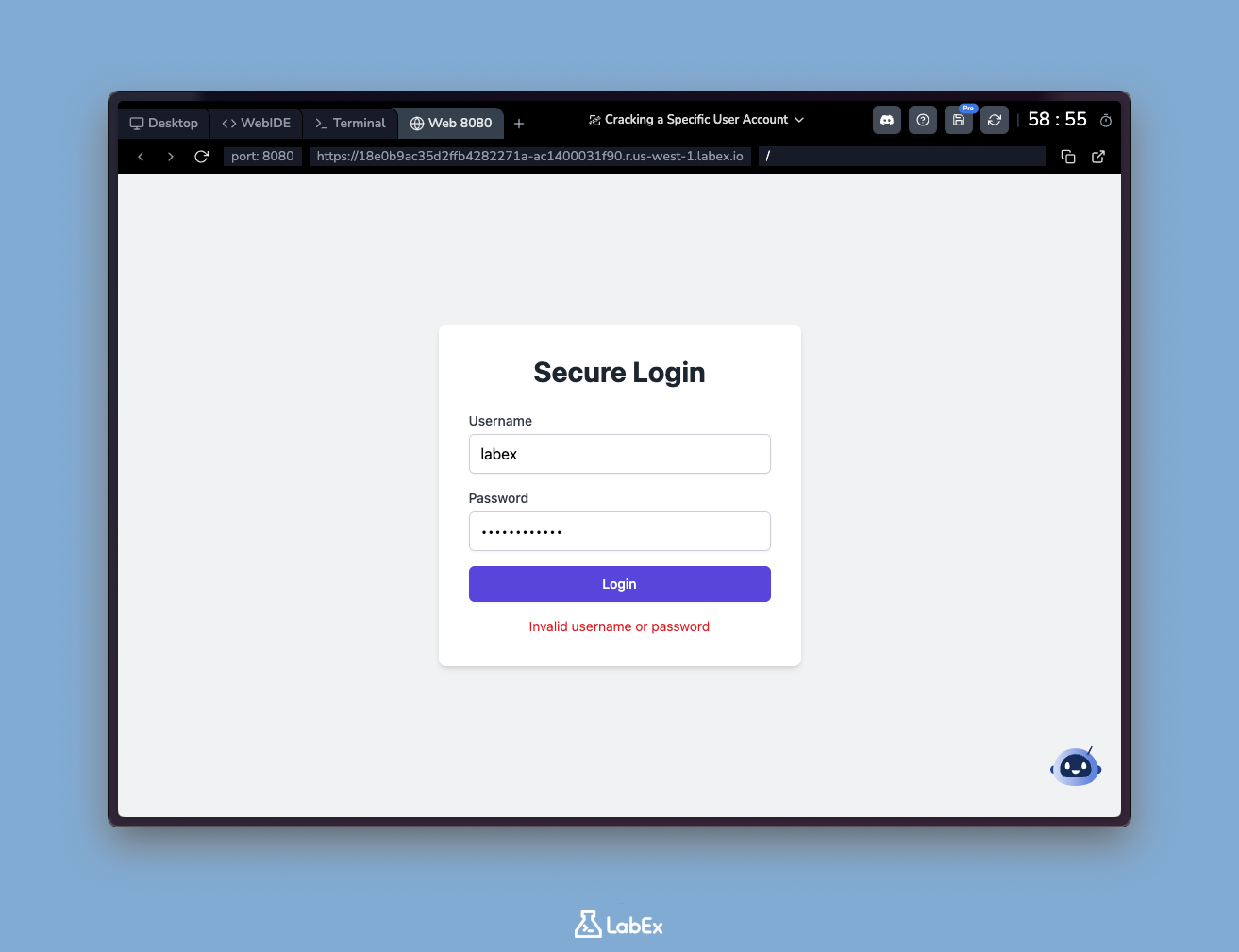

Un site d'entraînement est en cours d'exécution sur votre machine locale à l'adresse http://localhost:8080.

Tâches

- Utiliser Hydra pour craquer le mot de passe du compte utilisateur

securityadminsur le site d'entraînement. - Les résultats devront être sauvegardés dans le fichier

~/project/hydra_results.txt.

Exigences

- Le site d'entraînement est accessible via

http://localhost:8080. - Utilisez la liste de mots de passe située dans

~/project/passwords.txt. - Exécutez Hydra depuis le répertoire

~/project.

Exemple

Une fois le défi réussi, le fichier hydra_results.txt pourrait contenir une ligne semblable à celle-ci :

[8080][http-post-form] host: localhost login: securityadmin password: butterfly1

Notez que le mot de passe réel sera différent.

Conseils

Syntaxe de hydra :

-l: Spécifie un nom d'utilisateur unique.-P: Spécifie un fichier contenant une liste de mots de passe.-s: Spécifie le port cible.http-post-form: Indique que nous utilisons la méthode HTTP POST pour la soumission du formulaire.-o: Spécifie le fichier de sortie.

Pour le module http-post-form, vous devrez construire une chaîne de soumission de formulaire comprenant :

- Le chemin du point de terminaison de connexion (généralement "/")

- Les noms des champs du formulaire pour l'utilisateur et le mot de passe (vérifiez le code HTML du formulaire)

- Le message d'erreur affiché lors des tentatives de connexion échouées

- Les balises

^USER^et^PASS^que Hydra remplacera par les valeurs testées

Résumé

Dans ce défi, vous avez appliqué vos connaissances sur l'utilisation de Hydra pour le cassage de mots de passe dans un scénario concret. Vous avez appris à configurer un environnement de test, à cibler un compte utilisateur unique et à extraire le mot de passe découvert à partir des résultats de Hydra. Cet exercice renforce l'importance d'utiliser des mots de passe complexes et uniques, tout en illustrant les vulnérabilités potentielles liées à des politiques de mots de passe trop faibles.