Introduction

Dans ce défi, votre mission consiste à infiltrer le serveur FTP d'un employé indélicat en utilisant l'outil Hydra et une liste de mots (wordlist) conçue sur mesure. Le scénario repose sur la présence d'un serveur FTP faiblement sécurisé au sein du réseau de l'entreprise. Votre objectif est d'identifier le mot de passe compromis afin de démontrer la vulnérabilité et de sécuriser le service.

Le défi comprend la configuration d'un serveur FTP vulnérable via vsftpd, la création d'un utilisateur nommé configuser doté d'un mot de passe connu, puis l'élaboration d'un fichier de mots de passe nommé passwords.txt contenant des variantes telles que "config1", "config123" et "password". Enfin, vous utiliserez Hydra pour mener une attaque par force brute sur le compte configuser de l'hôte localhost en exploitant votre dictionnaire, afin d'isoler le mot de passe correct.

Pirater un serveur FTP avec une liste de mots personnalisée

Un employé malveillant a déployé un serveur FTP personnel sur le réseau de l'entreprise en utilisant un mot de passe trop simple. Votre mission est d'utiliser Hydra pour identifier ce mot de passe et permettre la sécurisation du serveur.

Tâches

- Créez un fichier de liste de mots nommé

passwords.txtdans le répertoire~/projectcontenant les mots de passe "config1", "config123" et "password". - Utilisez Hydra pour casser le mot de passe FTP de l'utilisateur

configusersurlocalhosten utilisant votre liste personnalisée.

Exigences

- Le fichier de dictionnaire doit impérativement se nommer

passwords.txtet être situé dans le répertoire~/project. - La commande Hydra doit cibler le service FTP s'exécutant sur

localhost. - La commande Hydra doit spécifier l'identifiant

configuser. - La commande Hydra doit utiliser le fichier de liste de mots que vous avez créé.

- Le fichier de dictionnaire doit contenir les mots de passe "config1", "config123" et "password", chacun sur une ligne distincte.

- Sauvegardez les résultats dans un fichier nommé

results.txtdans le répertoire~/project.

Exemples

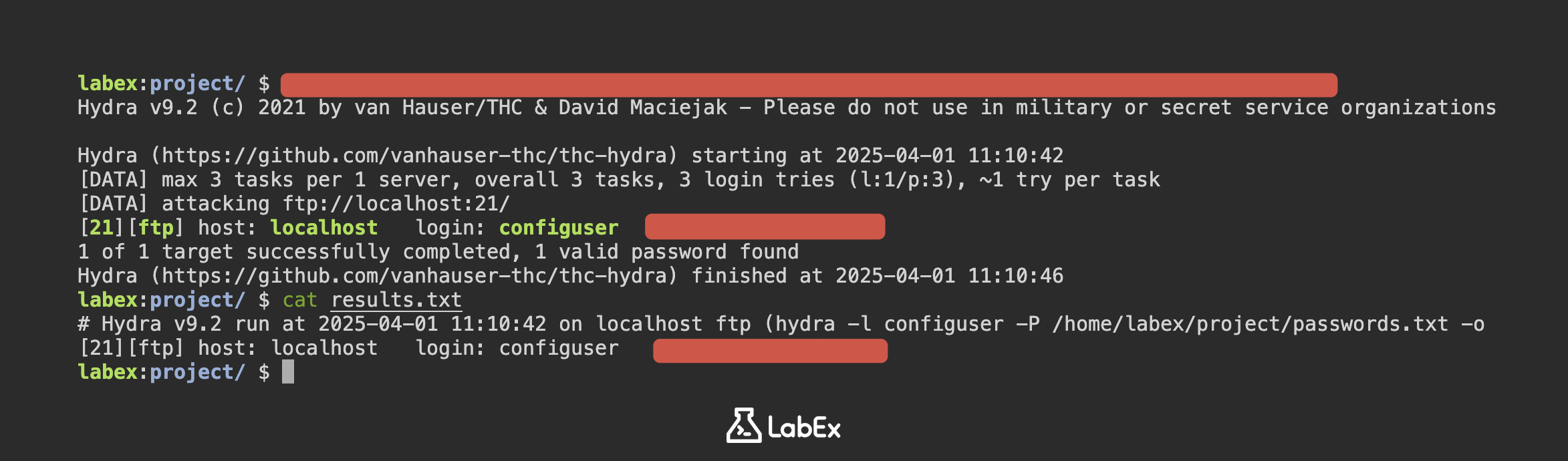

Si Hydra parvient à casser le mot de passe, vous pourrez vérifier le résultat ainsi :

cat ~/project/results.txt

La sortie devrait afficher les informations suivantes :

[21][ftp] host: localhost login: configuser password: [placeholder]

Astuces

- Utilisez la commande

echo -eou un éditeur de texte pour générer le fichier de mots de passe. - Consultez la documentation de l'outil pour vérifier la syntaxe exacte de Hydra.

Résumé

Dans ce défi, l'objectif était de casser un mot de passe FTP à l'aide d'Hydra et d'un dictionnaire personnalisé. La mise en place impliquait l'installation et la configuration de vsftpd et hydra, la création d'un utilisateur de test (configuser) avec un mot de passe faible, et le démarrage du service FTP.

L'exercice a nécessité la création d'un fichier passwords.txt contenant des mots de passe potentiels, puis l'utilisation d'Hydra pour mener une attaque par force brute sur localhost. Cette manipulation démontre comment utiliser Hydra pour identifier les mots de passe vulnérables dans les services FTP et souligne l'importance cruciale de politiques de mots de passe robustes.