Introducción

En este desafío, asumirás el papel de un analista de seguridad en TechDefend que ha detectado tráfico HTTP sospechoso. Tu tarea consiste en utilizar Wireshark para aislar este tráfico de un archivo de red capturado previamente y exportarlo como un archivo CSV para que el equipo forense pueda analizarlo.

El ejercicio pondrá a prueba tu capacidad para abrir capturas de paquetes, aplicar filtros de protocolo en Wireshark y exportar los datos filtrados en el formato requerido. Deberás asegurarte de que la evidencia exportada se guarde correctamente en la ubicación designada, manteniendo intacta toda la información necesaria del protocolo HTTP.

Exportación de Evidencias de Red Sospechosas

Como analista de seguridad en TechDefend, has detectado un tráfico HTTP inusual que podría indicar una posible brecha de seguridad. Tu supervisor necesita esta evidencia para una investigación urgente. Debes aislar rápidamente el tráfico HTTP sospechoso y exportarlo en un formato adecuado para que el equipo forense lo analice.

Tareas

- Aplica un filtro para mostrar únicamente el tráfico HTTP y luego exporta estos paquetes como un archivo CSV llamado evidence.csv en el directorio /home/labex/project

Requisitos

- Abre el archivo

network_traffic.pcapproporcionado en Wireshark utilizando la terminal o la interfaz gráfica - Utiliza la funcionalidad de filtrado de Wireshark para mostrar solo el tráfico HTTP

- Exporta el tráfico HTTP filtrado como un archivo CSV llamado

evidence.csv - Guarda el archivo CSV en el directorio

/home/labex/project - El archivo exportado debe contener la información del protocolo HTTP

Ejemplos

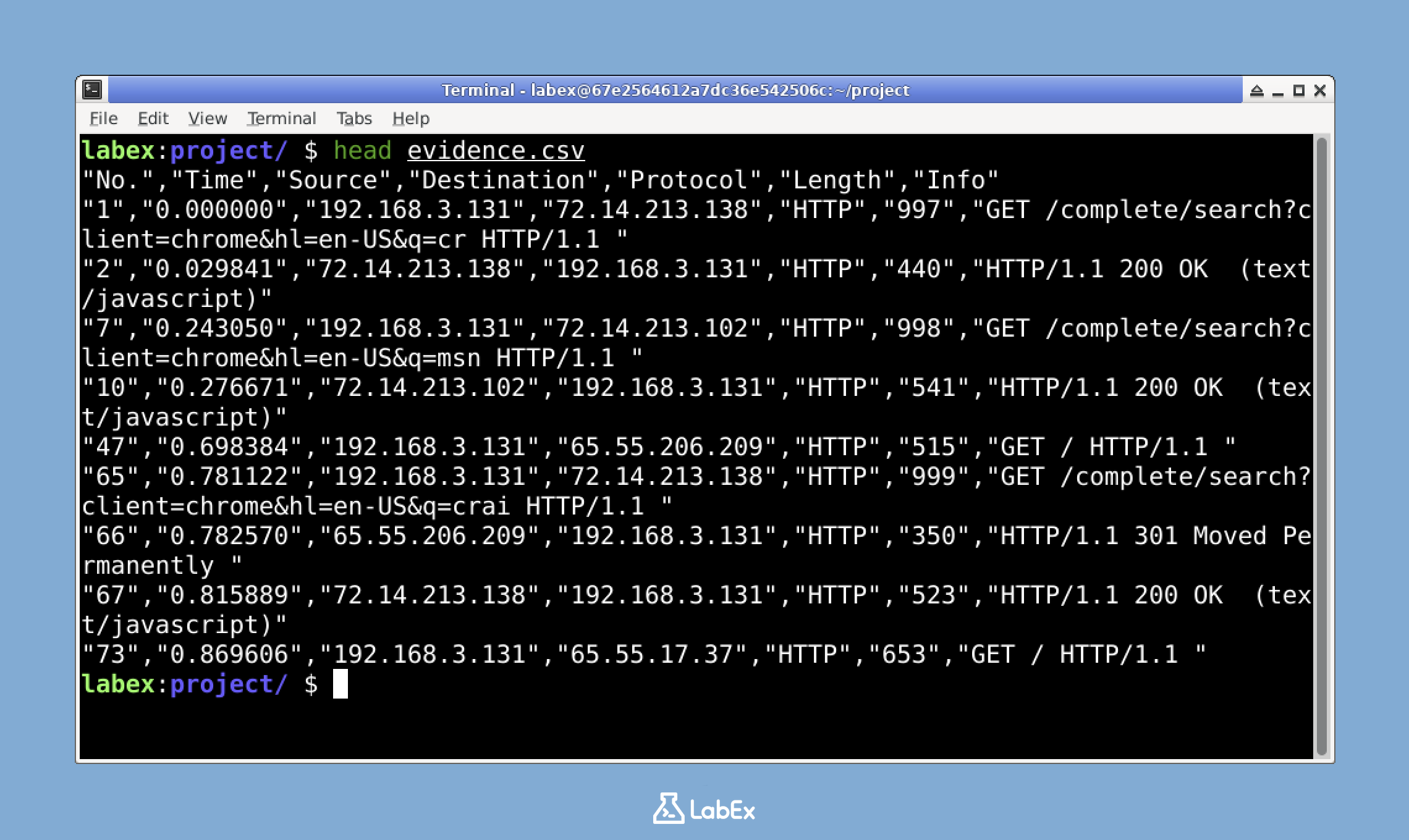

Aquí tienes una pequeña muestra de cómo podría verse el archivo CSV exportado (el contenido real dependerá del tráfico capturado):

Consejos

- Para abrir Wireshark desde la terminal, simplemente escribe

wiresharky presiona Enter - Para abrir un archivo de captura específico, puedes usar

wireshark /home/labex/project/network_traffic.pcap - El filtro básico para mostrar solo el tráfico HTTP consiste en escribir "http" en el cuadro de filtros en la parte superior de Wireshark

- Para exportar paquetes como CSV, ve a File → Export Packet Dissections → As CSV

- Asegúrate de seleccionar la ubicación de archivo correcta (/home/labex/project) y el nombre de archivo (evidence.csv) al guardar

Resumen

En este desafío, trabajé como analista de seguridad en TechDefend para aislar y exportar tráfico HTTP sospechoso de una captura de red. Utilizando Wireshark, abrí un archivo de paquetes capturado previamente (network_traffic.pcap), apliqué filtros para mostrar solo el tráfico HTTP y exporté los datos filtrados como un archivo CSV llamado evidence.csv en el directorio especificado.

El desafío demostró habilidades esenciales de un analista de seguridad, incluyendo el análisis de tráfico de red con Wireshark, la aplicación de filtros específicos de protocolo y la exportación adecuada de evidencias en un formato apto para la investigación forense. Estas técnicas son fundamentales para los profesionales de la seguridad al identificar y documentar posibles brechas de red para su posterior análisis.