Introducción

En este desafío, tendrás la tarea de descifrar el servidor FTP de un empleado deshonesto utilizando Hydra y una lista de contraseñas personalizada. El escenario presenta un servidor FTP con seguridad deficiente que se ejecuta en la red de la empresa, y tu objetivo es identificar la contraseña para asegurar el servidor.

El desafío consiste en configurar un servidor FTP vulnerable utilizando vsftpd, crear un usuario llamado configuser con una contraseña conocida y luego elaborar un archivo de lista de contraseñas personalizado llamado passwords.txt que contenga posibles claves como "config1", "config123" y "password". Finalmente, utilizarás Hydra para realizar un ataque de fuerza bruta contra la cuenta configuser en localhost empleando tu lista personalizada, con el fin de identificar la contraseña correcta y demostrar la vulnerabilidad.

Descifrar FTP con una lista de contraseñas personalizada

Un empleado deshonesto ha configurado un servidor FTP personal en la red de la empresa con una contraseña débil. Tu misión es utilizar Hydra para identificar dicha contraseña y asegurar el servidor.

Tareas

- Crea un archivo de lista de contraseñas llamado

passwords.txten el directorio~/projectque contenga las contraseñas "config1", "config123" y "password". - Utiliza Hydra para descifrar la contraseña FTP del usuario

configuserenlocalhostusando tu lista de contraseñas personalizada.

Requisitos

- El archivo de lista de contraseñas debe llamarse

passwords.txty estar ubicado en el directorio~/project. - El comando de Hydra debe apuntar al servicio FTP que se ejecuta en

localhost. - El comando de Hydra debe especificar el nombre de usuario

configuser. - El comando de Hydra debe utilizar el archivo de lista de contraseñas que has creado.

- El archivo de lista de contraseñas debe contener las claves "config1", "config123" y "password", cada una en una línea nueva.

- Guarda los resultados en un archivo llamado

results.txten el directorio~/project.

Ejemplos

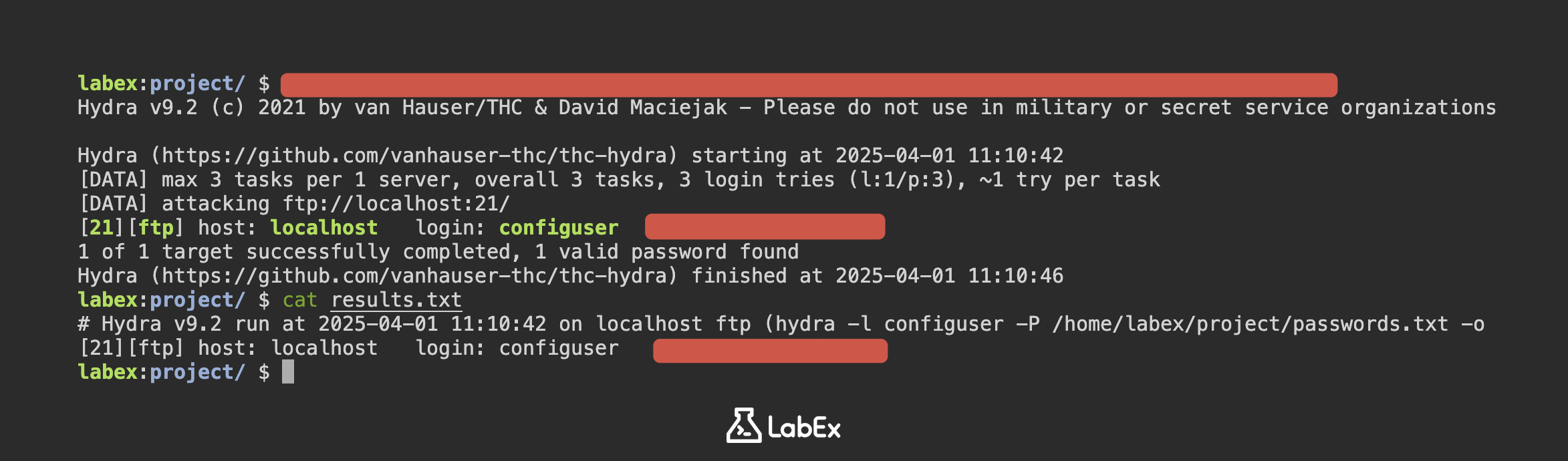

Si Hydra logra descifrar la contraseña con éxito, verás una salida similar a esta:

cat ~/project/results.txt

Debería mostrar el siguiente contenido:

[21][ftp] host: localhost login: configuser password: [placeholder]

Consejos

- Utiliza el comando

echo -eo un editor de texto manual para crear el archivo de la lista de contraseñas. - Consulta la documentación del laboratorio para verificar la sintaxis correcta de Hydra.

Resumen

En este desafío, el objetivo ha sido descifrar una contraseña de FTP utilizando Hydra con una lista de palabras personalizada. La configuración incluyó la instalación y ajuste de vsftpd e hydra, la creación de un usuario de prueba (configuser) con una contraseña débil predefinida y el inicio del servicio FTP.

La tarea requería la creación de un archivo passwords.txt con posibles contraseñas para luego ejecutar un ataque de fuerza bruta con Hydra contra la cuenta configuser en localhost. Este ejercicio demuestra cómo emplear Hydra para identificar credenciales vulnerables en servicios FTP y subraya la importancia crítica de implementar políticas de contraseñas robustas.