Einführung

In dieser Challenge schlüpfen Sie in die Rolle eines Junior-Cybersecurity-Analysten, der eine potenzielle Datenpanne bei Cybertech Industries untersucht. Das Sicherheitsteam hat ungewöhnliche Netzwerkaktivitäten außerhalb der Geschäftszeiten festgestellt und Ihnen eine Paketaufzeichnungsdatei mit dem verdächtigen Datenverkehr zur Verfügung gestellt.

Ihre Aufgabe ist es, Wireshark zur Analyse der bereitgestellten Datei zu nutzen, indem Sie einen Anzeigefilter erstellen, der ausschließlich den verschlüsselten HTTPS-Traffic (TCP-Port 443) isoliert. Diese Filtertechnik hilft Ihnen dabei, sich auf potenziell sensible Kommunikationen zu konzentrieren, die im Zusammenhang mit dem mutmaßlichen Vorfall stehen könnten. Sobald Sie den entsprechenden Filter erstellt haben, speichern Sie diesen zur Dokumentation in einer Textdatei.

Verschlüsselten Web-Traffic filtern

Als Junior-Cybersecurity-Analyst untersuchen Sie eine potenzielle Datenpanne bei Cybertech Industries. Das Sicherheitsteam hat verdächtige Netzwerkaktivitäten außerhalb der Arbeitszeiten entdeckt und benötigt Ihre Unterstützung. Ihnen wurde eine Paketaufzeichnung übergeben, die den Datenverkehr zum Zeitpunkt der Auffälligkeiten enthält.

Aufgaben

- Verwenden Sie den Anzeigefilter von Wireshark, um nur verschlüsselten HTTPS-Traffic anzuzeigen, indem Sie nach dem TCP-Port 443 filtern.

Anforderungen

- Öffnen Sie die Datei

suspicious_traffic.pcapngim Verzeichnis~/projectmit Wireshark. - Erstellen Sie einen Anzeigefilter, um ausschließlich den HTTPS-Traffic (TCP-Port 443) zu isolieren.

- Speichern Sie Ihren Filter als

https_filter.txtim Verzeichnis~/project. Die Datei darf nur den Filterausdruck enthalten (nur eine Zeile).

Beispiele

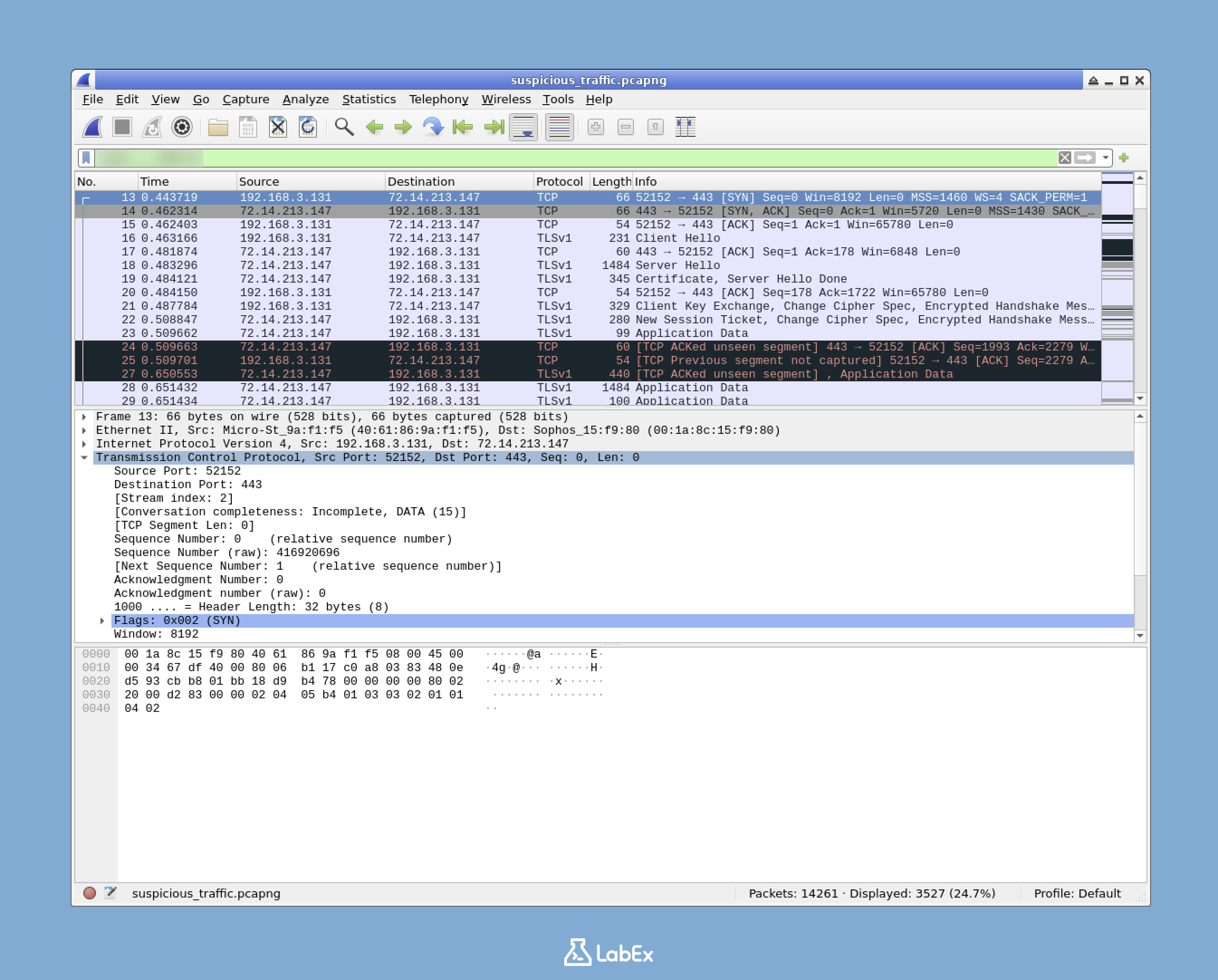

Wenn Sie den korrekten Filter erfolgreich angewendet haben, sollte die Ansicht etwa so aussehen:

Die angezeigten Pakete sollten nur solche enthalten, die den TCP-Port 443 verwenden, welcher der Standardport für HTTPS-Verkehr ist.

Ihre gespeicherte Filterdatei sollte ausschließlich den Filterausdruck enthalten, zum Beispiel:

ip.addr == 8.8.8.8

(Hinweis: Dies ist nur ein Beispiel für das Format eines Filters, nicht die Lösung.)

Hinweise

- In Wireshark werden Anzeigefilter in die Filterleiste am oberen Rand des Hauptfensters eingegeben.

- Der Filterausdruck sollte sich auf die TCP-Portnummer konzentrieren, die standardmäßig für HTTPS-Verkehr verwendet wird.

- Denken Sie daran, dass Portnummern in Filterausdrücken über

tcp.portreferenziert werden können. - Schauen Sie sich bei Bedarf den Abschnitt "Verwendung von Anzeigefiltern" aus dem vorherigen Lab an.

- Stellen Sie sicher, dass Sie wirklich nur den Text des Filterausdrucks in der Datei speichern, ohne zusätzliche Erklärungen oder Kommentare.

Zusammenfassung

In dieser Challenge habe ich als Junior-Cybersecurity-Analyst eine potenzielle Datenpanne bei Cybertech Industries untersucht, indem ich verdächtigen Netzwerkverkehr analysiert habe. Mithilfe von Wireshark habe ich gelernt, wie man Anzeigefilter erstellt und anwendet, um verschlüsselten HTTPS-Traffic zu isolieren, wobei ich mich speziell auf die Kommunikation über den TCP-Port 443 konzentriert habe.

Die Übung umfasste das Öffnen einer bereitgestellten Paketaufzeichnungsdatei, das Anwenden der korrekten Filtersyntax in der Wireshark-Filterleiste und das Speichern des Filterausdrucks in einer Textdatei. Diese praktische Fertigkeit ist für Sicherheitsanalysten unerlässlich, um verschlüsselten Web-Traffic während einer Sicherheitsuntersuchung schnell zu identifizieren und zu prüfen, wodurch sie sich auf relevante Pakete fokussieren und irrelevante Netzwerkkommunikation ausblenden können.