Einführung

In dieser Challenge haben Sie die Aufgabe, den FTP-Server eines abtrünnigen Mitarbeiters mithilfe von Hydra und einer benutzerdefinierten Wortliste zu knacken. Das Szenario geht von einem schwach gesicherten FTP-Server im Unternehmensnetzwerk aus. Ihr Ziel ist es, das Passwort zu identifizieren und den Server anschließend abzusichern.

Die Challenge umfasst das Einrichten eines verwundbaren FTP-Servers mit vsftpd, das Erstellen eines Benutzers namens configuser mit einem bekannten Passwort und das Erstellen einer Passwortdatei namens passwords.txt, die potenzielle Passwörter wie "config1", "config123" und "password" enthält. Schließlich verwenden Sie Hydra, um einen Brute-Force-Angriff auf das FTP-Konto configuser unter localhost durchzuführen. Dabei nutzen Sie Ihre eigene Liste, um das korrekte Passwort zu finden und die Sicherheitslücke aufzuzeigen.

FTP-Zugang mit benutzerdefinierter Wortliste knacken

Ein abtrünniger Mitarbeiter hat im Firmennetzwerk einen privaten FTP-Server mit einem schwachen Passwort aufgesetzt. Ihre Mission ist es, Hydra einzusetzen, um das Passwort zu finden und den Server abzusichern.

Aufgaben

- Erstellen Sie eine Passwortliste namens

passwords.txtim Verzeichnis~/project, die die Passwörter "config1", "config123" und "password" enthält. - Verwenden Sie Hydra, um das FTP-Passwort für den Benutzernamen

configuserauflocalhostunter Verwendung Ihrer benutzerdefinierten Wortliste zu knacken.

Anforderungen

- Die Passwortliste muss den Namen

passwords.txttragen und sich im Verzeichnis~/projectbefinden. - Der Hydra-Befehl muss auf den FTP-Dienst zielen, der auf

localhostläuft. - Im Hydra-Befehl muss der Benutzername

configuserangegeben werden. - Der Hydra-Befehl muss die von Ihnen erstellte Passwortliste verwenden.

- Die Passwortliste muss die Einträge "config1", "config123" und "password" enthalten, jeweils in einer neuen Zeile.

- Speichern Sie die Ergebnisse in einer Datei namens

results.txtim Verzeichnis~/project.

Beispiele

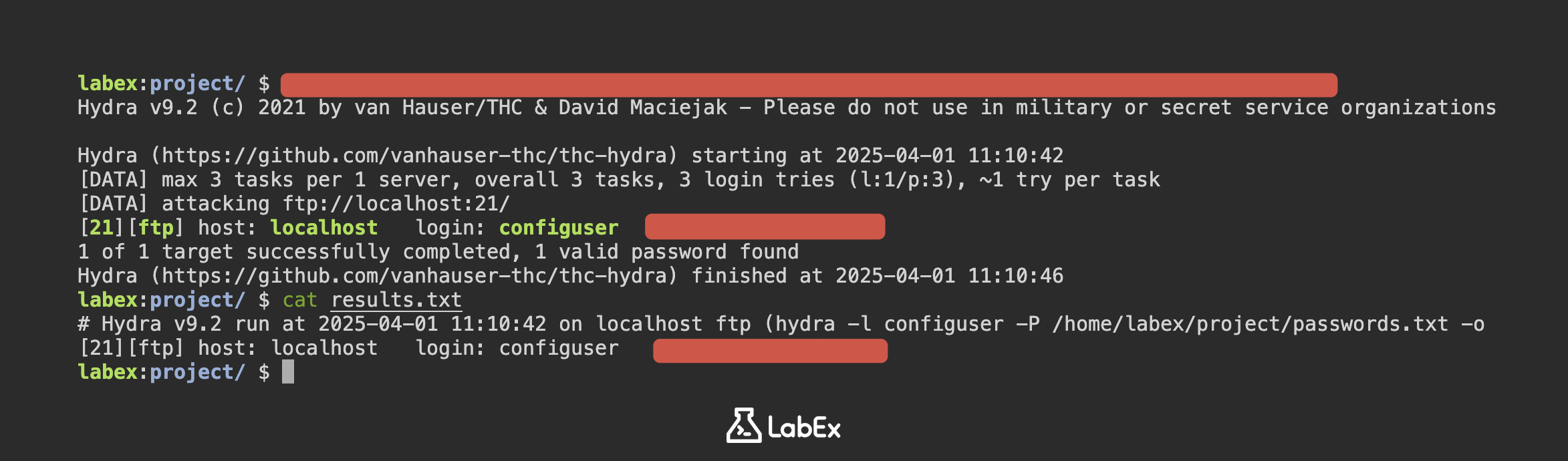

Wenn Hydra das Passwort erfolgreich knackt, sieht die Ausgabe ähnlich wie folgt aus:

cat ~/project/results.txt

Dies sollte folgendes Ergebnis anzeigen:

[21][ftp] host: localhost login: configuser password: [placeholder]

Hinweise

- Nutzen Sie den Befehl

echo -eoder einen Texteditor, um die Passwortliste zu erstellen. - Orientieren Sie sich an der Lab-Dokumentation für die korrekte Hydra-Syntax.

Zusammenfassung

In dieser Challenge war es das Ziel, ein FTP-Passwort mithilfe von Hydra und einer benutzerdefinierten Wortliste zu knacken. Der Aufbau beinhaltete die Installation und Konfiguration von vsftpd und hydra, das Anlegen eines Testbenutzers (configuser) mit einem schwachen Passwort sowie den Start des FTP-Dienstes.

Die Aufgabe erforderte das Erstellen einer Datei passwords.txt mit potenziellen Passwörtern und die Durchführung eines Brute-Force-Angriffs gegen den lokalen FTP-Dienst. Diese Übung verdeutlicht, wie Hydra zur Identifizierung schwacher Passwörter in FTP-Diensten eingesetzt wird, und unterstreicht die Notwendigkeit strenger Passwortrichtlinien.